DEF CON 26 - Thiago Alves - Hacking PLCs and Causing Havoc on Critical Infrastructures скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: DEF CON 26 - Thiago Alves - Hacking PLCs and Causing Havoc on Critical Infrastructures в качестве 4k

У нас вы можете посмотреть бесплатно DEF CON 26 - Thiago Alves - Hacking PLCs and Causing Havoc on Critical Infrastructures или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон DEF CON 26 - Thiago Alves - Hacking PLCs and Causing Havoc on Critical Infrastructures в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

DEF CON 26 - Thiago Alves - Hacking PLCs and Causing Havoc on Critical Infrastructures

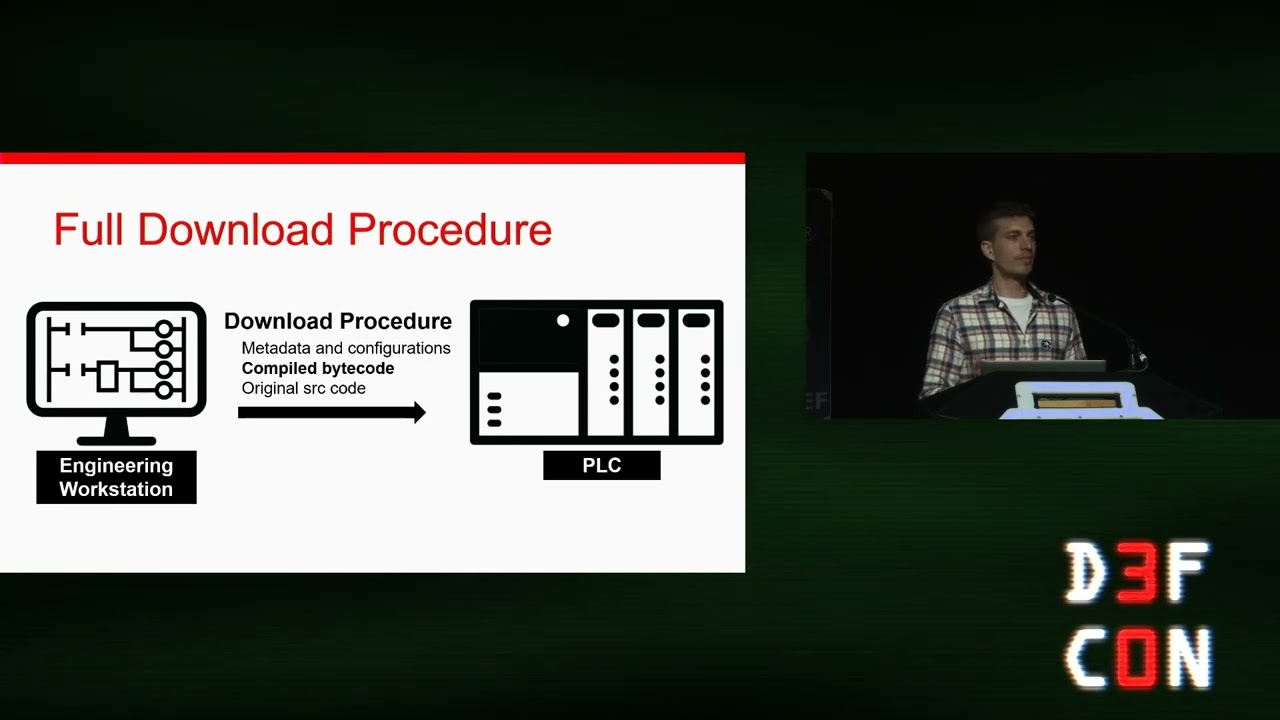

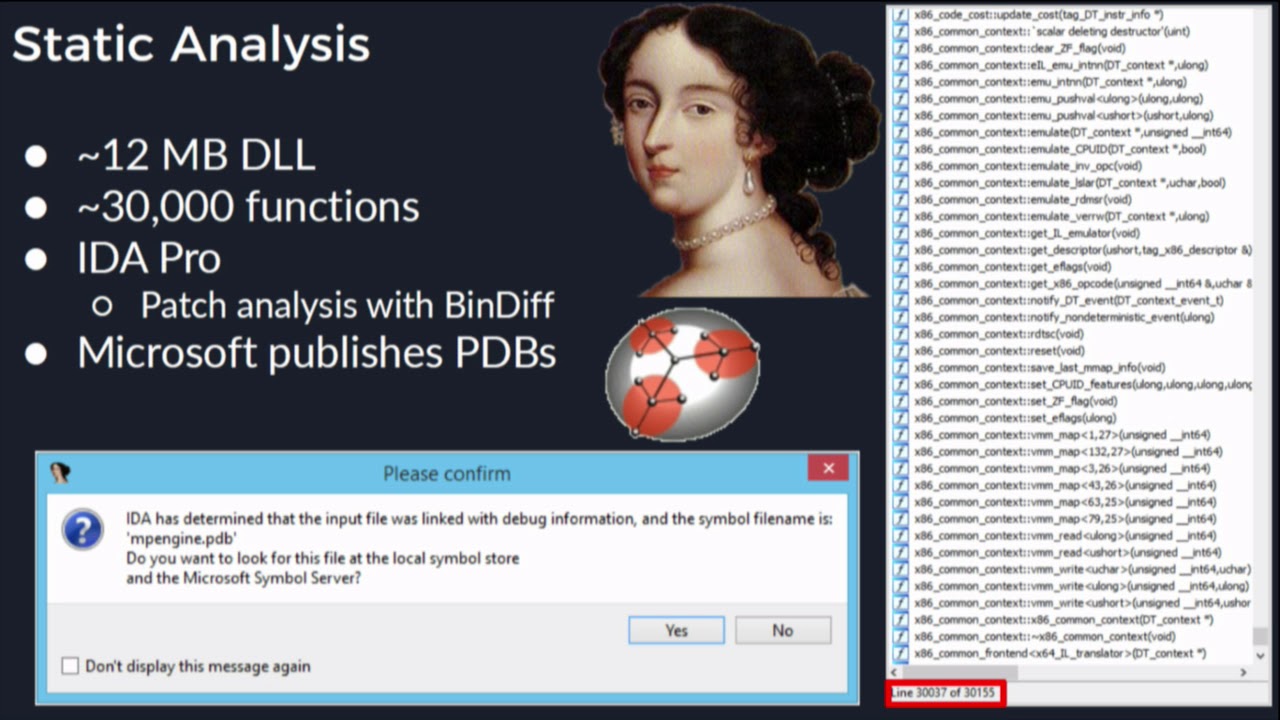

Programmable Logic Controllers (PLCs) are devices used on a variety of industrial plants, from small factories to critical infrastructures like nuclear power plants, dams and wastewater systems. Although PLCs were made robust to sustain tough environments, little care was taken to raise defenses against potential cyber threats. As a consequence, threats started pouring in and causing havoc. During this presentation I will talk about the architecture of a PLC and how it can be p0wned. There will be some live demonstration attacks against 3 different brands of PLCs (if the demo demons allow it, if not I will just show a video). Additionally, I will demonstrate two vulnerabilities I recently discovered, affecting the Rockwell MicroLogix 1400 series and the Schneider Modicon M221 controllers.