Binary Exploitation: Ret2Win (CTF Walkthrough) скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Binary Exploitation: Ret2Win (CTF Walkthrough) в качестве 4k

У нас вы можете посмотреть бесплатно Binary Exploitation: Ret2Win (CTF Walkthrough) или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Binary Exploitation: Ret2Win (CTF Walkthrough) в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

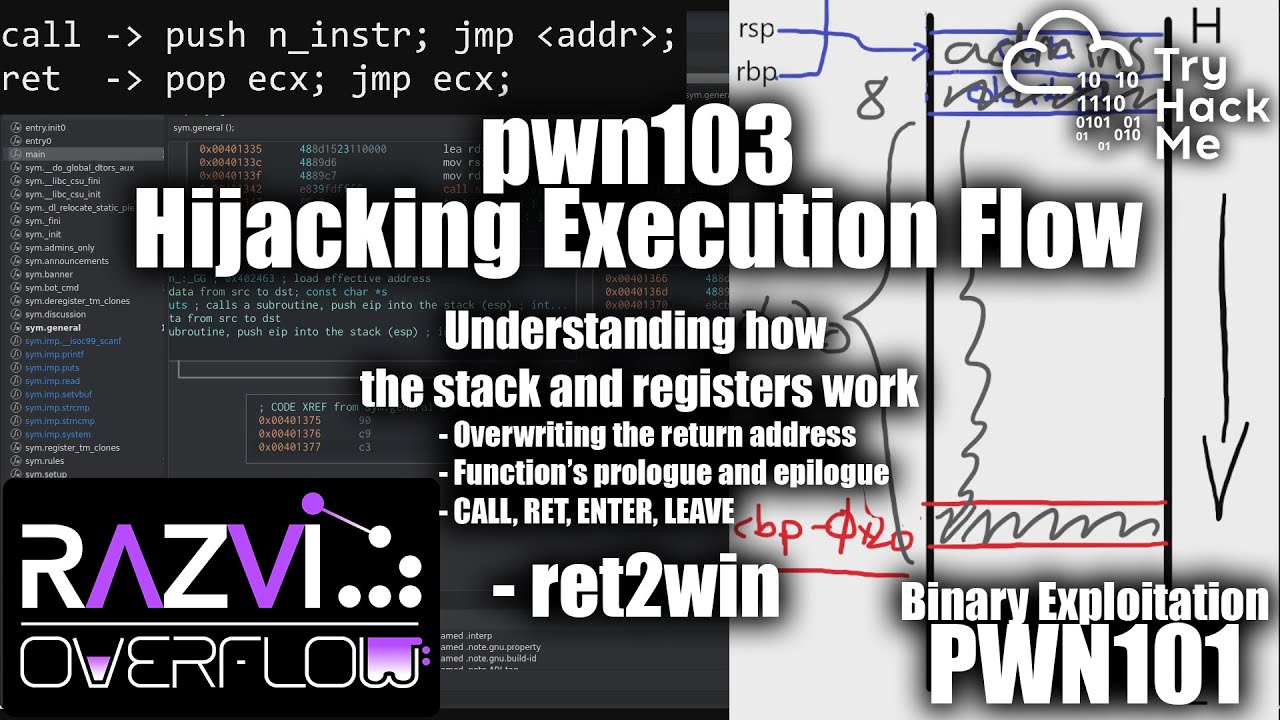

Binary Exploitation: Ret2Win (CTF Walkthrough)

Description: In this video, I walk you through solving the ret2win CTF challenge using binary exploitation techniques on Linux. I analyze the binary with GDB and Ghidra, find the offset using msf-pattern_create and pattern_offset, and locate the address of the target function. After finding the correct offset, I construct an exploit that automatically triggers the desired function. 🔹 Topics covered: ✔️ Analyzing the binary with gdb and ghidra ✔️ Finding the buffer overflow offset with msf-pattern_create and pattern_offset ✔️ Locating the target function address ✔️ Constructing and automating the exploit 💻 Tools used: GDB + PEDA Ghidra Pwntools Metasploit Pattern Generator ROP (Return-Oriented Programming) If you enjoyed the video, don't forget to like and subscribe for more cybersecurity and CTF content! #BinaryExploitation #CTF #Pwntools #GDB #Ghidra #EthicalHacking #CyberSecurity