How Hackers Track Your Location Using a Fake Link | Seeker Tool Explained скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How Hackers Track Your Location Using a Fake Link | Seeker Tool Explained в качестве 4k

У нас вы можете посмотреть бесплатно How Hackers Track Your Location Using a Fake Link | Seeker Tool Explained или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How Hackers Track Your Location Using a Fake Link | Seeker Tool Explained в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How Hackers Track Your Location Using a Fake Link | Seeker Tool Explained

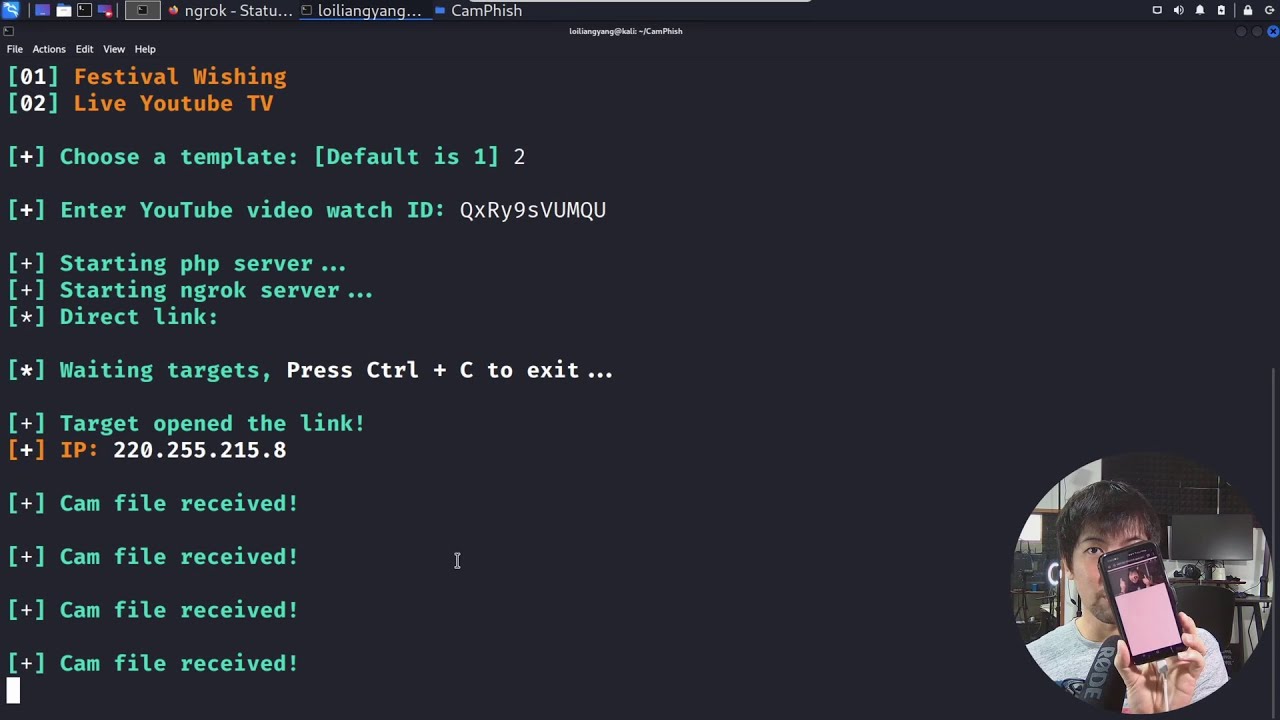

Welcome to RGSecurityTeam! In this video, I’ll show you how to use the Seeker Tool in Kali Linux to capture a target’s real-time GPS location, device info, and browser details using a simple fake webpage. This tutorial covers: 00:00 Intro 00:03 How Seeker Works 00:13 Disclaimer 00:17 What is Seeker 00:38 Easy Installation Guide 01:17 Setup Seeker Tools 01:32 Running Seeker in Kali Linux 02:03 Using Cloudflare for Public URL 04:05 Capturing Device Location (Latitude/Longitude) 04:22 Viewing Location on Google Maps 04:42 Loading Telegram Templates 05:51 Outro 🎯 100% Educational — For Ethical Hackers and Cybersecurity Students Only! Download Cloudflare: https://developers.cloudflare.com/clo... Download Seeker: https://github.com/thewhiteh4t/seeker TAGS: seeker tool seeker kali linux seeker tutorial track location using seeker how to use seeker seeker tool location tracking kali linux ethical hacking ngrok seeker fake link location hack ethical hacking tutorial real time location hack bash hacking tools hacking tools kali linux cybersecurity tools penetration testing tools find location from link seeker link hack seeker termux tutorial seeker github rgsecurityteam how hackers track location cybersecurity cybersecurity basics ethical hacking ethical hacking tutorials for beginners hacking full course hacking tutorial kali linux kali linux hacking tools kali linux tools location tracker link network security seeker ngrok seeker tool seeker tool kali linux seeker tutorial short hacking video social engineering social engineering kali linux termux seeker track location with link #seeker #kaliLinux #ethicalHacking #cybersecurity #hackingtools #linuxhacking #osint #ngrok #locationtracking #penetrationtesting #RGSecurityTeam #hackertutorial #bugbounty #SeekerTool #EthicalHacking #KaliLinux #LocationTracker #CyberSecurity #Shorts #HackingTools #HackingWithLink #SocialEngineering #RGSecurityTeam #RGSecTeam #RGSecTm #HackingShorts #hackingtutorial