[OWASP Top 10] A7: XSS - Cross-Site Scripting скачать в хорошем качестве

Повторяем попытку...

![[OWASP Top 10] A7: XSS - Cross-Site Scripting](https://imager.clipsaver.ru/9G3jWs1gcf4/max.jpg)

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: [OWASP Top 10] A7: XSS - Cross-Site Scripting в качестве 4k

У нас вы можете посмотреть бесплатно [OWASP Top 10] A7: XSS - Cross-Site Scripting или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон [OWASP Top 10] A7: XSS - Cross-Site Scripting в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

[OWASP Top 10] A7: XSS - Cross-Site Scripting

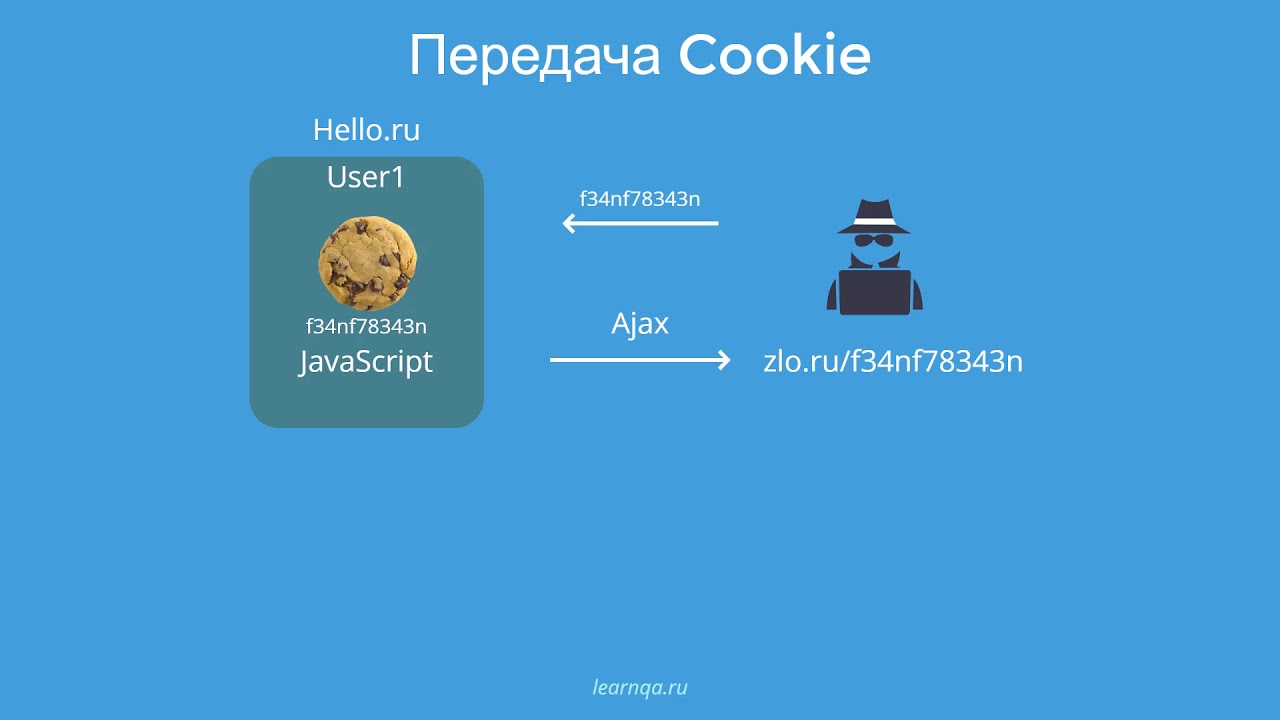

Dzisiaj o atakach XSS czyli Cross Site Scripting a tłumacząc to na język polski o skryptach między serwisowych. Subskrybuj kanał: https://www.youtube.com/c/KacperSzure... W atakach XSS natomiast treść podana przez użytkownika jest wyświetlana bezpośrednio w przeglądarce. Wygląd każdej strony internetowej opiera się na połączeniu kodu HTML, CSS i JavaScript. Jeżeli użytkownik kontroluje to co wyświetla się w przeglądarce - może dodać swój własny kod do naszej strony. Wyniki takiego zachowania mogą być różne. Począwszy od dodania nowego obrazka, formularza czy też tabelki - czyli po prostu zmiany wyglądu strony. Ale ten błąd umożliwia również atakującemu, który wykorzysta tą podatność na wykonanie dowolnego skryptu na tej stronie. I co najważniejsze kod ten zostanie wykonany na prawach bieżącego użytkownika. Najlepiej opisać to na przykładzie. Jeżeli błąd XSS istniał by na stronie banku, po zalogowaniu się na nasze konto - przeglądarka uruchomiła by bez naszej wiedzy dodatkowy kod nie stworzony przez ten bank. To co ten kod by robił zależy już od pomysłowości atakującego. Może dla przykładu podmieniać numer konta, który wklejamy podczas wykonywania przelewów. Więc środki, które przesyłalibyśmy na jakieś konto mógłby trafić nie tam gdzie powinny. Co więcej trudno z poziomu serwera wykryć taki błąd - ponieważ wszystko odbywa się po stronie klienta. Podatności XSS możemy podzielić na 3 główne rodzaje. Reflected XSS, Stored XSS oraz DOM Based XSS. W Relfected XSS parametr od użytkownika jest wyświetlany na stronie bez żadnej lub z drobną modyfikacją. Parametr ten może być częścią adresu URL lub też polem wysłanym w zwykłym formularzu. Może też być nagłówkiem wysyłanym przez przeglądarkę, chociażby polem `User-agent`. Druga metoda - czyli ataki Stored XSS. Tym razem, żeby atak się powiódł konieczne są dwa elementy. Pierwszy z nich to wysłanie złośliwego parametru. Tylko, że tym razem nie jest on od razu wyświetlany na stronie a zapisywany w jakimś miejscu - zazwyczaj bazie danych. Teraz wystarczy już tylko wejść na odpowiednią podstronę, która pobierze zapisaną wcześniej treść z bazy danych i wyświetli ją. Jeżeli tutaj ponownie jak w atakach reflected - treść jest zapisywana do bazy i wyświetlana z niej bez żadnej walidacji - atakujący, może przemycić tam swój kod. Ten atak jest dużo groźniejszy. Jeżeli bowiem strona posiada ogólna dostępną funkcjonalność, która jest podatna - wystarczy, ze atakujący sam wprowadzi tam złośliwy kod tylko raz. Każdy odwiedzający podatną podstronę, za każdym razem pobierze z bazy danych ten sam złośliwy kod, który zostanie u nich wykonany. W tym rodzaju podatności zatem nie trzeba wysyłać żadnego linku do atakowanej osoby. Ostatnim głównym rodzajem ataków XSS jest Dom Based. Kod HTML może być bowiem tworzony również z poziomu kodu JavaScript. Jeżeli więc na stronie istnieje kod JS, który pobiera jakieś parametry z adresu URL a następnie na jego podstawie tworzony jest nowy kod HTML - to również tu może dojść do błędu. Jeżeli bowiem ten parametr nie jest odpowiednio traktowany - on również może wyrządzić szkodę użytkownikowi. Grupa na Facebooku: / od0dopentestera OWASP: https://www.owasp.org/index.php/Top_1... Cables from the Side by Simon Waldock CC BY 3.0 Stock video by Videezy.com Design vector created by freepik - www.freepik.com Icon made by Freepik, Vectors Market, Smashicons, Eucalyp, Flat Icons, Dreamstale, juicy_fish www.flaticon.com #od0dopentestera #owasp #xss

![[OWASP Top 10] A8: Insecure Deserialization - deserializacja niezaufanych danych](https://imager.clipsaver.ru/65TCYiqMe18/max.jpg)

![[OWASP Top 10] A1: Injection - Wstrzyknięcie](https://imager.clipsaver.ru/3HdGkshOoOg/max.jpg)

![[OWASP Top 10] A2: Broken Authentication - Niepoprawna obsługa uwierzytelniania](https://imager.clipsaver.ru/V4uZNjJJpt8/max.jpg)

![[OWASP Top 10] A4: XML External Entities (XXE)](https://imager.clipsaver.ru/osuMQ5d15jI/max.jpg)

![[OWASP Top 10] A5: Broken Access Control - Nieodpowiednia kontrola dostępu](https://imager.clipsaver.ru/QI5VrN0WOj0/max.jpg)

![[OWASP Top 10] A6: Security Misconfiguration - Niepoprawna konfiguracja](https://imager.clipsaver.ru/zVHArBeMxcY/max.jpg)