Disguising Malware as JPEG: The Complete Breakdown скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Disguising Malware as JPEG: The Complete Breakdown в качестве 4k

У нас вы можете посмотреть бесплатно Disguising Malware as JPEG: The Complete Breakdown или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Disguising Malware as JPEG: The Complete Breakdown в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

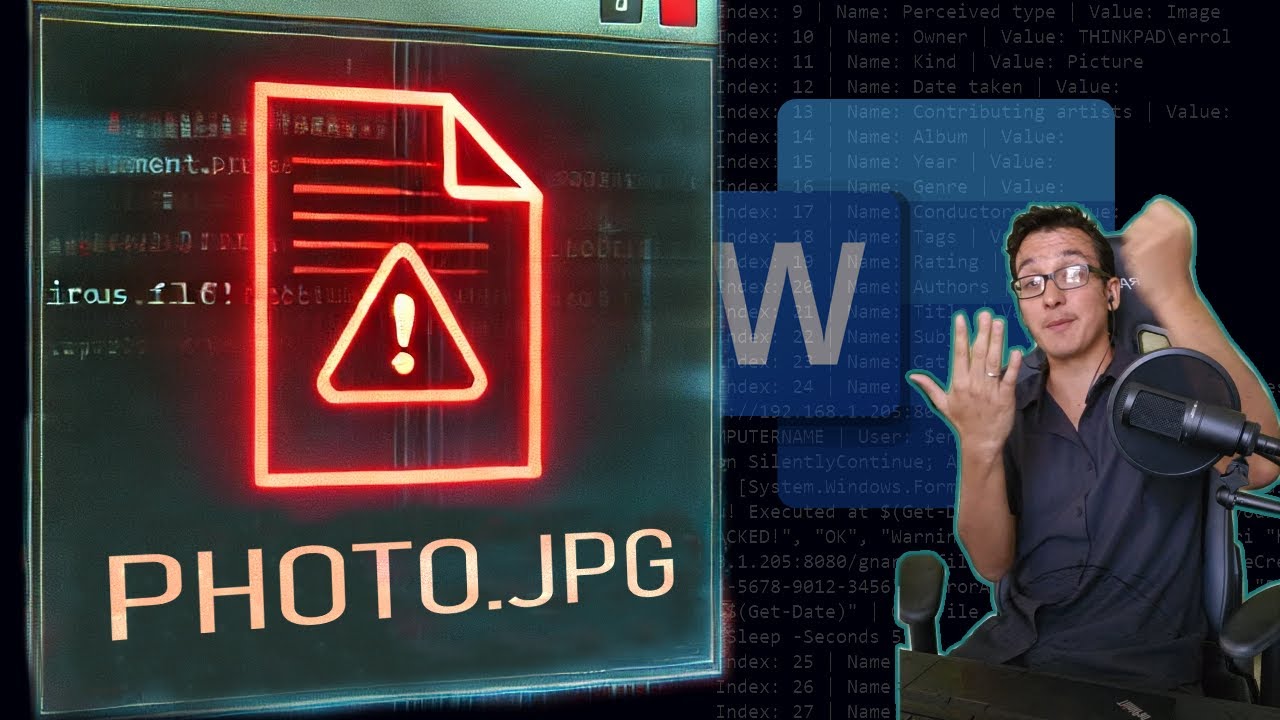

Disguising Malware as JPEG: The Complete Breakdown

⚠️ DISCLAIMER: This video is strictly for educational purposes and cybersecurity awareness. The techniques demonstrated are performed in a controlled, isolated lab environment. This content is designed to help security professionals and students understand attack vectors to better defend against them. Do not use this information for illegal activities. Is that email attachment really just a harmless vacation photo? Or is it a backdoor into your system? In this cybersecurity training, we break down a classic but highly effective Red Teaming technique: disguising malicious executables as innocent image files (JPG/PNG) on Windows. Threat actors often rely on social engineering rather than complex zero-day exploits. By leveraging standard archiving tools and manipulating file icons, attackers can trick users into clicking a "photo" that actually launches a malware payload. In this video, we cover: • The Concept: How file extensions and icons can be spoofed in Windows. • The Technique: Using archiving tools (like WinRAR or 7-Zip) to bundle executables with images. • The Execution: How the "Right-to-Left Override" or SFX (Self-Extracting Archive) tricks work. Don't let your organization get compromised by a simple visual trick. Watch this video to sharpen your threat detection skills and improve your security posture. Topics Covered: • Malware Analysis & Forensics • Social Engineering Tactics • Windows File System Security • Red Team vs. Blue Team Scenarios • File Extension Spoofing #CyberSecurity #RedTeam #MalwareAnalysis #EthicalHacking #InfoSec #WindowsSecurity #SocialEngineering #BlueTeam #DigitalForensics

![I hid a VIRUS inside an IMAGE! [Tutorial] (Let's Hack)](https://imager.clipsaver.ru/wLw8e4fYaS4/max.jpg)