Reverse Shell Attack Flow Explained | Cybersecurity Tutorial скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Reverse Shell Attack Flow Explained | Cybersecurity Tutorial в качестве 4k

У нас вы можете посмотреть бесплатно Reverse Shell Attack Flow Explained | Cybersecurity Tutorial или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Reverse Shell Attack Flow Explained | Cybersecurity Tutorial в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Reverse Shell Attack Flow Explained | Cybersecurity Tutorial

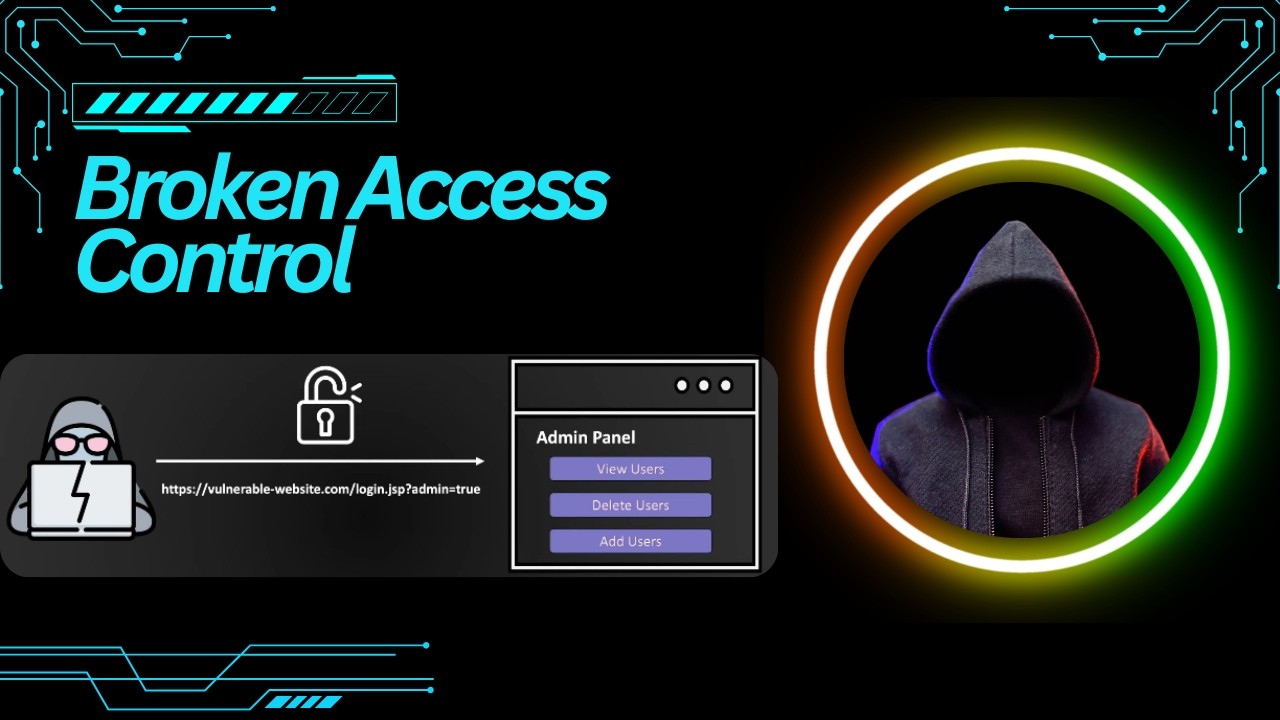

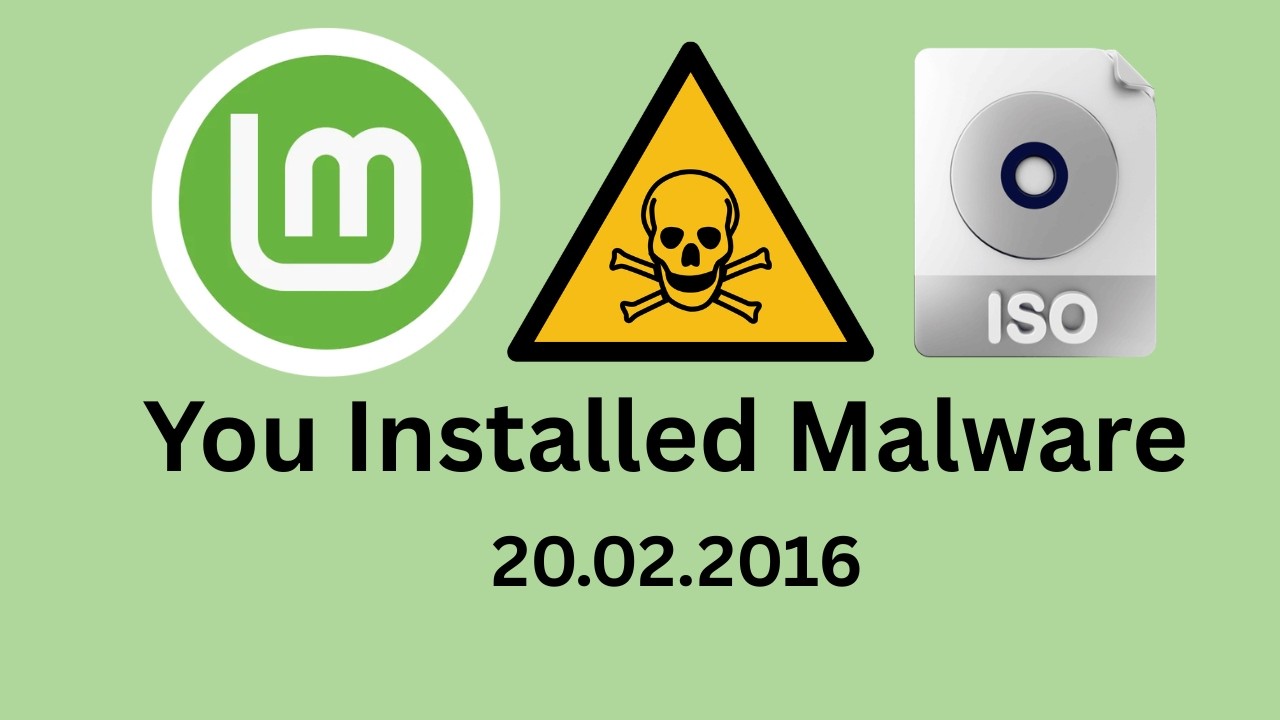

In this video, we break down the concept of a Reverse Shell and explain how attackers use it to gain remote access to a target machine. This tutorial is created strictly for educational and ethical hacking purposes only. Understanding reverse shells helps cybersecurity professionals detect, prevent, and defend against real-world attacks. 🔎 What You’ll Learn: What is a Reverse Shell? Difference between Bind Shell & Reverse Shell How the reverse shell communication flow works Real-world cybersecurity implications How defenders can detect and prevent it ⚠️ Disclaimer: This video is for educational purposes only. Do not attempt this on systems you do not own or have permission to test. 💻 Follow ThunderCipher for more cybersecurity & ethical hacking content. 📌 Subscribe & turn on notifications so you don’t miss upcoming red teaming and blue teaming tutorials!