Plan de seguridad informática скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Plan de seguridad informática в качестве 4k

У нас вы можете посмотреть бесплатно Plan de seguridad informática или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Plan de seguridad informática в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Plan de seguridad informática

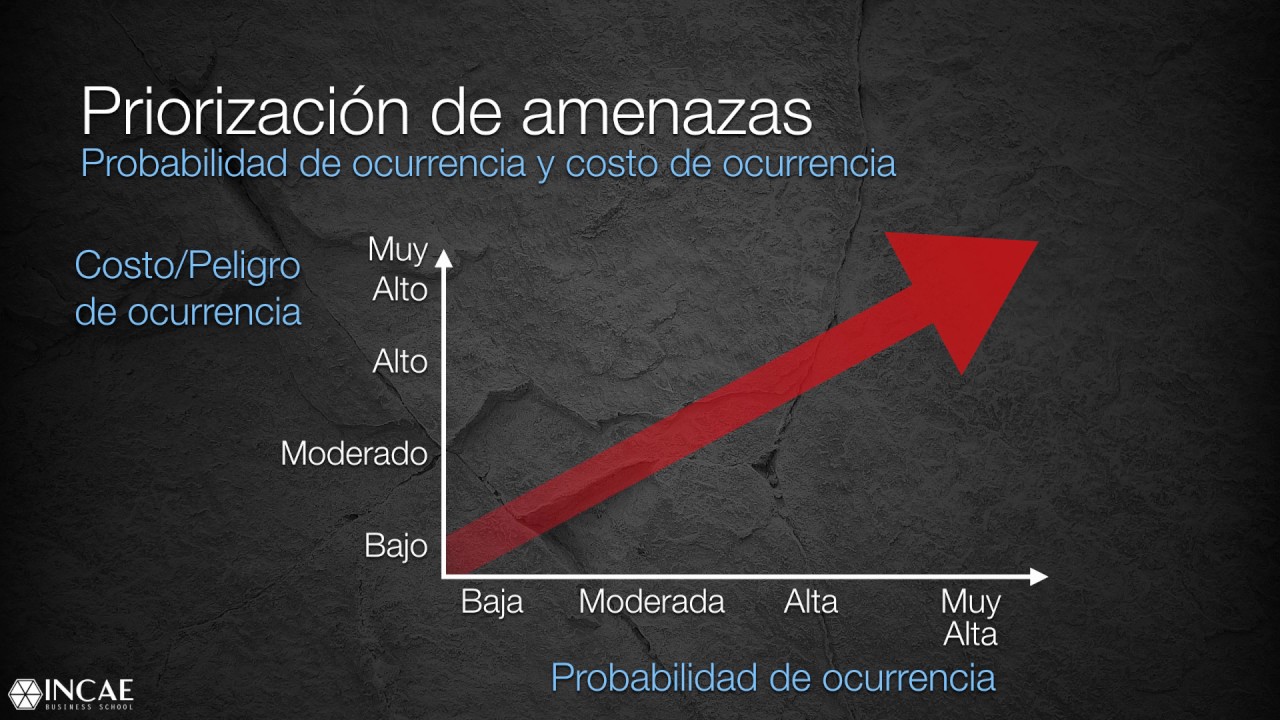

Lo que un ejecutivo debe saber sobre un plan de seguridad. Tabla de contenidos abajo. Más sobre el autor en https://germanretana.net. TABLA DE CONTENIDOS 0:00 Introducción 0:53 Motivación 8:00 Objetivos de la seguridad 9:21 Amenazas 13:55 Controles 15:36 Activos 19:00 Plan de seguridad 22:26 Consideraciones finales 24:47 Resumen

![[2026] Feeling Good Mix - English Deep House, Vocal House, Nu Disco | Emotional / Intimate Mood](https://imager.clipsaver.ru/cxLdtvzf2sI/max.jpg)