Whitelisting vs. Blacklisting in Cybersecurity Explained with Real Example скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Whitelisting vs. Blacklisting in Cybersecurity Explained with Real Example в качестве 4k

У нас вы можете посмотреть бесплатно Whitelisting vs. Blacklisting in Cybersecurity Explained with Real Example или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Whitelisting vs. Blacklisting in Cybersecurity Explained with Real Example в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Whitelisting vs. Blacklisting in Cybersecurity Explained with Real Example

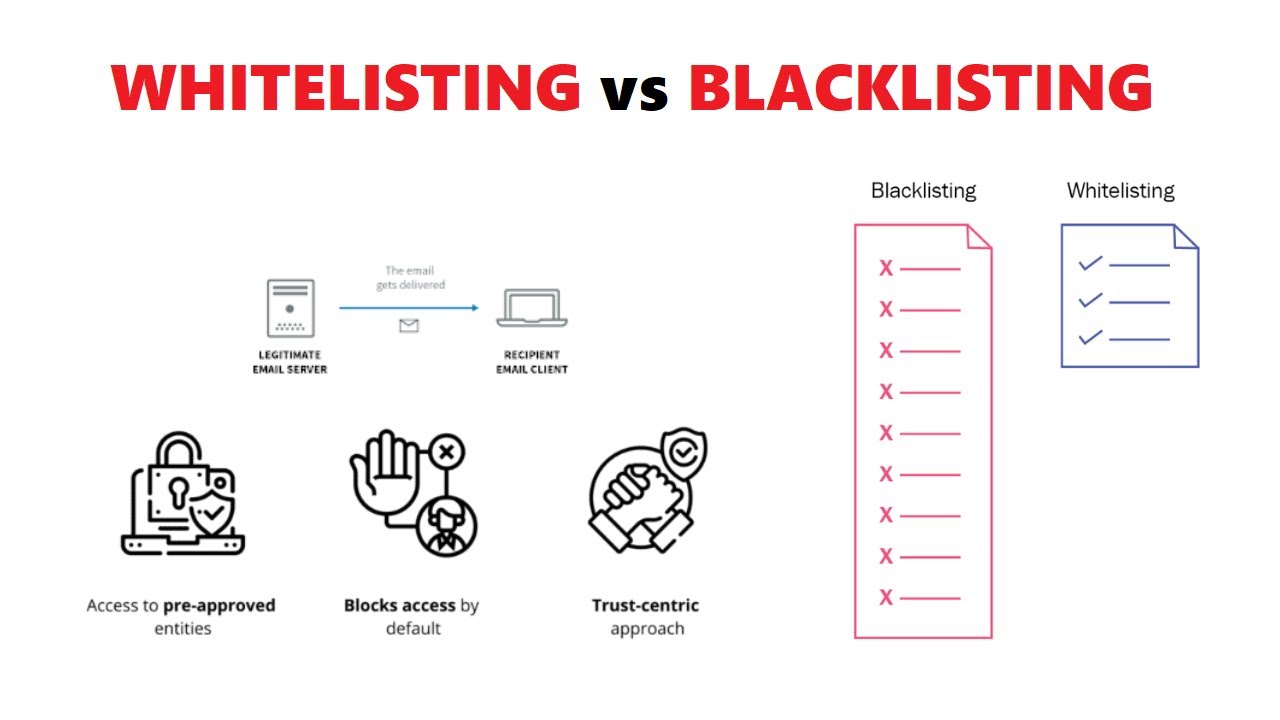

Dive deep into the essential concepts of blacklisting and whitelisting in cybersecurity! In this video, we'll define blacklisting, its purpose, and its importance in safeguarding systems. Learn how to blacklist specific IP addresses and websites, and understand why it's crucial for protecting against spam and malware. We'll also explore whitelisting, akin to creating a VIP list for network access, ensuring only pre-approved entities can interact with your network. Discover the benefits and challenges of both strategies, and how they play a pivotal role in configuring firewalls, intrusion detection systems, and managing access controls. 00:00:00 Introduction 00:00:14 Blacklisting 00:00:29 Whitelisting 00:00:44 Blacklisting in Action 00:00:47 URL Blacklisting 00:01:01 IP Address Blacklisting 00:01:13 Domain Blacklisting 00:01:24 Whitelisting in Action 00:01:27 Application Whitelisting 00:01:44 Email Whitelisting 00:01:58 Network Whitelisting 00:02:14 Pros and Cons of Blacklisting and Whitelisting 00:02:22 Pros of Blacklisting 00:02:31 Cons of Blacklisting 00:02:37 Pros of Whitelisting 00:02:45 Cons of Whitelisting 00:02:54 Real-World Application 00:03:15 Conclusion If you found this Video Helpful, Please Like, Share & Subscribe to Support My Channel. Thank you!! #cybersecurity #blacklist #whitelist #networksecurity #IPBlocking #malwareprotection #techtutorials #cybersecurityforbeginners #cybersecuritytutorial #applicationsecurity #informationsecurity #firewall #domain #url