Implementar la infraestructura tecnológica y la seguridad informática. скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Implementar la infraestructura tecnológica y la seguridad informática. в качестве 4k

У нас вы можете посмотреть бесплатно Implementar la infraestructura tecnológica y la seguridad informática. или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Implementar la infraestructura tecnológica y la seguridad informática. в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Implementar la infraestructura tecnológica y la seguridad informática.

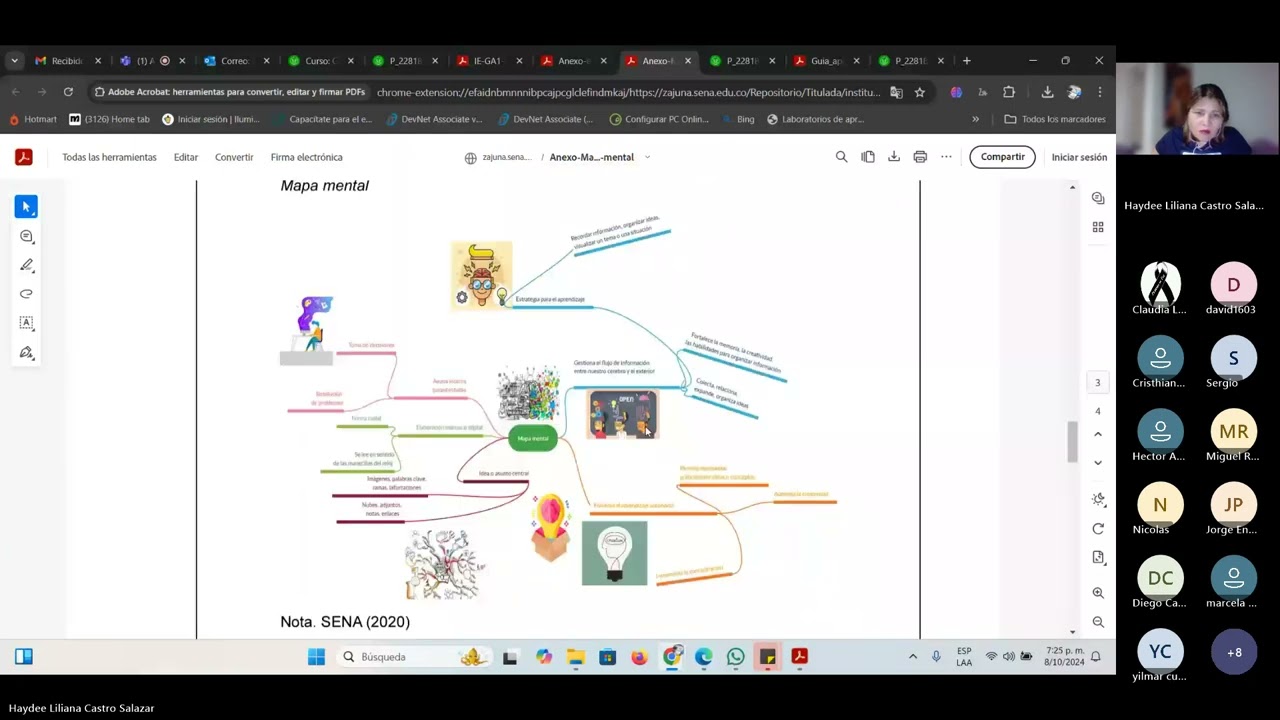

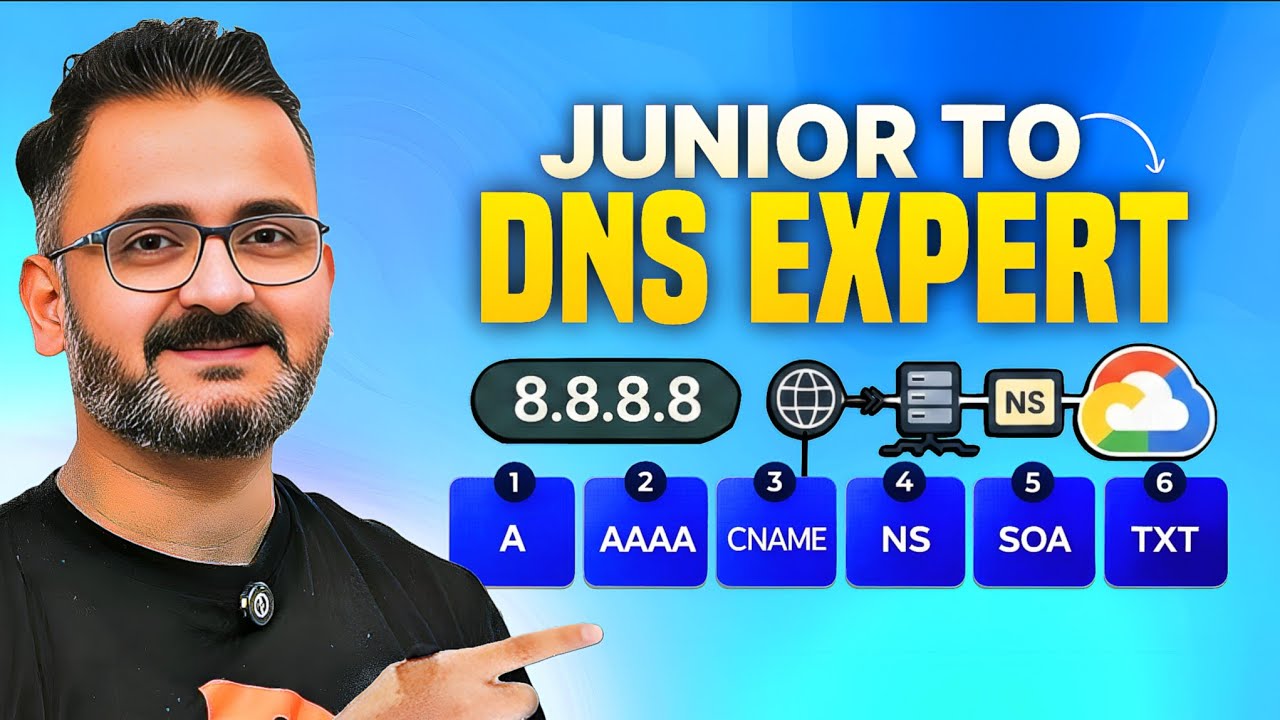

Elementos Clave para Implementar la Infraestructura Tecnológica y la Seguridad Informática 1. Infraestructura Tecnológica Componentes esenciales: • Hardware: Servidores, computadoras, dispositivos de red (routers, switches, firewalls), dispositivos de almacenamiento, impresoras y otros periféricos. • Software: Sistemas operativos, aplicaciones empresariales, herramientas de gestión, software de seguridad y utilitarios. • Redes: Equipos y conexiones que permiten la comunicación interna y externa (cableado, WiFi, VPN, puntos de acceso). • Centros de datos: Espacios físicos o virtuales donde se alojan los equipos críticos, con condiciones controladas de energía, temperatura y seguridad. • Sistemas de comunicación: Protocolos y servicios que garantizan la transferencia eficiente y segura de datos. • Personal especializado: Equipo humano responsable de la administración, mantenimiento y mejora de la infraestructura tecnológica. • Documentación y catálogos: Registro actualizado de los activos tecnológicos y sus características técnicas. 2. Seguridad Informática Aspectos fundamentales: • Planificación y evaluación de riesgos: Identificación de activos críticos, análisis de vulnerabilidades y auditorías periódicas. • Políticas y procedimientos: Definición de normas para el uso seguro de los sistemas, control de accesos y gestión de identidades. • Medidas de protección: • Firewalls y sistemas de detección de intrusos (IDS/IPS) para filtrar y monitorear el tráfico de red. • Antivirus y antimalware actualizados en todos los dispositivos. • Cifrado de datos tanto en tránsito como en almacenamiento. • Control de acceso: Autenticación multifactor y privilegios mínimos para los usuarios. • Copias de seguridad y recuperación: Realización de backups periódicos y planes de recuperación ante desastres. • Monitoreo y auditoría: Uso de sistemas de monitoreo (SIEM, análisis de red) y revisión regular de logs y eventos de seguridad. • Capacitación: Formación continua del personal para identificar amenazas como phishing o ataques de ingeniería social. • Plan de respuesta a incidentes: Procedimientos claros para detectar, responder y recuperar ante incidentes de seguridad. Tabla Resumen de Elementos Categoría Elementos Clave Hardware Servidores, PCs, switches, routers, almacenamiento, impresoras Software Sistemas operativos, aplicaciones empresariales, antivirus, herramientas de gestión Redes Cableado, WiFi, VPN, firewalls, puntos de acceso Seguridad Firewalls, IDS/IPS, cifrado, control de acceso, backup, monitoreo, políticas y procedimientos Centros de datos Espacios físicos/virtuales seguros, energía, climatización, redundancia Personal Administradores de sistemas, técnicos de soporte, responsables de seguridad Documentación Catálogo de activos, fichas técnicas, manuales de procedimiento Buenas Prácticas • Definir objetivos claros y alineados con las necesidades del negocio. • Escoger tecnologías escalables y compatibles con los sistemas existentes. • Priorizar la seguridad desde el diseño de la infraestructura. • Realizar pruebas periódicas de continuidad del negocio y simulacros de incidentes. Estos elementos y prácticas permiten implementar una infraestructura tecnológica robusta y segura, preparada para los retos actuales y futuros de cualquier organización.