Intrusion Policy - Part 4 Intrusion Rule, NAP Policy скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Intrusion Policy - Part 4 Intrusion Rule, NAP Policy в качестве 4k

У нас вы можете посмотреть бесплатно Intrusion Policy - Part 4 Intrusion Rule, NAP Policy или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Intrusion Policy - Part 4 Intrusion Rule, NAP Policy в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Intrusion Policy - Part 4 Intrusion Rule, NAP Policy

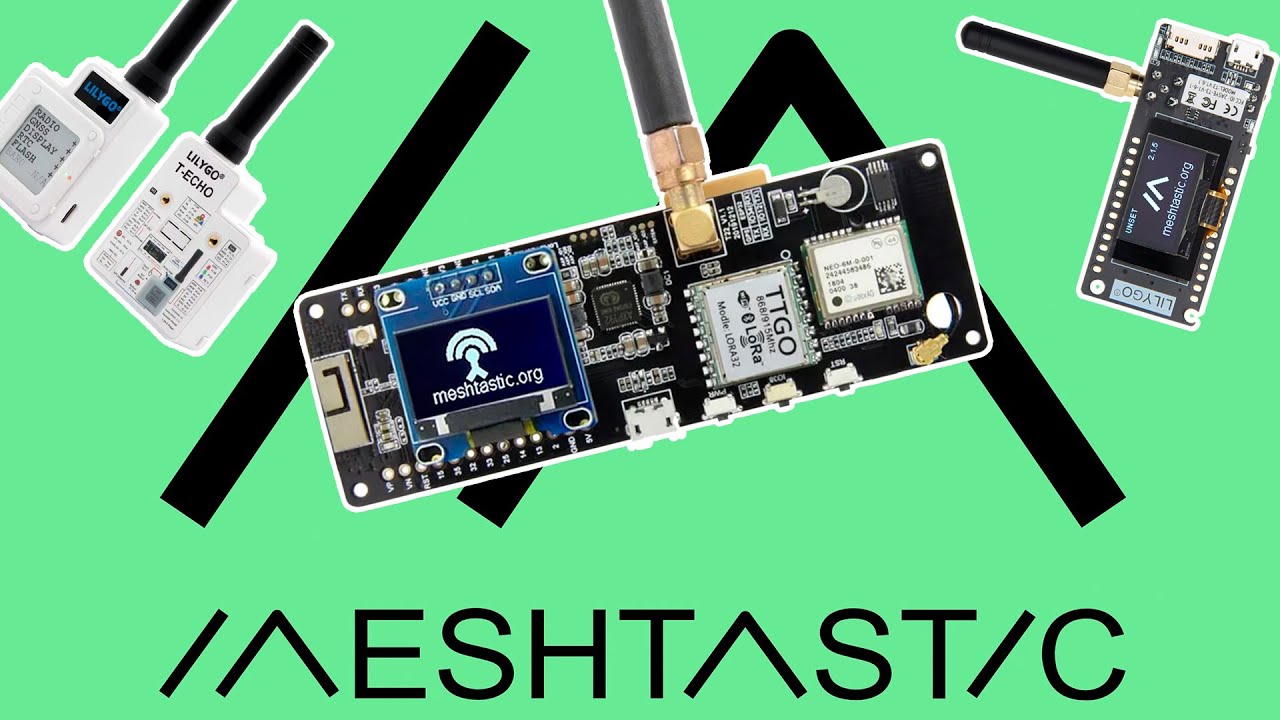

🚨 Advanced Alert for Cisco FTD Practitioners 🚨 If you're working with Cisco FMC and FTD, you know that Network Analysis Policy (NAP) isn’t just another checkbox—it’s the gatekeeper of deep packet inspection, preprocessor tuning, and decoding logic. And when misconfigured, it can quietly sabotage your intrusion policies. 🎥 I’ve just released a new video in my Cisco FMC/FTD series: “Network Analysis Policy in Cisco Firepower: Theory + Demo” What’s inside: 📚 Theory breakdown: What NAP really does and why it matters 🛠️ Live demo: Customizing NAP, enabling preprocessors, and applying it safely ⚠️ Operational realism: Why this advanced feature should be handled with care Whether you're tuning Snort 3, managing IPS policies, or just trying to avoid silent failures—this one’s for you. 💡 Pro tip: Always align your NAP with your traffic profile and inspection goals. Over-processing can kill performance. Under-processing can kill visibility. Let’s raise the bar on how we deploy deep inspection. #ciscoftd #fmc #NAPPolicy #networksecurity #cybersecurityeducation #FirepowerSeries #PacketInspection #snort3 #securityops #shivamexplains