How Attackers Move | Boundary Crossing & Privilege Escalation Explained скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How Attackers Move | Boundary Crossing & Privilege Escalation Explained в качестве 4k

У нас вы можете посмотреть бесплатно How Attackers Move | Boundary Crossing & Privilege Escalation Explained или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How Attackers Move | Boundary Crossing & Privilege Escalation Explained в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How Attackers Move | Boundary Crossing & Privilege Escalation Explained

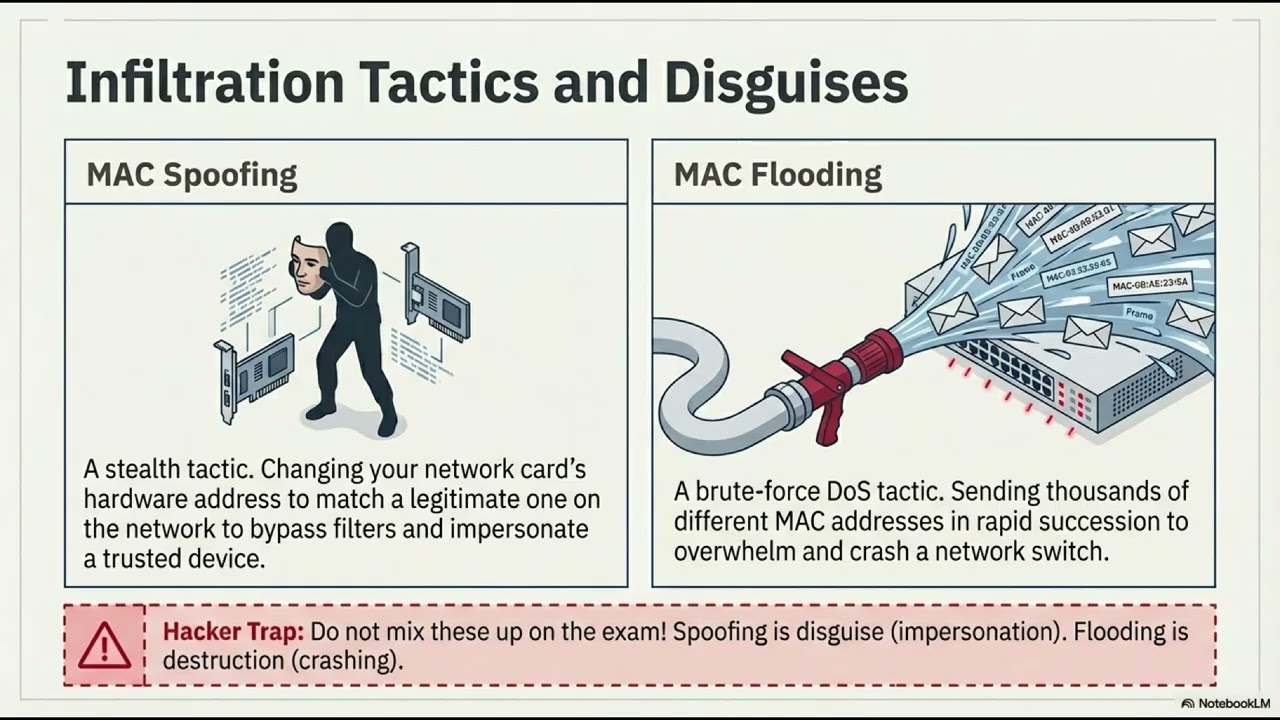

After an attacker compromises a system, how exactly do they act? This video details the entire attacker's path from reconnaissance to initial access, foothold/persistence, lateral movement, and privilege escalation (vertical or horizontal). I discuss common privilege escalation patterns (credential theft, token abuse, CI/CD hijacking), techniques for breaking the attack chain (micro-segmentation, immediate access, runtime hardening), and building post-attack resilience: detection and containment. A practical checklist is included at the end. Watch the video to learn about commonly used attacker techniques (credential theft, token abuse, CI/CD hijacking, lateral movement), defensive measures that increase the cost of these techniques (isolation, immediate access, runtime hardening), and a priority checklist you can apply immediately.