How to Hunt for Threat Activity with Falcon Endpoint Protection скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How to Hunt for Threat Activity with Falcon Endpoint Protection в качестве 4k

У нас вы можете посмотреть бесплатно How to Hunt for Threat Activity with Falcon Endpoint Protection или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How to Hunt for Threat Activity with Falcon Endpoint Protection в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How to Hunt for Threat Activity with Falcon Endpoint Protection

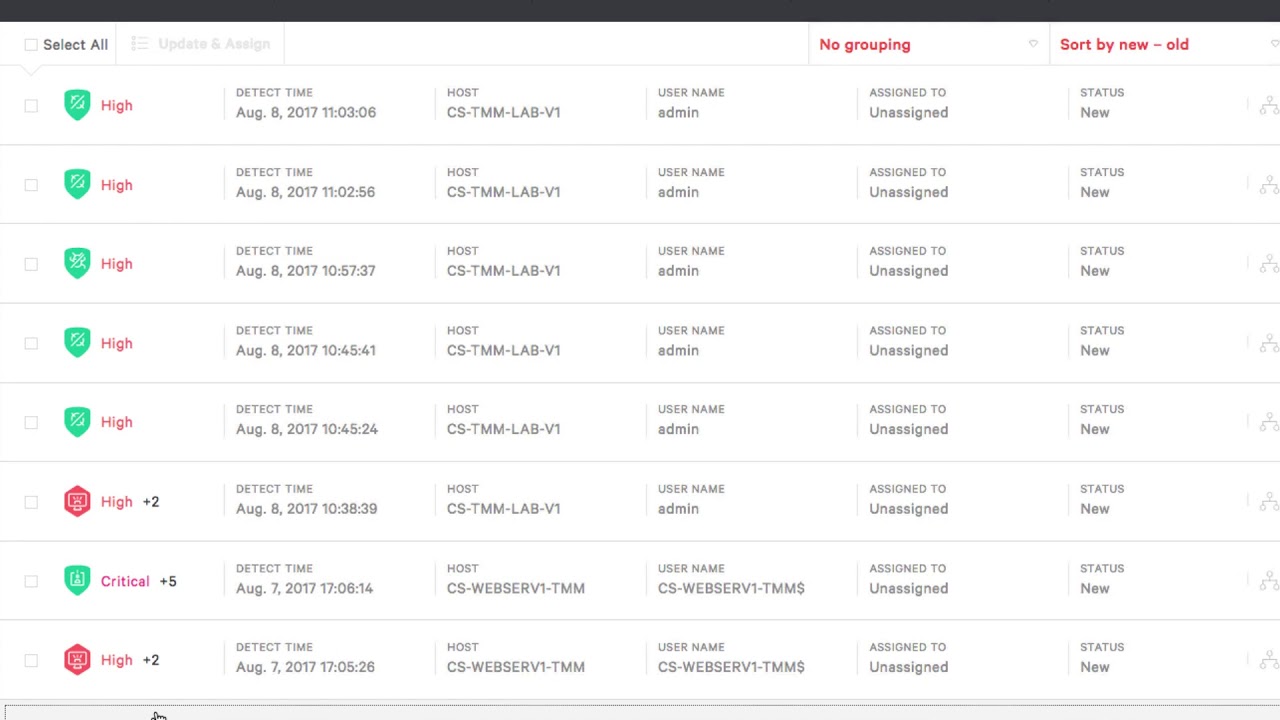

In this video, we will demonstrate how to hunt for threat activity in your environment with CrowdStrike Falcon. First, we see how you can use Falcon to search for indicators of compromise (IOCs). Then we take a broader look at how we can use built-in dashboards to quickly uncover and investigate suspicious activity. Finally, we see how power users can craft precise queries to search for new and unique attacker tactics, techniques and procedures (TTPs) on data stored in the CrowdStrike Threat Graph. Additional Resources Test it out – Free Trial: http://www.crowdstrike.com/resources/... Get to Know CrowdStrike: https://www.crowdstrike.com/go Additional demo videos: https://www.crowdstrike.com/tech-center Weekly demo or self-guided tour: https://www.crowdstrike.com/see-demo