Common Security Features That May Not be Compatible With Legacy Systems скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Common Security Features That May Not be Compatible With Legacy Systems в качестве 4k

У нас вы можете посмотреть бесплатно Common Security Features That May Not be Compatible With Legacy Systems или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Common Security Features That May Not be Compatible With Legacy Systems в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

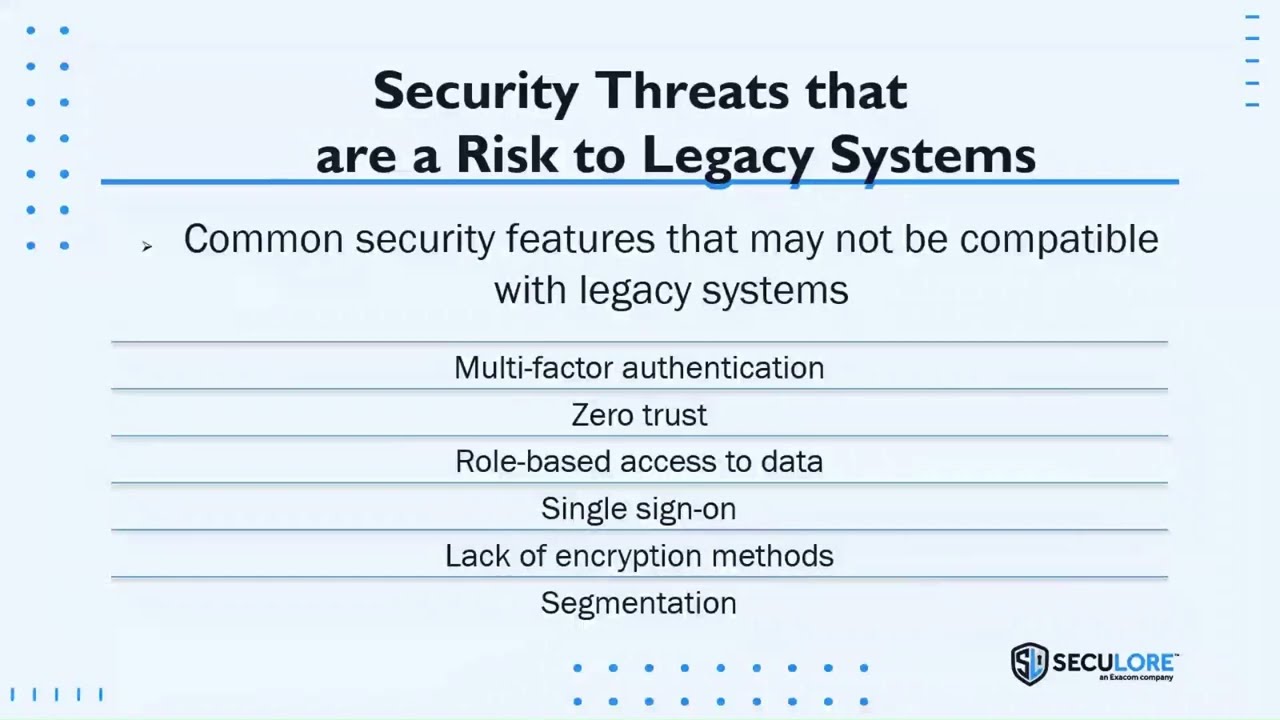

Common Security Features That May Not be Compatible With Legacy Systems

Legacy technology poses a major threat when it comes to cybersecurity, especially when it is used in sectors such as public safety and operational technology. One of the majors issues is that some common, modern and necessary cybersecurity features may not be compatible with legacy technology. Our cyber experts discuss this risk in our webinar: Operational Technology: Hidden Dangers in Legacy Systems Download the full webinar to watch on-demand for free today: https://seculore.com/resources/operat...