TLS Essentials 5: Integrity with cryptographic hash functions скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: TLS Essentials 5: Integrity with cryptographic hash functions в качестве 4k

У нас вы можете посмотреть бесплатно TLS Essentials 5: Integrity with cryptographic hash functions или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон TLS Essentials 5: Integrity with cryptographic hash functions в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

TLS Essentials 5: Integrity with cryptographic hash functions

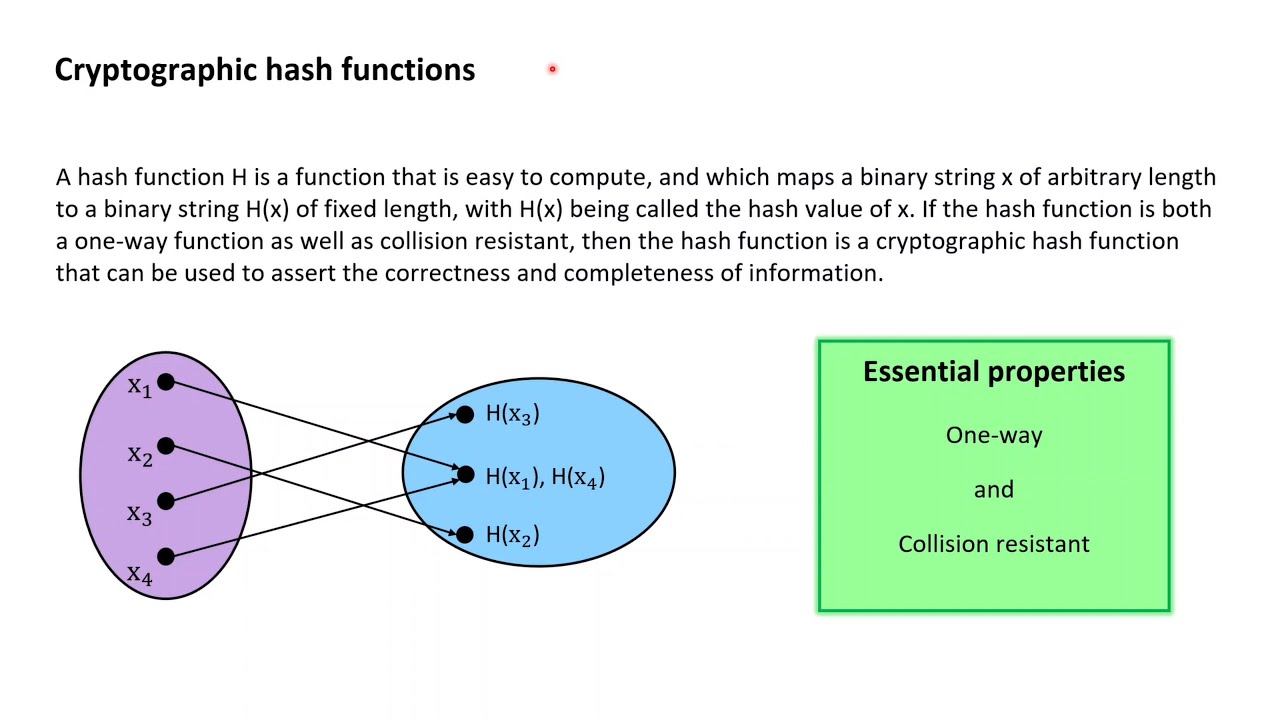

Entire course: ➡️ • Fundamental TLS - Transport Layer Security ⏰ Timestamps for content in this video ⏰ 00:00 Integrity as a security goal 00:42 Cryptographic hash function properties 03:04 Secure SHA-2 and SHA-3, insecure MD5 and SHA-1 🔷🔷 About 🔷🔷 This lesson on TLS – Transport Layer Security – is the 4th of 6 parts providing the essentials of cryptography just enough to later understand the cryptographic processes taking place within TLS. This 4th part has a closer look at the security goal of integrity and outlines, how cryptographic hash functions such as SHA-2 and SHA-3 are the primary cryptographic primitives serving integrity. 🔗 Links included in this video 🔗 [1] https://en.wikipedia.org/wiki/MD5 [2] https://en.wikipedia.org/wiki/SHA-1 [3] https://en.wikipedia.org/wiki/SHA-2 [4] https://en.wikipedia.org/wiki/SHA-3 [5] https://eprint.iacr.org/2013/170.pdf [6] https://shattered.io

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)