NDSS 2025 - Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, Keynote, May Wang скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: NDSS 2025 - Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, Keynote, May Wang в качестве 4k

У нас вы можете посмотреть бесплатно NDSS 2025 - Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, Keynote, May Wang или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон NDSS 2025 - Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, Keynote, May Wang в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

NDSS 2025 - Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, Keynote, May Wang

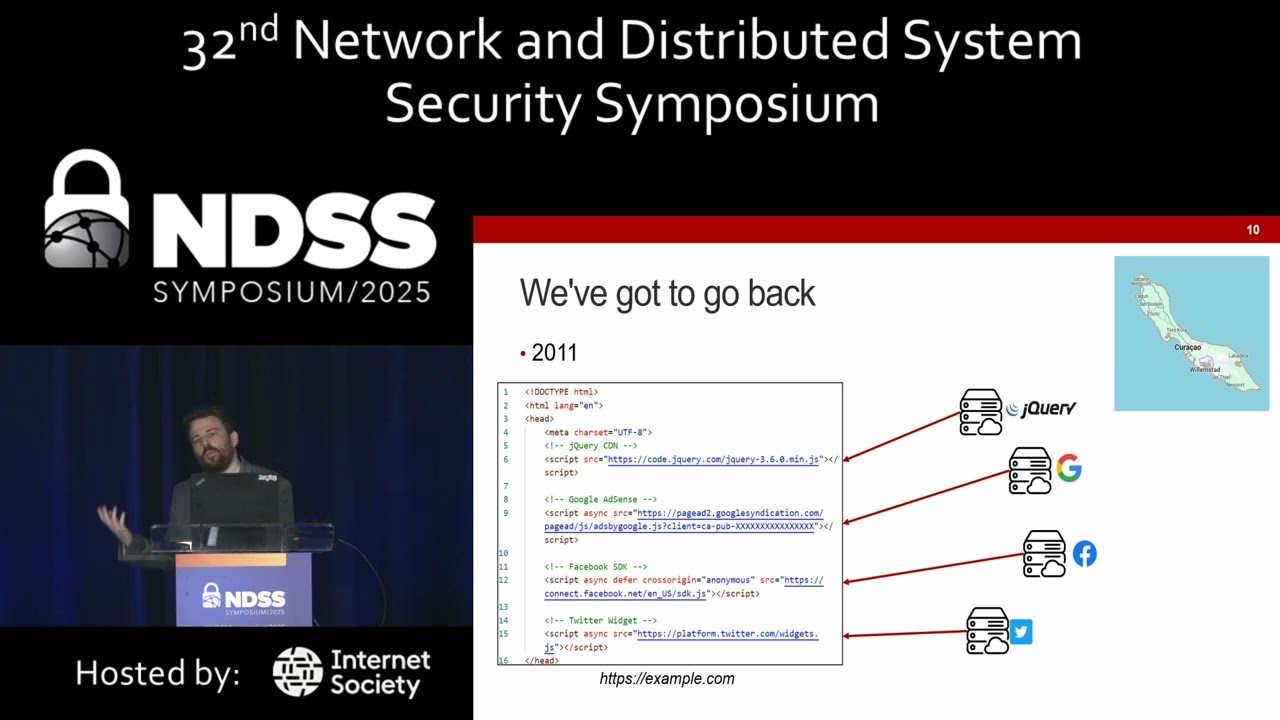

SESSION Keynote talk #2 by Dr. May Wang Workshop on Security and Privacy in Standardized IoT (SDIoTSec) 2025, co-located with the Network and Distributed System Security (NDSS) Symposium 2025, held from 24 February to 28 February 2025 in San Diego, California. https://www.ndss-symposium.org/ndss-p... Keynote talk by Dr. May Wang (Palo Alto Networks) The AI-Cybersecurity Nexus - Opportunities, Challenges, and Solutions Artificial Intelligence (AI) is revolutionizing cybersecurity, offering enhanced threat detection, proactive prevention, and streamlined response mechanisms. In this keynote, we will explore how AI is reshaping the cybersecurity landscape, especially IoT security, enabling faster incident resolution, more intuitive security tools, and greater overall efficiency. We will share key insights into what works, what doesn’t, and lessons learned from real-world implementations. However, while AI strengthens cybersecurity, it also introduces new vulnerabilities—adversarial AI, automated cyberattacks, and novel threat vectors that traditional defenses struggle to address. We will examine these emerging risks and the evolving tactics of malicious actors who leverage AI against security systems. Finally, this session will present actionable solutions to mitigate AI-driven threats, including fighting AI with AI, platformization, precision AI, adaptive defense strategies, responsible AI deployment, and the integration of AI with human intelligence to create more resilient security frameworks. Join us as we navigate the AI-cybersecurity nexus and chart a course toward a safer digital future. Speaker's Biography: Dr. May Wang is the Chief Technology Officer for IoT Security at Palo Alto Networks, where she leads innovation in AI-driven cybersecurity solutions. She is the co-founder of Zingbox, the industry’s first AI-powered IoT security company, which was acquired by Palo Alto Networks in 2019. Before founding Zingbox, Dr. Wang served as a Principal Architect in the Cisco CTO Office. Dr. Wang holds a Ph.D. in Electrical Engineering from Stanford University and has received numerous accolades, including being recognized as the 2023 AI Entrepreneur of the Year by VentureBeat. ABOUT NDSS SYMPOSIUM The Network and Distributed System Security Symposium (NDSS) fosters information exchange among researchers and practitioners of network and distributed system security. The target audience includes those interested in practical aspects of network and distributed system security, with a focus on actual system design and implementation. A major goal is to encourage and enable the Internet community to apply, deploy, and advance the state of available security technologies. https://www.ndss-symposium.org/ #NDSS #NDSS25 #NDSS2025 #InternetSecurity