How to investigate malicious Microsoft Office files скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How to investigate malicious Microsoft Office files в качестве 4k

У нас вы можете посмотреть бесплатно How to investigate malicious Microsoft Office files или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How to investigate malicious Microsoft Office files в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How to investigate malicious Microsoft Office files

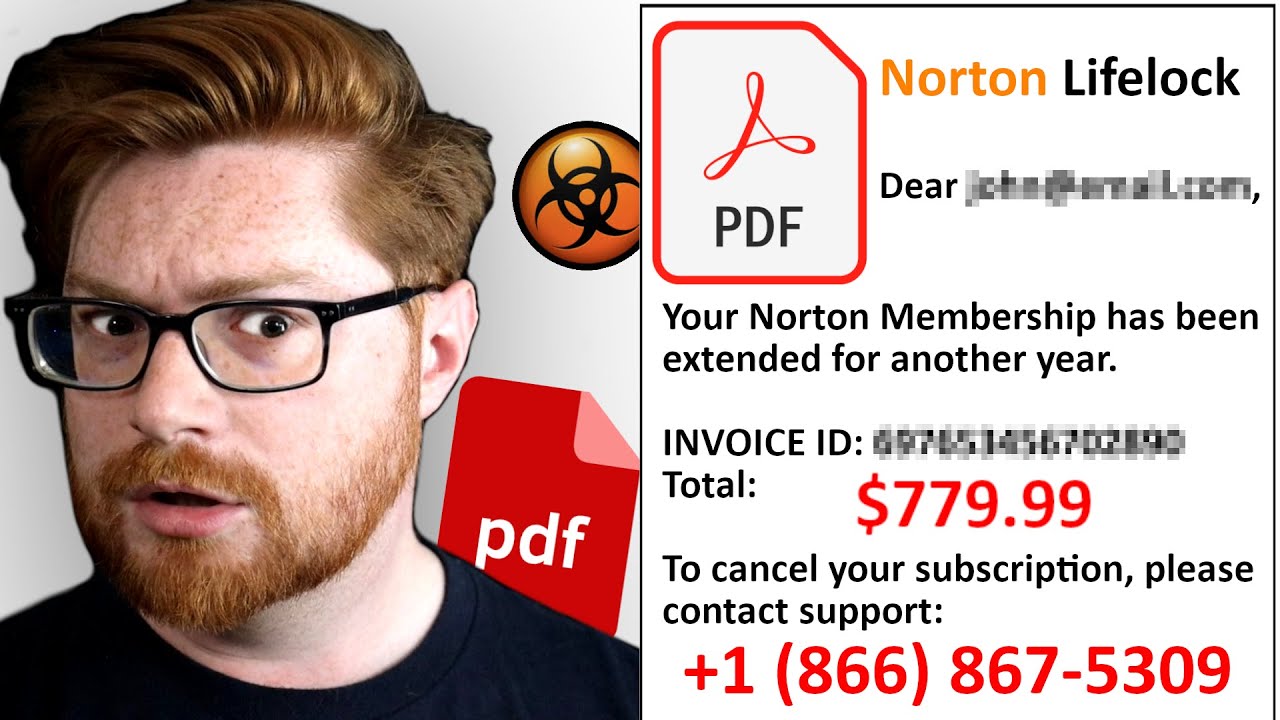

🎓 MCSI Certified DFIR Specialist 🎓 🏫 👉 https://www.mosse-institute.com/certi... 💻🔎 MCSI Digital Forensics Library 🔎💻 📙📚 👉 https://library.mosse-institute.com/c... 📦 🔕 What is Software Packing and Code Obfuscation? 🔕 📦 📺 🎬 👉 • What is Software Packing and Code Obfuscat... Malicious Microsoft Office files are a serious threat to both individuals and organizations. They can be used to spread malware, steal sensitive information, or even damage computer systems. While Microsoft Office itself is not malicious, the way it is often used can be. That’s why it’s important to be aware of the dangers posed by these types of files. When a Microsoft Office file is suspected of being malicious, digital forensics investigators can take a number of steps to determine if the file is truly malicious. First, they can examine the file's headers and metadata to see if anything looks suspicious. Next, they can run the file through a malware scanner to see if it is flagged as being malicious. Additionally, they can also open the file in a sandbox environment and observe its behavior to see if it exhibits any characteristics of malware. If the file is found to be malicious, investigators can then take steps to track down its source and remove it from circulation.