Unit–1: Digital Security скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Unit–1: Digital Security в качестве 4k

У нас вы можете посмотреть бесплатно Unit–1: Digital Security или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Unit–1: Digital Security в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Unit–1: Digital Security

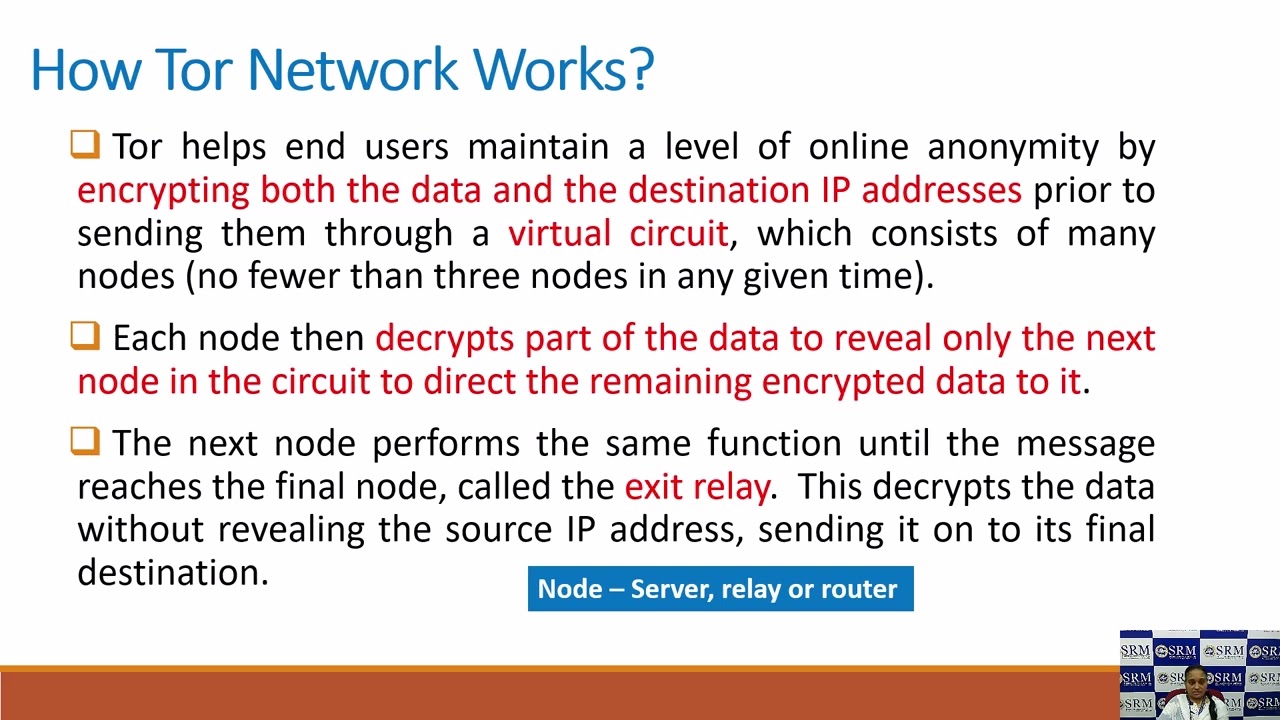

This video presents a beginner-friendly introduction to essential cybersecurity concepts for students and technology enthusiasts. It explains the basic elements of cybersecurity — confidentiality, integrity, and availability — that ensure secure computing environments. The video also discusses major types of cyber attacks, including malware, phishing, ransomware, and network-based threats. Viewers will understand how attackers exploit systems and compromise sensitive data. Common computer security risks such as weak passwords, software vulnerabilities, human errors, and unsafe networks are highlighted. The session further explores social engineering attacks that manipulate human behavior rather than technical systems. Techniques like phishing, pretexting, baiting, and impersonation are explained with simple examples. This video is useful for learners seeking to build awareness and foundational knowledge in cybersecurity.

![Почему взрываются батарейки и аккумуляторы? [Veritasium]](https://imager.clipsaver.ru/a3-3R9zwyGY/max.jpg)