Token Protection (GA) - AiTM Attacks скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Token Protection (GA) - AiTM Attacks в качестве 4k

У нас вы можете посмотреть бесплатно Token Protection (GA) - AiTM Attacks или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Token Protection (GA) - AiTM Attacks в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Token Protection (GA) - AiTM Attacks

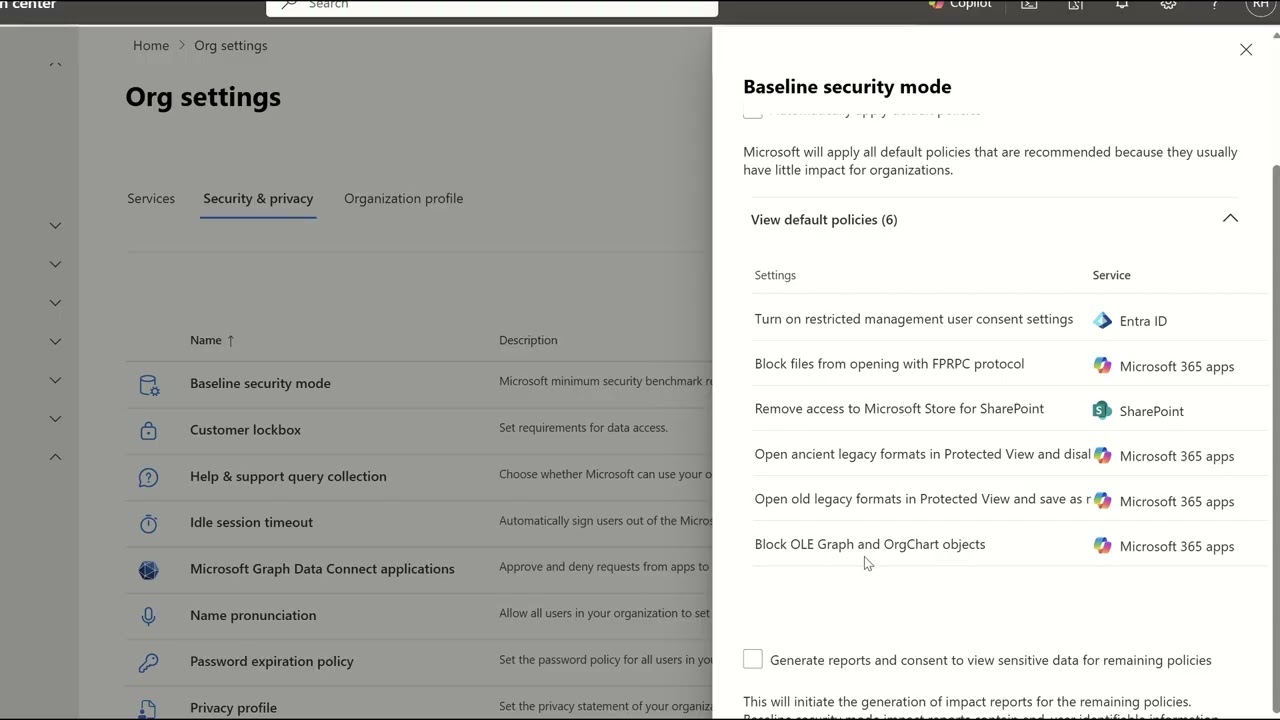

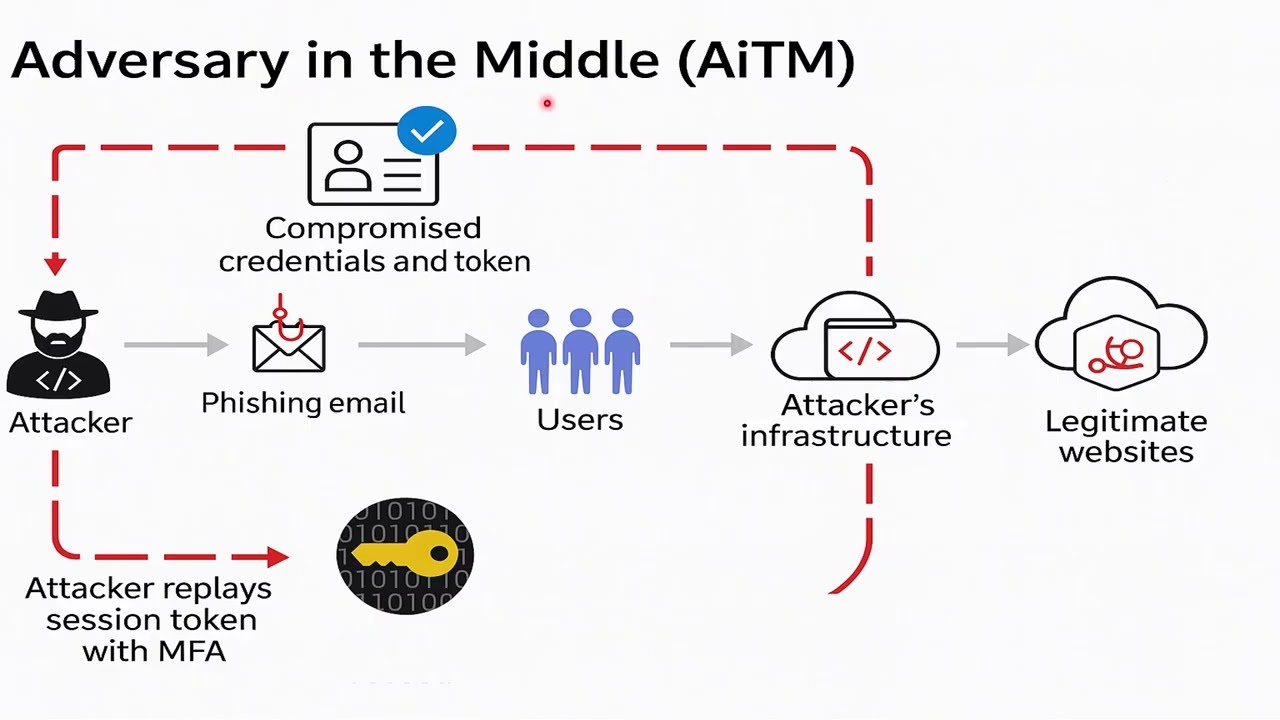

🔐 Understanding AiTM Attacks & Token Protection | Demo + Deep Dive In this video, I walk through the mechanics of Adversary-in-the-Middle (AiTM) attacks—how attackers intercept and replay authentication tokens to bypass MFA and gain unauthorized access. I’ll break down how these attacks work, why they’re so dangerous in modern identity systems, and what you can do to defend against them. 💡 What you'll learn: What AiTM attacks are and how they exploit token replay Real-world examples and attack flow How token protection mitigates these threats Live demo of token protection in action Whether you're a security architect, developer, or IT admin, this overview will help you understand the importance of securing tokens and implementing robust identity protection strategies. 👉 Don’t forget to like, subscribe, and drop your questions in the comments!