OSIsoft: карта подробного обзора безопасности PI Data Archive — зоны безопасности, значения по ум... скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: OSIsoft: карта подробного обзора безопасности PI Data Archive — зоны безопасности, значения по ум... в качестве 4k

У нас вы можете посмотреть бесплатно OSIsoft: карта подробного обзора безопасности PI Data Archive — зоны безопасности, значения по ум... или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон OSIsoft: карта подробного обзора безопасности PI Data Archive — зоны безопасности, значения по ум... в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

OSIsoft: карта подробного обзора безопасности PI Data Archive — зоны безопасности, значения по ум...

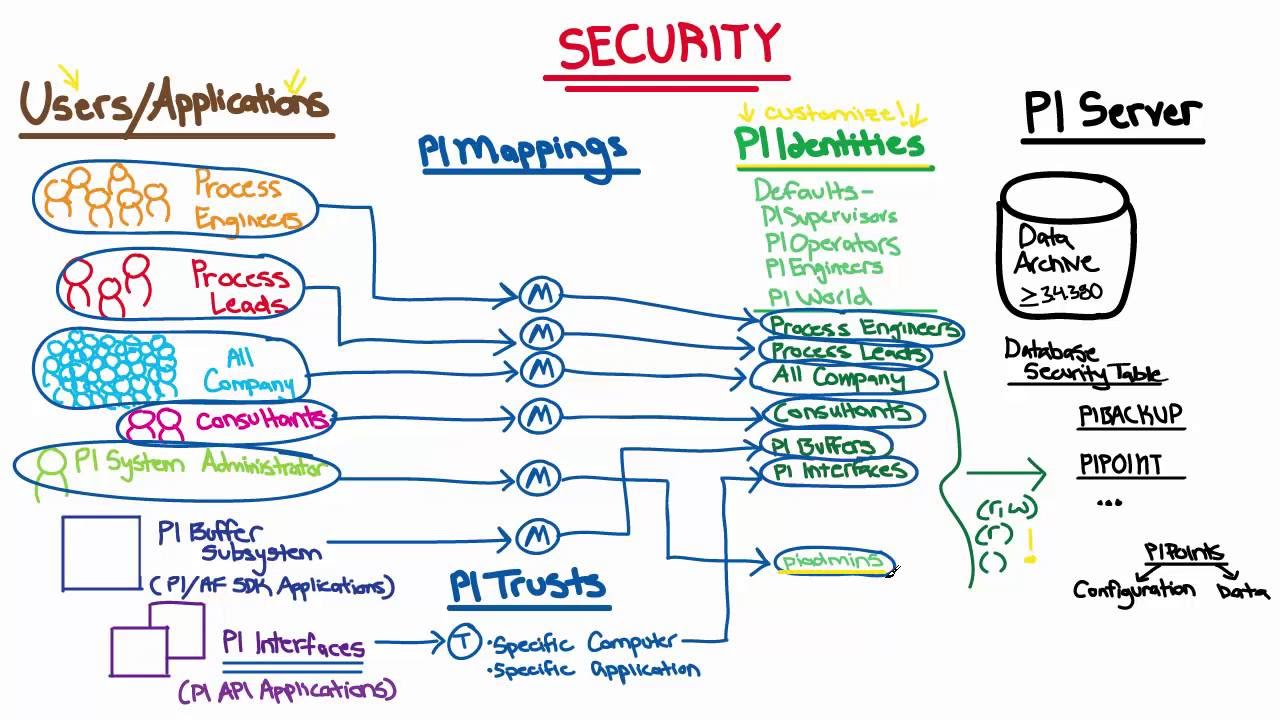

Подробное изучение безопасности PI Data Archive: изучение идентификаторов по умолчанию и их разрешений в областях безопасности, изучение работы таблицы безопасности базы данных, определение того, когда следует использовать сопоставления, а когда — доверительные отношения, а также определение того, какие существующие группы и пользователи PI целесообразно использовать. [01:05] Определение различных зон безопасности в таблице безопасности базы данных [01:51] PIPOINT в таблице безопасности базы данных управляет верхним уровнем доступа к точкам PI Point (тегам PI), необходимым любому пользователю данных. [02:29] Разрешения могут быть доступом на чтение, запись или отсутствием доступа. [02:46] Напоминание и пример того, что удостоверениям PI Identity назначаются определенные разрешения в таблице безопасности базы данных. [03:27] Дополнительные разрешения безопасности, связанные с точками PI Point: для каждой точки PI Point существует безопасность данных и безопасность точки (конфигурация). [04:20] Напоминание того, что удостоверениям PI Identity также назначаются разрешения на уровни безопасности данных и безопасности точки каждой точки PI Point. [05:27] Удостоверения PI Identity по умолчанию и разрешения, предопределенные для них в таблице безопасности базы данных. [05:57] Разрешения PIWorld по умолчанию — удостоверение, которое каждый аутентифицированный пользователь и приложение получают по умолчанию. [06:47] Пример доступа к PI World. нежелательно [07:20] Пример создания пользовательских удостоверений PI Identity, соответствующих группам внутри организации [07:53] Важные замечания перед отключением удостоверения PIWorld Identity [09:03] Связывание пользователей и групп AD с соответствующими удостоверениями PI Identity с помощью сопоставлений PI Mappings [10:01] Введение в устаревшие элементы PI Users и PI Groups [10:34] Преимущества использования piadmins для сопоставления администраторов PI [11:55] Не используйте piadmin [13:30] Почему мы используем доверительные отношения для интерфейсов PI Interfaces, но сопоставления для других приложений? [13:44] Приложения, использующие протокол PI API, должны использовать доверительные отношения. Любое приложение, использующее PI или AF SDK, должно использовать сопоставления. [14:27] Примеры приложений, использующих сопоставления — PI Coresight, PI Buffer Subsystem [15:21] Настройте удостоверения PI Identities и назначьте им разрешения в таблице безопасности базы данных. Подключите пользователей и приложения к удостоверениям PI Identities с помощью сопоставлений и используйте доверительные отношения только для приложений PI API (интерфейсов PI). Видеоматериалы защищены авторским правом OSIsoft, LLC © 2016. Все права защищены. Любое распространение или воспроизведение части или всего контента в любой форме запрещено, за исключением личного и некоммерческого использования.

![OSIsoft: Configure Overall PI Data Archive Security for Users & SDK Applications [v3.4.380 & later]](https://imager.clipsaver.ru/KO9Vqh_WkoQ/max.jpg)