How to detect a cyber security breach? скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How to detect a cyber security breach? в качестве 4k

У нас вы можете посмотреть бесплатно How to detect a cyber security breach? или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How to detect a cyber security breach? в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How to detect a cyber security breach?

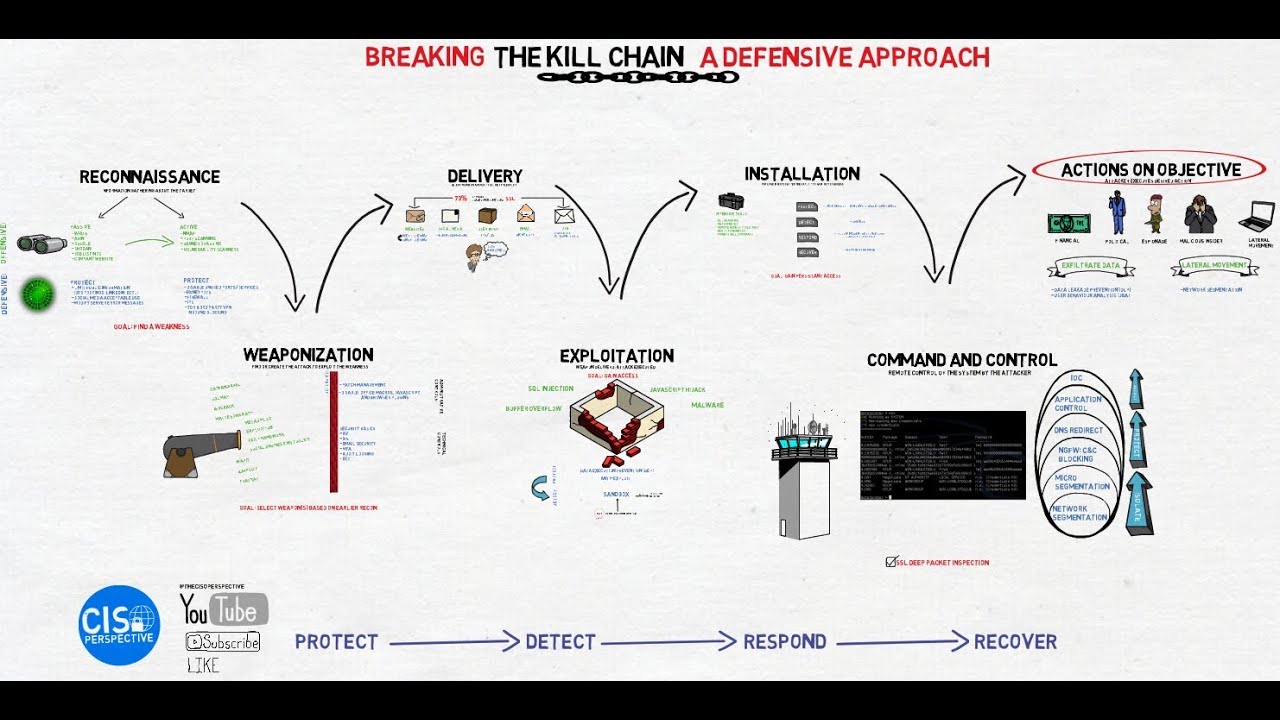

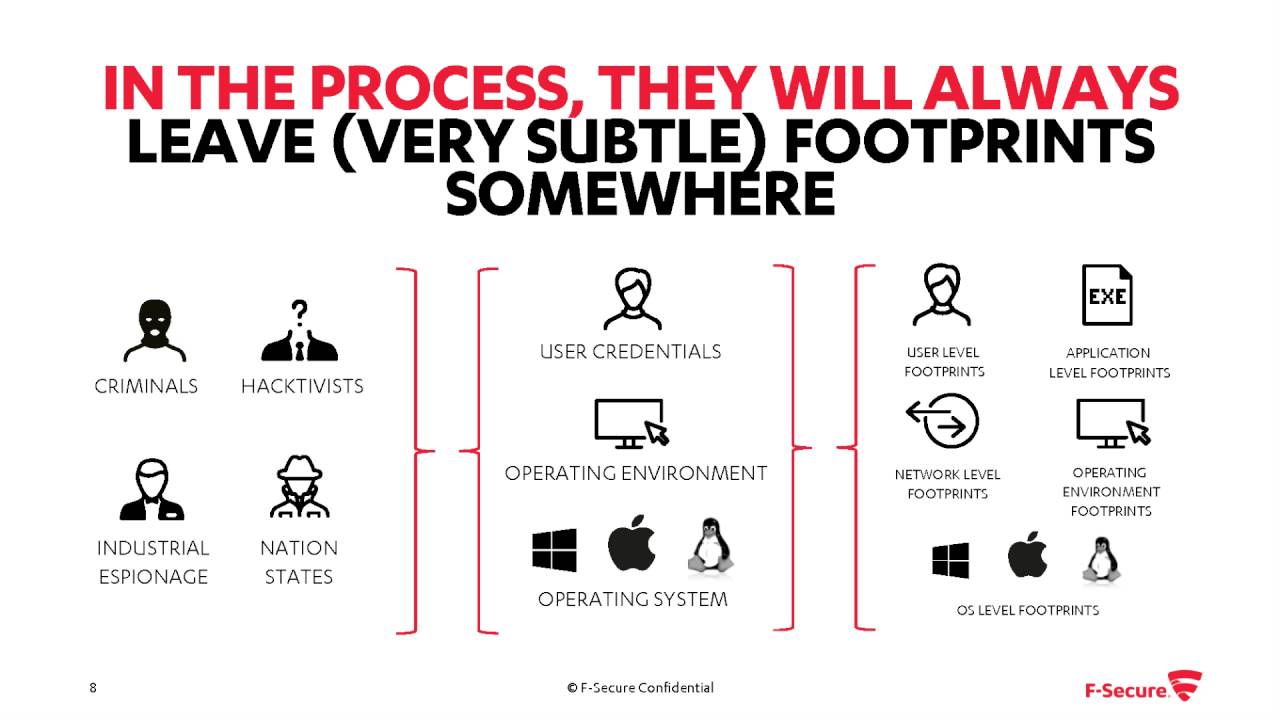

A strong defensive perimeter is critical in preventing your organization from common threats. But what happens when something slips through the perimeter defenses? Especially the advanced threat actors will eventually circumvent even the best defenses. When a breach occurs, a quick detection will make all the difference for the whole remediation process. In this webinar, Marko Finnig, Director of Advanced Threat Protection at F-Secure Corporate’s Cyber Security Service Business Unit, will take you through the second critical aspect of the holistic cyber security approach: Detect. How advanced threat actors work and how to detect them. He’ll also provide insights on solution approaches for detection. As well as the do’s and don’ts. If you wish to download the full set of slides in PDF, the slides are available at F-Secure’s Business Secure Insider: https://business.f-secure.com/how-to-...

![Best of Deep House [2026] | Melodic House & Progressive Flow](https://imager.clipsaver.ru/Il-ZpBuC8tA/max.jpg)