How Attackers use Clickjacking to Steal Social Media Accounts скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How Attackers use Clickjacking to Steal Social Media Accounts в качестве 4k

У нас вы можете посмотреть бесплатно How Attackers use Clickjacking to Steal Social Media Accounts или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How Attackers use Clickjacking to Steal Social Media Accounts в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How Attackers use Clickjacking to Steal Social Media Accounts

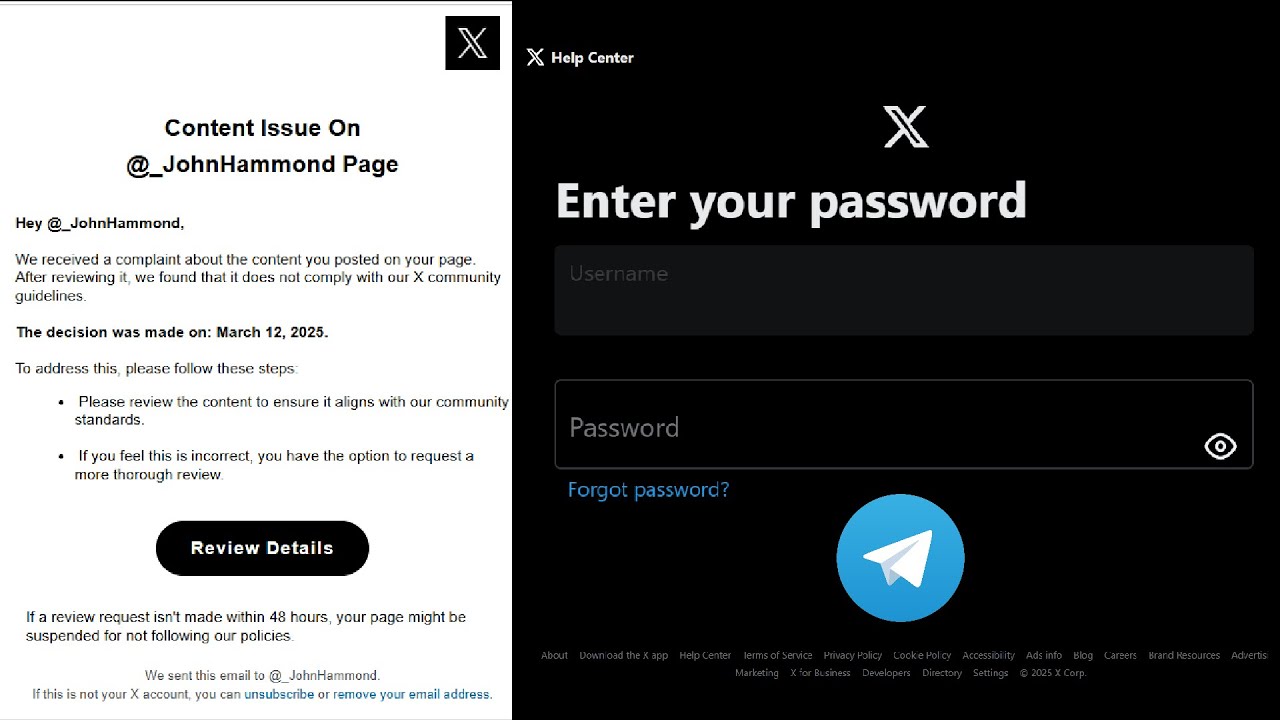

👍👍👍 and subscribe for more: / @and1hof Check out my best selling AppSec book: https://amzn.to/3pGO4Vz Check out my behind-the-scenes newsletter: https://www.andrewhoffman.me/newsletter/ Clickjacking is one of the most simple types of attacks against a web application to mitigate, but unfortunately not all applications implement proper mitigations. In this video, learn how attackers are making use of clickjacking attacks to steal sessions from user websites - and learn how to easily mitigate the majority of clickjacking attacks via CSP policies.

![Trusted Types Explained [With Live Coding Demo]](https://imager.clipsaver.ru/IeKLIwJ2ZMY/max.jpg)