supply chain attack explained скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: supply chain attack explained в качестве 4k

У нас вы можете посмотреть бесплатно supply chain attack explained или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон supply chain attack explained в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

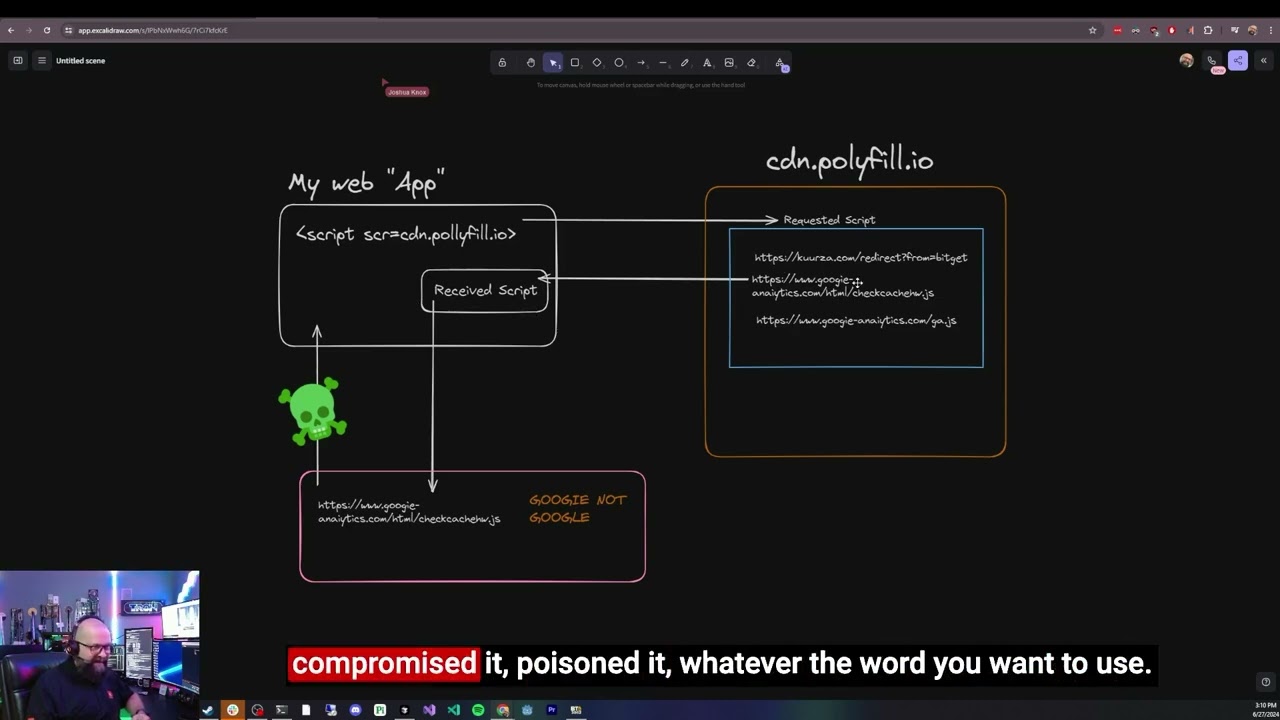

supply chain attack explained

Hi Everyone, following the recent attack on 3CX SW company, its similarity to the SolarWinds attack in 2020 and suspicion of N.Korea hackers involvement, I have created this video to explain what is a supply chain attack in cybersecurity? what exactly happened in 3CX? Answer some common questions related to 3CX and Supply chain attacks in general and also speak briefly on N.Korea cyber force. Chapters: 0:00 - 2:19 Opening 2:20 - 2:29 Introduction Video 2:30 - 5:55 What is a supply chain attack? 5:56 - 7:07 3CX company overview 7:08 - 9:18 What exactly happened with 3CX? 9:19 - 13:15 Chain of Events 13:16 - 15:55 What do we know today (Time of recording April 6th,2023) 15:56 - 21:36 Common question and answers 21:37 - 25:31 North Korea Cyber Force 25:32 - 25:56 Thank You! Useful Sources: 1. John Hammond YT channel - / @_johnhammond 2. Daniel Lowrie YT channel - / @daniellowrie 3. CSO online report - https://www.csoonline.com/article/367... 4. 3CX blog - https://www.3cx.com/blog/news/desktop... 5. Check my operator site - https://checkmyoperator.com/ 6. Thomas Roccia Twitter - https://twitter.com/fr0gger_?s=20 Watch more cyber security fundamental videos 1. Stuxnet - • Explaining cybersecurity terms to 7 years old 2. Flame - • What is FLAME Malware virus and how does i... 3. Duqu - • Duqu malware | Cybersecurity 4. API Hacking - • How Hacking APIs Works | Cybersecurity 5. DNS Hacking - • DNS hijacking | Cybersecurity 6. How to Build a hacking Box - • how to build your hacking lab 7. NotPetya - • notpetya attack 8. Red Vs Blue teams in cybersecurity - • cybersecurity red team vs blue team 9. OSINT - Open Intelligence tools - • OSINT framework Explained and How it Works... 10. Getting started in cybersecurity • 2023 cyber security getting started My channel contains videos about cybersecurity fundamentals, such as cloud computing, cloud networking, ethical hacking, infosec, IT security, and machine learning. Be in the loop on the latest videos. Subscribe to my channel and join our growing community! ►►SUBSCRIBE: https://cutt.ly/YanivHoffman Thank you for being here! Stay Safe and Healthy, Yaniv Hoffman #cybersecurity #supplychain #hacking #3cx #yanivhoffman #solarwinds #informationtechnology #cybersecuritytools #cyberattacks #cybersecuritycertification #informationtechnology #infosec #informationtechnology #cybersecuritynews