Stealthware: The Rise of Malicious OAuth Apps in Microsoft 365 скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Stealthware: The Rise of Malicious OAuth Apps in Microsoft 365 в качестве 4k

У нас вы можете посмотреть бесплатно Stealthware: The Rise of Malicious OAuth Apps in Microsoft 365 или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Stealthware: The Rise of Malicious OAuth Apps in Microsoft 365 в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

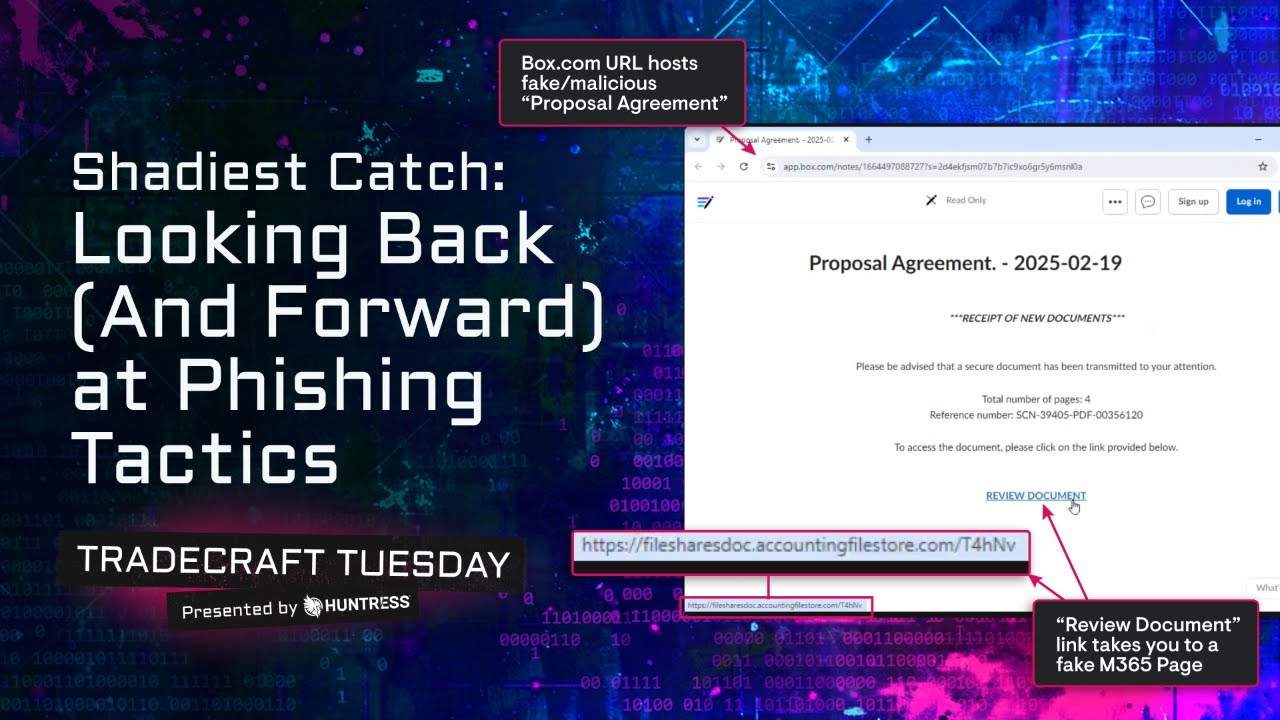

Stealthware: The Rise of Malicious OAuth Apps in Microsoft 365

Not all attacks rely on malware—some abuse Microsoft 365’s built-in features. Stealthware - a type of Rogue Apps - is a growing threat where attackers create custom OAuth apps for persistence, data theft, and stealthy long-term access. Unlike traditional malware, these apps blend in, bypass MFA, and fly under the radar. Hackers craft these malicious OAuth applications to impersonate legitimate services, silently siphoning emails, modifying inbox rules, and maintaining persistent access. And once installed, these backdoors don’t trigger traditional security alerts. But with Huntress Managed ITDR (Identity Threat Detection & Response), now powered by Rogue Apps, we detect and dismantle these hidden threats—before attackers can exploit them. Protect your business today. Discover Rogue Apps with Huntress Managed ITDR for free! 👉 https://bit.ly/3DBAlKR 📌 Subscribe for more cybersecurity stories and insights!