What is Cybersecurity Posture? скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: What is Cybersecurity Posture? в качестве 4k

У нас вы можете посмотреть бесплатно What is Cybersecurity Posture? или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон What is Cybersecurity Posture? в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

What is Cybersecurity Posture?

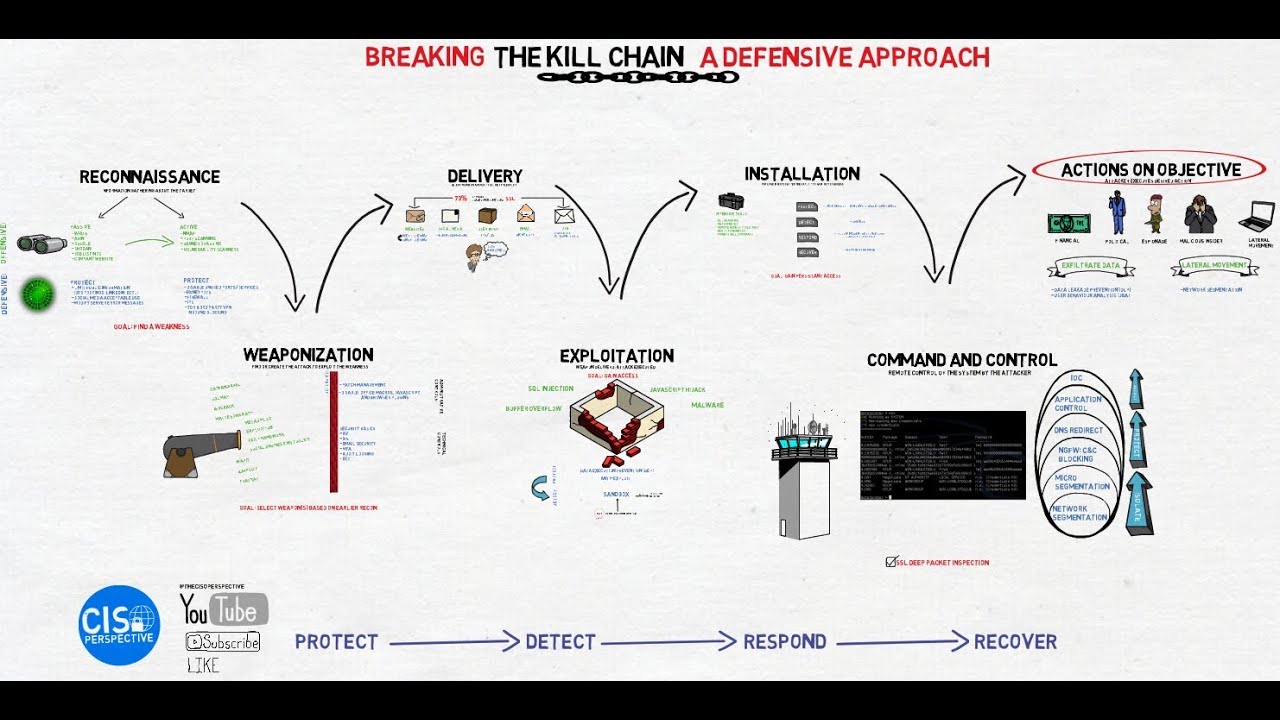

In this video, I explain what is meant by cybersecurity “posture” and tell you the singular, critical thing you can do to mitigate the risk of a cyberattack.