Jak metodyka ATT&CK MITRE pozwala zrozumieć taktyki cyberprzestępców. скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Jak metodyka ATT&CK MITRE pozwala zrozumieć taktyki cyberprzestępców. в качестве 4k

У нас вы можете посмотреть бесплатно Jak metodyka ATT&CK MITRE pozwala zrozumieć taktyki cyberprzestępców. или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Jak metodyka ATT&CK MITRE pozwala zrozumieć taktyki cyberprzestępców. в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Jak metodyka ATT&CK MITRE pozwala zrozumieć taktyki cyberprzestępców.

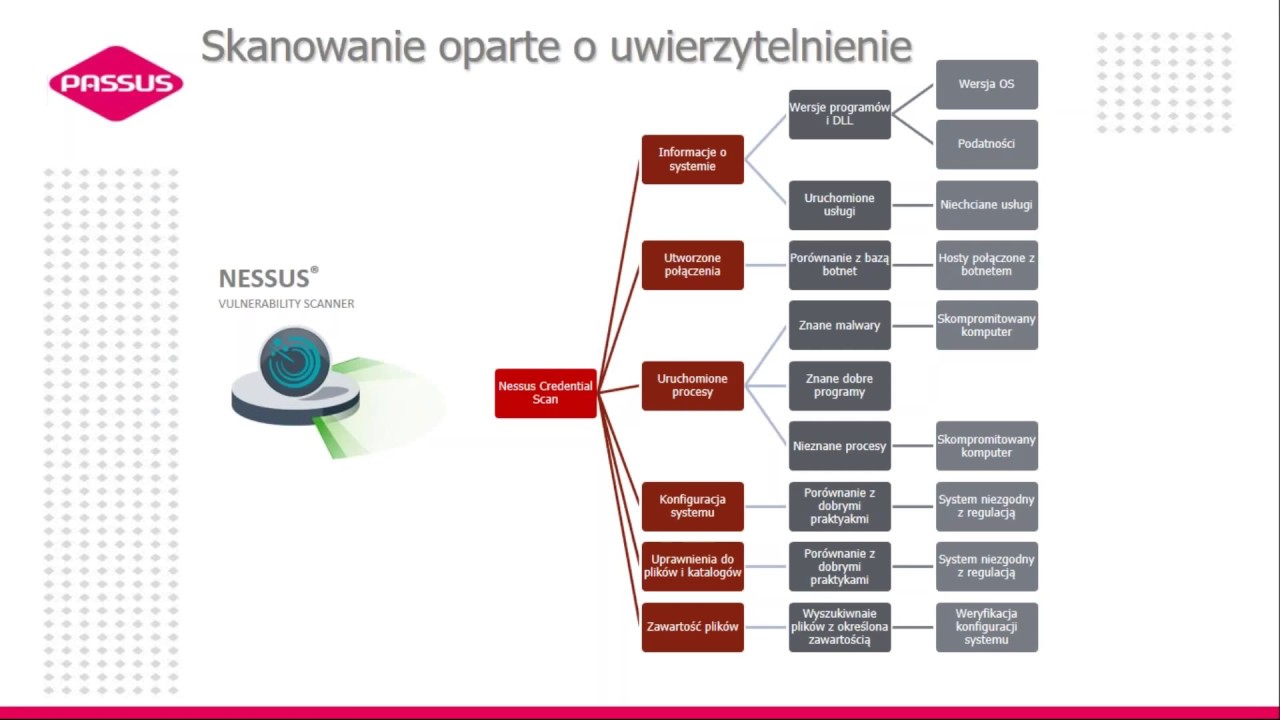

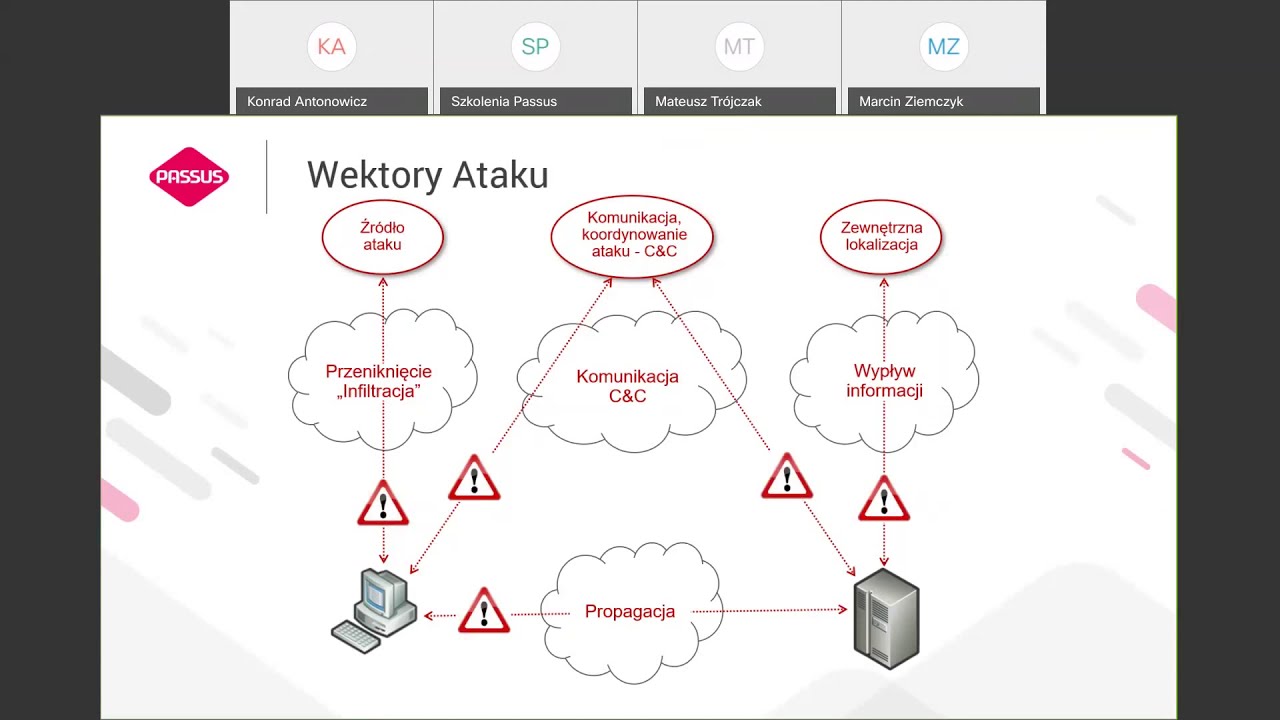

W trakcie webinarium inżynierowie Passus i Cisco w oparciu o specjalnie przygotowane środowisko odtworzają atak cybernetyczny obejmujący poszczególne fazy zgodnie z metodyką ATT&CK MITRE. Przedstawiają techniki wykorzystywane przez intruzów takie jak spearfishing, wykorzystanie podatności przeglądarki, obfuskacja czy eksploitacja. Następnie przy pomocy narzędzi Cisco demonstrują jak zminimalizować ryzyko utraty danych w poszczególnych etapach ataku.