Crack the password safely before hackers do скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Crack the password safely before hackers do в качестве 4k

У нас вы можете посмотреть бесплатно Crack the password safely before hackers do или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Crack the password safely before hackers do в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Crack the password safely before hackers do

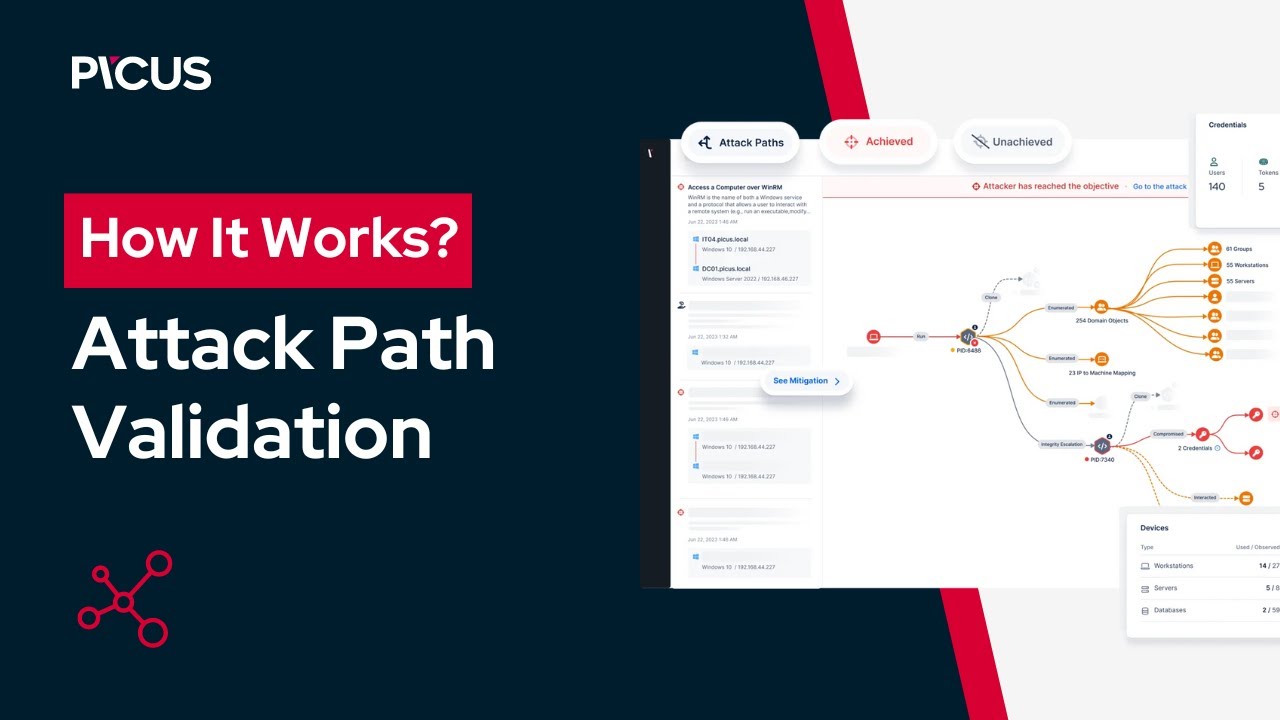

In this video, we demonstrate how Picus Attack Path Validation can simulate real-world attack scenarios to compromise domain admin accounts. Learn how the intelligent adversary decision engine and advanced password cracking features of our tool visualize and remediate high-risk attack paths within your network. Key Features: Automated Attack Path Mapping Real-World Adversary Simulations Detailed Action Modules and Activity Feed Advanced Password Cracking Techniques Comprehensive Attack Path Summarization Strengthening Active Directory Security Discover how adversaries leverage compromised and cracked credentials. See our tool in action as it uncovers and mitigates vulnerabilities. Understand the steps attackers might take, from gathering initial information to achieving domain admin privileges, and learn how to defend against these threats effectively. 👉 Subscribe to our channel for more cybersecurity insights: / @picussecurity 👉 Visit our website: https://www.picussecurity.com/platfor... 👉 Follow us on LinkedIn: / picus-security #CyberSecurity #PenTesting #AttackPathValidation #PasswordCracking #NetworkSecurity #AutomatedPenTesting

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)