Hashing in Blockchains and Cryptocurrencies скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Hashing in Blockchains and Cryptocurrencies в качестве 4k

У нас вы можете посмотреть бесплатно Hashing in Blockchains and Cryptocurrencies или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Hashing in Blockchains and Cryptocurrencies в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Hashing in Blockchains and Cryptocurrencies

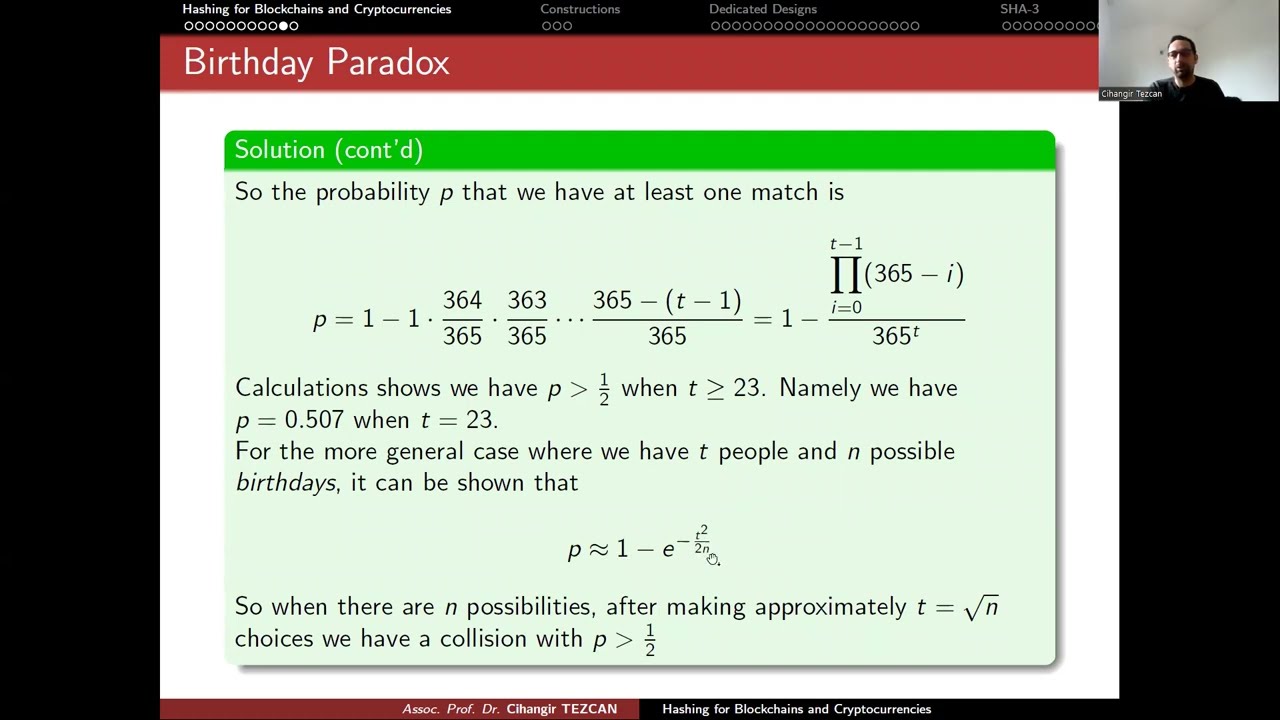

Full Course: • Blockchain & Cryptocurrency Technologies Misconception 1: Cryptocurrencies The name cryptocurrency suggests that they involve encryption Misconception 2: Hashing is NOT Encryption Hashing is not encryption !! In a blockchain, hash functions can be used for 1 address derivation 2 securing the block header 3 securing block data 4 creating unique identifiers 5 creating cryptographic puzzles Definition A hash function h(.) is a keyless algorithm that takes a variable length input x and returns an output y of fixed length n (message digest length) Cryptographic Hash Functions We expect a cryptographic hash function satisfy the following properties 1 Preimage Resistance 2 Second Preimage Resistance 3 Collision Resistance We also want a hash function to behave like a random function 1. Preimage Resistance Given an output y it should be computationally infeasible to find any input x such that h(x) = y A generic attack would require around 2^n operations 2. Second Preimage Resistance Given an output y and input x1 such that h(x1) = y, it should be computationally infeasible to find any other input x2 such that h(x2) = y A generic attack would require around 2^n operations 3. Collision Resistance It should be computationally infeasible to find two inputs x1 and x2 such that h(x1) = h(x2) A generic attack would require around 2^{n/2} operations due to birthday paradox Birthday Paradox How many people need to be in a room before it is more likely than not at least two people share a birthday? (i.e. With probability larger than 1/2) #blockchain #crypto #cryptocurrency

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)