TryHackMe Введение в анализ вредоносного ПО — полное пошаговое руководство 2026 скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: TryHackMe Введение в анализ вредоносного ПО — полное пошаговое руководство 2026 в качестве 4k

У нас вы можете посмотреть бесплатно TryHackMe Введение в анализ вредоносного ПО — полное пошаговое руководство 2026 или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон TryHackMe Введение в анализ вредоносного ПО — полное пошаговое руководство 2026 в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

TryHackMe Введение в анализ вредоносного ПО — полное пошаговое руководство 2026

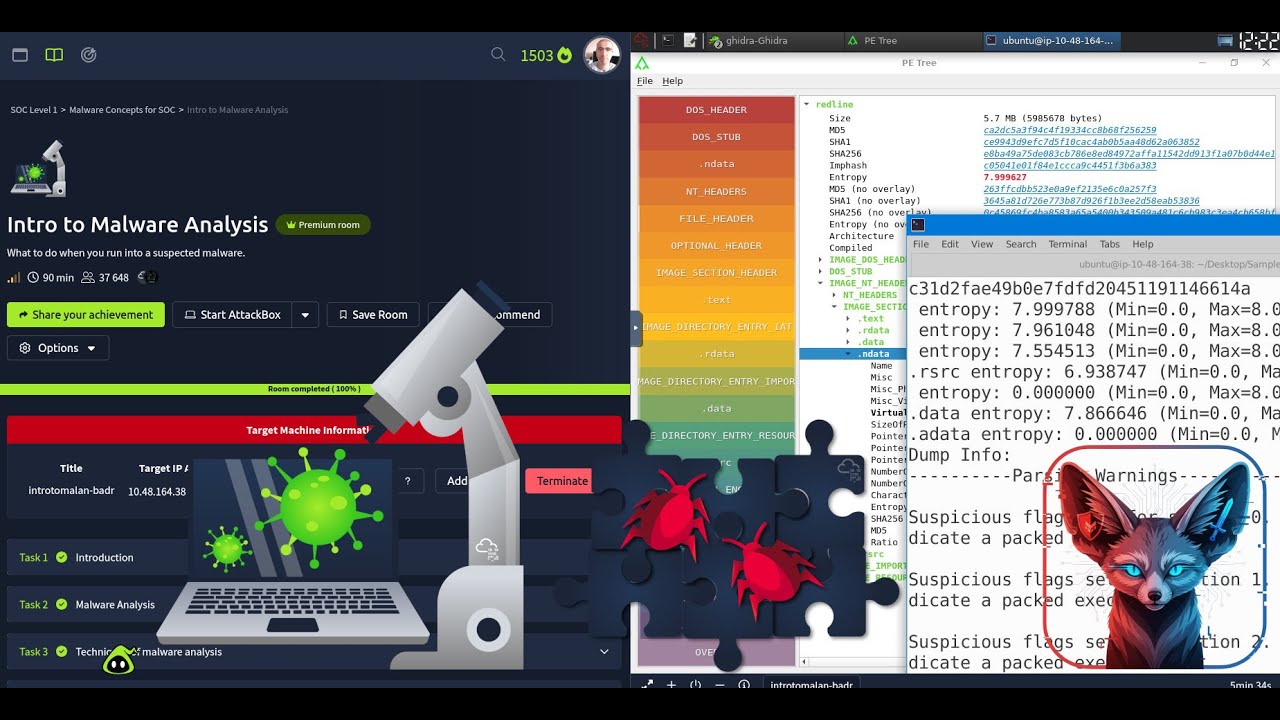

Что делать, если вы обнаружили подозрительное вредоносное ПО. 🏷️🏷️ Ссылка на комнату: https://tryhackme.com/room/intromalwa... 🚩 Цели обучения 🚩 ✅ Понять, что такое вредоносное ПО. ✅ Использовать распространенные инструменты и ресурсы для проведения расследования. ✅ Выполнять базовый статический и динамический анализ. ✅ Создать безопасную среду для анализа. Временные метки: [00:00] Введение [00:53] Анализ вредоносного ПО [03:05] Методы анализа вредоносного ПО [05:30] Базовый статический анализ [12:30] Заголовок PE-файла [23:07] Базовый динамический анализ [30:30] Методы противодействия анализу [34:33] Заключение 🐯 Ресурсы, использованные в видео: 🐯 ✅ Анализ вредоносного ПО за 5+ часов - Полный курс - Изучите практический анализ вредоносного ПО! : • Malware Analysis In 5+ Hours - Full Course... 🚩🚩 Задания в комнате: 🚩🚩 🐯 Задание 1: Введение 🐯 Задание 2: Анализ вредоносного ПО Какая команда использует анализ вредоносного ПО для поиска индикаторов компрометации (IOC) и поиска вредоносного ПО в сети? 🐯 Задание 3: Методы анализа вредоносных программ Какой метод используется для анализа вредоносных программ без их запуска? Какой метод используется для анализа вредоносных программ путем их запуска и наблюдения за их поведением в контролируемой среде? 🐯 Задание 4: Базовый статический анализ В прикрепленной виртуальной машине в каталоге Desktop/Samples находится образец с именем 'redline'. Какова контрольная сумма MD5 этого образца? Каково время создания этого образца? 🐯 Задание 5: Заголовок PE-файла В прикрепленной виртуальной машине в каталоге Desktop/Samples находится образец с именем 'redline'. Какова энтропия раздела .text этого образца? Образец с именем 'redline' имеет пять разделов. .text, .rdata, .data и .rsrc — четыре из них. Как называется пятый раздел? Из какого DLL-файла импортируется функция RegOpenKeyExW в образце с именем «redline»? Ознакомьтесь с графическим инструментом Petree и посмотрите, какую информацию он отображает. Для анализа вредоносной программы «redline» с помощью инструмента Petree можно использовать следующую команду. (Запуск инструмента Petree может занять некоторое время.) 🐯 Задание 6: Базовый динамический анализ Проверьте хеш образца «redline» в гибридном анализе и изучите отчет о гибридном анализе. Какой процесс запускается первым в дереве процессов при запуске образца? В дереве процессов есть две утилиты Windows, используемые вредоносной программой для выполнения своих действий. Как называются эти две утилиты? (Формат: utility1.exe и utility2.exe) 🐯 Задание 7: Методы противодействия анализу Какой из описанных выше методов используется для обхода статического анализа? Какой из описанных выше методов используется для истечения времени ожидания в песочнице? 🐯 Задание 8: Заключение ⚠️ Только для образовательных целей Этот контент предназначен только для образовательных целей и авторизованного тестирования на проникновение. Всегда проверяйте наличие разрешения перед тестированием на любых системах. Не забудьте поставить 👍 ЛАЙК и 🔔 ПОДПИСАТЬСЯ, чтобы получать больше уроков по кибербезопасности! #tryhackme