–Р—В–∞–Ї–∞ –љ–∞ –њ—А–µ–Ј–µ–љ—В–∞—Ж–Є—О —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є–µ –Є —Г—Б—В—А–∞–љ–µ–љ–Є–µ —Б–Ї–∞—З–∞—В—М –≤ —Е–Њ—А–Њ—И–µ–Љ –Ї–∞—З–µ—Б—В–≤–µ

–Я–Њ–≤—В–Њ—А—П–µ–Љ –њ–Њ–њ—Л—В–Ї—Г...

–°–Ї–∞—З–∞—В—М –≤–Є–і–µ–Њ —Б —О—В—Г–± –њ–Њ —Б—Б—Л–ї–Ї–µ –Є–ї–Є —Б–Љ–Њ—В—А–µ—В—М –±–µ–Ј –±–ї–Њ–Ї–Є—А–Њ–≤–Њ–Ї –љ–∞ —Б–∞–є—В–µ: –Р—В–∞–Ї–∞ –љ–∞ –њ—А–µ–Ј–µ–љ—В–∞—Ж–Є—О —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є–µ –Є —Г—Б—В—А–∞–љ–µ–љ–Є–µ –≤ –Ї–∞—З–µ—Б—В–≤–µ 4k

–£ –љ–∞—Б –≤—Л –Љ–Њ–ґ–µ—В–µ –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –±–µ—Б–њ–ї–∞—В–љ–Њ –Р—В–∞–Ї–∞ –љ–∞ –њ—А–µ–Ј–µ–љ—В–∞—Ж–Є—О —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є–µ –Є —Г—Б—В—А–∞–љ–µ–љ–Є–µ –Є–ї–Є —Б–Ї–∞—З–∞—В—М –≤ –Љ–∞–Ї—Б–Є–Љ–∞–ї—М–љ–Њ–Љ –і–Њ—Б—В—Г–њ–љ–Њ–Љ –Ї–∞—З–µ—Б—В–≤–µ, –≤–Є–і–µ–Њ –Ї–Њ—В–Њ—А–Њ–µ –±—Л–ї–Њ –Ј–∞–≥—А—Г–ґ–µ–љ–Њ –љ–∞ —О—В—Г–±. –Ф–ї—П –Ј–∞–≥—А—Г–Ј–Ї–Є –≤—Л–±–µ—А–Є—В–µ –≤–∞—А–Є–∞–љ—В –Є–Ј —Д–Њ—А–Љ—Л –љ–Є–ґ–µ:

-

–Ш–љ—Д–Њ—А–Љ–∞—Ж–Є—П –њ–Њ –Ј–∞–≥—А—Г–Ј–Ї–µ:

–°–Ї–∞—З–∞—В—М mp3 —Б —О—В—Г–±–∞ –Њ—В–і–µ–ї—М–љ—Л–Љ —Д–∞–є–ї–Њ–Љ. –С–µ—Б–њ–ї–∞—В–љ—Л–є —А–Є–љ–≥—В–Њ–љ –Р—В–∞–Ї–∞ –љ–∞ –њ—А–µ–Ј–µ–љ—В–∞—Ж–Є—О —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є–µ –Є —Г—Б—В—А–∞–љ–µ–љ–Є–µ –≤ —Д–Њ—А–Љ–∞—В–µ MP3:

–Х—Б–ї–Є –Ї–љ–Њ–њ–Ї–Є —Б–Ї–∞—З–Є–≤–∞–љ–Є—П –љ–µ

–Ј–∞–≥—А—Г–Ј–Є–ї–Є—Б—М

–Э–Р–Ц–Ь–Ш–Ґ–Х –Ч–Ф–Х–°–ђ –Є–ї–Є –Њ–±–љ–Њ–≤–Є—В–µ —Б—В—А–∞–љ–Є—Ж—Г

–Х—Б–ї–Є –≤–Њ–Ј–љ–Є–Ї–∞—О—В –њ—А–Њ–±–ї–µ–Љ—Л —Б–Њ —Б–Ї–∞—З–Є–≤–∞–љ–Є–µ–Љ –≤–Є–і–µ–Њ, –њ–Њ–ґ–∞–ї—Г–є—Б—В–∞ –љ–∞–њ–Є—И–Є—В–µ –≤ –њ–Њ–і–і–µ—А–ґ–Ї—Г –њ–Њ –∞–і—А–µ—Б—Г –≤–љ–Є–Ј—Г

—Б—В—А–∞–љ–Є—Ж—Л.

–°–њ–∞—Б–Є–±–Њ –Ј–∞ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ —Б–µ—А–≤–Є—Б–∞ ClipSaver.ru

–Р—В–∞–Ї–∞ –љ–∞ –њ—А–µ–Ј–µ–љ—В–∞—Ж–Є—О —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Њ–±–љ–∞—А—Г–ґ–µ–љ–Є–µ –Є —Г—Б—В—А–∞–љ–µ–љ–Є–µ

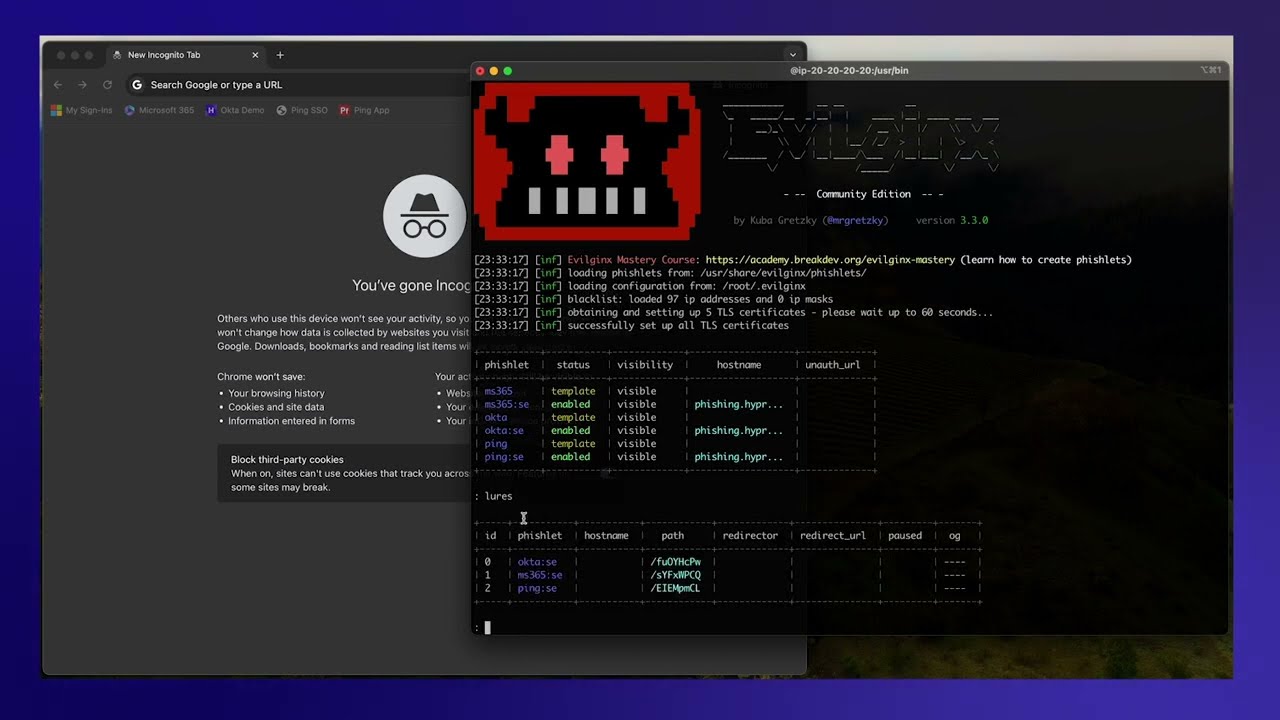

–Я–∞—А—Г –љ–µ–і–µ–ї—М –љ–∞–Ј–∞–і —П –≤–Љ–µ—Б—В–µ —Б –і—А—Г–≥–Њ–Љ –Є—Б—Б–ї–µ–і–Њ–≤–∞–ї —В–µ–Љ—Г —Д–Є—И–Є–љ–≥–∞ –Ї–Њ–і–Њ–≤ —Г—Б—В—А–Њ–є—Б—В–≤, –Є –Љ—Л —А–µ—И–Є–ї–Є —Б–љ—П—В—М –Њ–± —Н—В–Њ–Љ –≤–Є–і–µ–Њ. –≠—В–Њ –љ–Њ–≤—Л–є —Д–Њ—А–Љ–∞—В –≤–Є–і–µ–Њ –Є —В–µ–Љ–∞ –і–ї—П –Љ–µ–љ—П, –њ–Њ—Б–Ї–Њ–ї—М–Ї—Г —П —А–µ–і–Ї–Њ –њ–Є—И—Г –Њ–± –Њ–±–ї–∞–Ї–∞—Е, –њ–Њ—Н—В–Њ–Љ—Г –Љ—Л –±—Г–і–µ–Љ –±–ї–∞–≥–Њ–і–∞—А–љ—Л, –µ—Б–ї–Є –≤—Л –њ–Њ–і–µ–ї–Є—В–µ—Б—М —Б–≤–Њ–Є–Љ –Љ–љ–µ–љ–Є–µ–Љ. –°—Б—Л–ї–Ї–Є: https://www.microsoft.com/en-us/secur... https://www.volexity.com/blog/2025/02... https://www.inversecos.com/2022/12/ho... https://0xboku.com/2021/07/12/ArtOfDe... https://aadinternals.com/post/phishin... https://techcommunity.microsoft.com/b... 00:00 вАФ –Ф–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П —Б—В–∞—В—М–Є Storm-2372 03:27 вАФ –†–∞—Б—Б–Ї–∞–Ј –Њ —Д–Є—И–Є–љ–≥–Њ–≤—Л—Е –∞—В–∞–Ї–∞—Е, –љ–∞—З–Є–љ–∞—О—Й–Є—Е—Б—П –≤–љ–µ –і–Є–∞–њ–∞–Ј–Њ–љ–∞ 04:40 вАФ –Я—А–Є–≥–ї–∞—И–∞—О –і—А—Г–≥–∞ (oodie), –њ–Њ–Ї–∞–Ј—Л–≤–∞—О —Б–ї–∞–є–і—Л —Б —Е–Њ—А–Њ—И–Є–Љ–Є –Ј–∞–њ–Є—Б—П–Љ–Є –≤ –±–ї–Њ–≥–µ –Њ–± —Н—В–Њ–є –∞—В–∞–Ї–µ 06:40 вАФ –†–∞—Б—Б–Ї–∞–Ј –Њ–± –Є—Б—В–Њ—А–Є–Є –∞—В–∞–Ї–Є –Є –µ—С –љ–∞—З–∞–ї–µ 07:23 вАФ –Э–µ–Ї–Њ—В–Њ—А—Л–µ –≥–Њ–≤–Њ—А—П—В –Њ –њ—А–µ–і–Њ—Б—В–∞–≤–ї–µ–љ–Є–Є –∞–≤—В–Њ—А–Є–Ј–∞—Ж–Є–Є —Г—Б—В—А–Њ–є—Б—В–≤ –њ–Њ –њ—А–Њ—В–Њ–Ї–Њ–ї—Г OAuth 08:30 вАФ Microsoft –≤ –Ї—Г—А—Б–µ –і–µ–ї–∞ 10:20 вАФ –Ф–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П —В–Њ–≥–Њ, –Ї–∞–Ї Azure CLI –Є AZ PowerShell –Љ–Њ–≥—Г—В –≤—Л–њ–Њ–ї–љ—П—В—М –≤—Е–Њ–і—Л —Б –њ–Њ–Љ–Њ—Й—М—О –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞, –Ї–Њ—В–Њ—А—Л–µ –љ–µ —П–≤–ї—П—О—В—Б—П –Є–љ—Б—В—А—Г–Љ–µ–љ—В–∞–Љ–Є –≤–Ј–ї–Њ–Љ–∞ 11:00 вАФ –†–∞—Б—Б–Ї–∞–Ј –Њ —В–Њ–Љ, –Ї–∞–Ї –≤—Е–Њ–і—Л —Б –њ–Њ–Љ–Њ—Й—М—О –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞ —А–∞–±–Њ—В–∞—О—В –љ–∞ —Г—А–Њ–≤–љ–µ –њ—А–Њ—В–Њ–Ї–Њ–ї–∞ 12:50 вАФ –Я—А–Њ–≤–µ–і–µ–љ–Є–µ –∞—В–∞–Ї–Є —Б –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ–Љ —В–∞–Ї—В–Є–Ї–Є —В–Њ–Ї–µ–љ–Њ–≤ –і–ї—П –љ–∞—З–∞–ї–∞ –≤—Е–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞ –Ю–±—А–∞–±–Њ—В–Ї–∞ –Є —Б–Њ–Ј–і–∞–љ–Є–µ —Д–Є—И–Є–љ–≥–Њ–≤–Њ–≥–Њ –њ–Є—Б—М–Љ–∞ 14:38 вАФ –Ф–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П –∞—В–∞–Ї–Є —Б —В–Њ—З–Ї–Є –Ј—А–µ–љ–Є—П –ґ–µ—А—В–≤—Л, —З—В–Њ–±—Л –≤—Л –Љ–Њ–≥–ї–Є —Г–≤–Є–і–µ—В—М, –љ–∞—Б–Ї–Њ–ї—М–Ї–Њ –ї–µ–≥–Ї–Њ –њ–Њ–њ–∞—Б—В—М—Б—П –љ–∞ —Н—В—Г —Д–Є—И–Є–љ–≥–Њ–≤—Г—О –∞—В–∞–Ї—Г 15:55 вАФ –Т–Њ–Ј–≤—А–∞—Й–∞–µ–Љ—Б—П –Ї –Ј–ї–Њ—Г–Љ—Л—И–ї–µ–љ–љ–Є–Ї—Г: –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞–љ–Є–µ —В–Њ–Ї–µ–љ–∞ —Б AADInternals –і–ї—П –њ–Њ–ї—Г—З–µ–љ–Є—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є –Њ–± –Њ—А–≥–∞–љ–Є–Ј–∞—Ж–Є–Є, –љ–∞–њ—А–Є–Љ–µ—А, –Њ –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—П—Е 17:45 вАФ –Ъ–Њ–љ–≤–µ—А—В–∞—Ж–Є—П —В–Њ–Ї–µ–љ–∞ –≤ —В–Њ–Ї–µ–љ Outlook, –Ј–∞—В–µ–Љ –њ–Њ–Є—Б–Ї –њ–Њ –њ–Њ—З—В–Њ–≤–Њ–Љ—Г —П—Й–Є–Ї—Г –Є–Ј –Ї–Њ–Љ–∞–љ–і–љ–Њ–є —Б—В—А–Њ–Ї–Є 19:20 вАФ –Ъ–Њ–љ–≤–µ—А—В–∞—Ж–Є—П —В–Њ–Ї–µ–љ–∞ –≤ —Д–Њ—А–Љ–∞—В, –Ї–Њ—В–Њ—А—Л–є –Љ–Њ–ґ–љ–Њ –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М —Б –Њ–љ–ї–∞–є–љ-–њ–Њ—А—В–∞–ї–Њ–Љ, —З—В–Њ–±—Л –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М –≤–µ–±-–±—А–∞—Г–Ј–µ—А –і–ї—П –≤–Ј–∞–Є–Љ–Њ–і–µ–є—Б—В–≤–Є—П —Б Office 365 22:00 вАФ –Я—А–Њ—Б–Љ–Њ—В—А –ґ—Г—А–љ–∞–ї–Њ–≤ –≤—Е–Њ–і–∞ –≤ —Б–Є—Б—В–µ–Љ—Г –Є —Д–Є–ї—М—В—А–∞—Ж–Є—П –њ–Њ –∞—Г—В–µ–љ—В–Є—Д–Є–Ї–∞—Ж–Є–Є –Ї–Њ–і–∞ —Г—Б—В—А–Њ–є—Б—В–≤–∞ 24:10 вАФ –Ф–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П —В–Њ–≥–Њ, –Ї–∞–Ї Sentinel –Њ—В–Њ–±—А–∞–ґ–∞–µ—В CMSI (Check My Sign-In), —З—В–Њ —П–≤–ї—П–µ—В—Б—П –µ—Й—С –Њ–і–љ–Є–Љ –Є–љ–і–Є–Ї–∞—В–Њ—А–Њ–Љ 25:35 вАФ –Ф–µ–Љ–Њ–љ—Б—В—А–∞—Ж–Є—П —В–Њ–≥–Њ, –Ї–∞–Ї Sentinel –Ј–∞–њ—А–∞—И–Є–≤–∞–µ—В —Н–ї–µ–Ї—В—А–Њ–љ–љ—Л–µ –њ–Є—Б—М–Љ–∞, –Љ–Њ–ґ–љ–Њ –њ—А–Њ—Б–Љ–∞—В—А–Є–≤–∞—В—М –Љ–µ—В–∞–і–∞–љ–љ—Л–µ –њ–Є—Б–µ–Љ, –≤–Ї–ї—О—З–∞—П –≤—Б–µ —Б—Б—Л–ї–Ї–Є –≤ –љ–Є—Е 26:55 вАФ –°–Њ–Ј–і–∞–љ–Є–µ –њ–Њ–ї–Є—В–Є–Ї–Є –і–ї—П –±–ї–Њ–Ї–Є—А–Њ–≤–Ї–Є –≤—Е–Њ–і–∞ —Б –Ї–Њ–і–Њ–Љ —Г—Б—В—А–Њ–є—Б—В–≤–∞

![Hacking Azure: Device Code Phishing! - [Educational Purposes Only]](https://imager.clipsaver.ru/Eb6fM4-M4so/max.jpg)