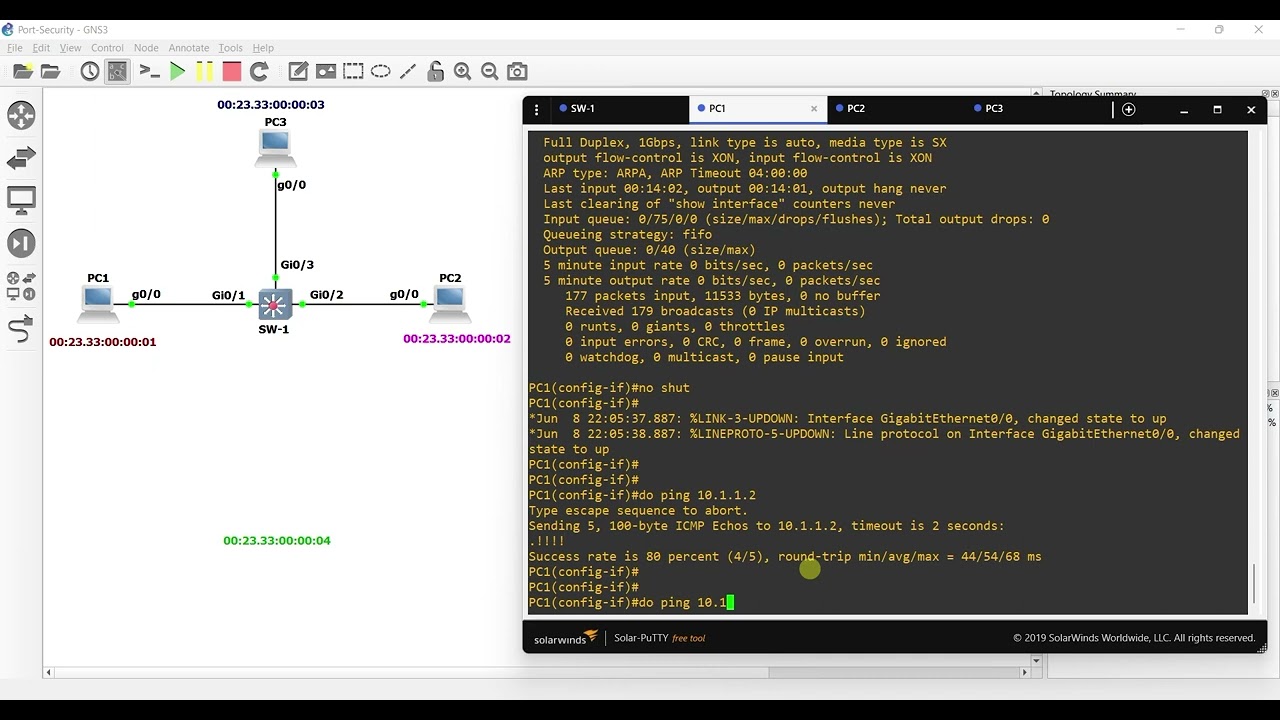

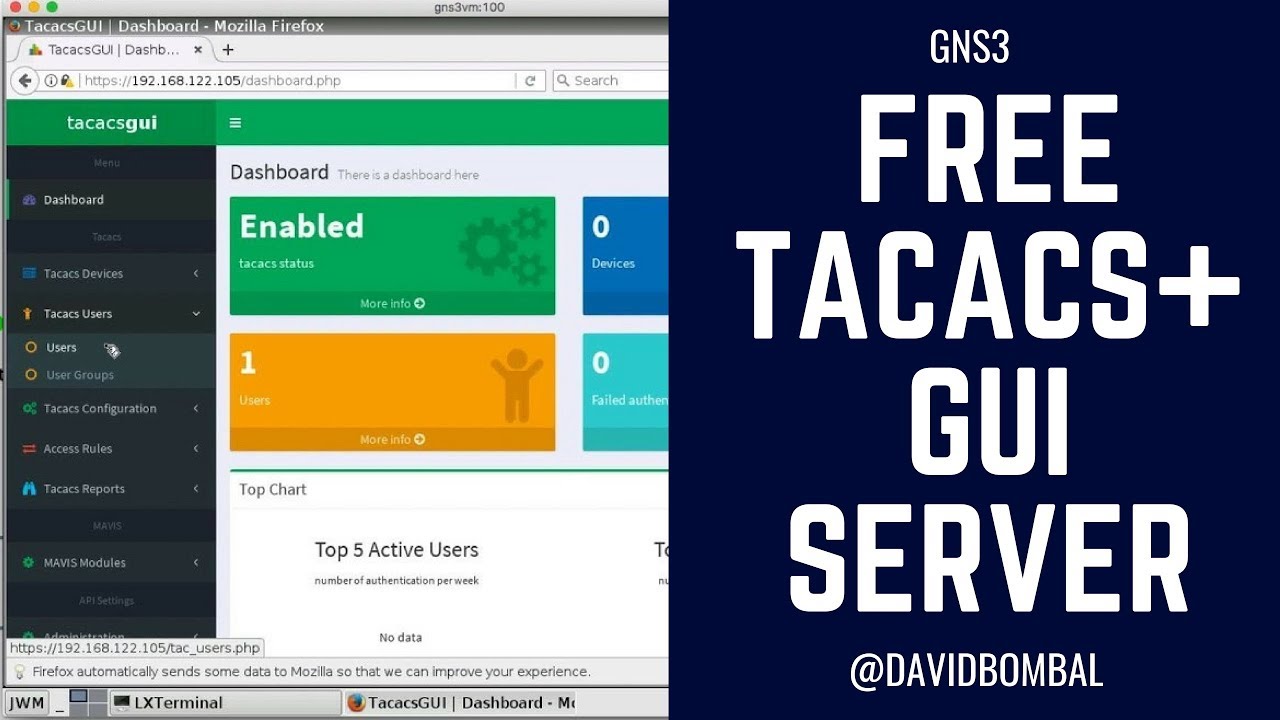

Setup and Configure TacacsGui Appliance in GNS3 to Authenticate Devices using cisco TACACS+ security скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Setup and Configure TacacsGui Appliance in GNS3 to Authenticate Devices using cisco TACACS+ security в качестве 4k

У нас вы можете посмотреть бесплатно Setup and Configure TacacsGui Appliance in GNS3 to Authenticate Devices using cisco TACACS+ security или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Setup and Configure TacacsGui Appliance in GNS3 to Authenticate Devices using cisco TACACS+ security в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Setup and Configure TacacsGui Appliance in GNS3 to Authenticate Devices using cisco TACACS+ security

TACACS+ (Terminal Access Controller Access-Control System Plus) is a network security protocol used to provide centralized authentication, authorization, and accounting (AAA) services for network devices. It is an extension and an improvement over its predecessor, TACACS, which was originally developed to control access to UNIX-based systems. TACACS+ is a security protocol based on the security framework AAA AAA stands for Authentication, Authorization, and Accounting. It is a framework used in computer security and network management to provide centralized control and management of user access to resources and services. The AAA framework is commonly used in various network protocols and systems to ensure secure and controlled access to sensitive information and services. Here's a brief overview of each component of the AAA framework: 1. Authentication: Authentication is the process of verifying the identity of a user or entity trying to access a system, network, or service. It ensures that users are who they claim to be. Authentication methods typically involve the use of usernames, passwords, digital certificates, biometrics, or other credentials to confirm a user's identity. 2. Authorization: Once a user is authenticated successfully, the authorization process determines the level of access and the actions the user is allowed to perform within the system. Authorization ensures that users have the appropriate privileges and permissions to access specific resources or perform particular operations. 3. Accounting: The accounting component of AAA involves tracking and recording the actions and activities of authenticated users. This includes logging details such as login times, logout times, data transfers, executed commands, and other relevant information. Accounting data is crucial for auditing, billing, troubleshooting, and security monitoring purposes. TACACS+ was designed to address some of the limitations of TACACS and RADIUS (Remote Authentication Dial-In User Service). The main features and functions of TACACS+ include: 1. Authentication: TACACS+ allows network devices, such as routers, switches, and firewalls, to authenticate users attempting to access the device. Authentication involves validating the identity of the user using credentials, such as usernames and passwords. 2. Authorization: After successful authentication, TACACS+ enables administrators to control the level of access granted to the user. This level of access can be based on user roles, privileges, or other attributes, ensuring that users have access only to the resources they are allowed to use. 3. Accounting: TACACS+ provides detailed accounting information, including logging user activities, such as login times, commands executed, and data transferred. This information is valuable for audit purposes and can be used for monitoring and troubleshooting network activities. 4. Encryption: TACACS+ encrypts all communication between the client (network device) and the server (TACACS+ server), enhancing security and preventing unauthorized access to sensitive data, such as passwords. 5. Centralized management: TACACS+ allows network administrators to manage authentication, authorization, and accounting centrally from a TACACS+ server. This centralized approach simplifies network management and ensures consistent security policies across the network. TACACS+ is commonly used in enterprise environments, particularly in environments with a large number of network devices and users. Its emphasis on security, flexibility, and detailed accounting makes it a preferred choice for organizations seeking robust network access control mechanisms. However, due to its proprietary nature, TACACS+ implementations often require licensed software from vendors or third-party providers.