Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics в качестве 4k

У нас вы можете посмотреть бесплатно Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics

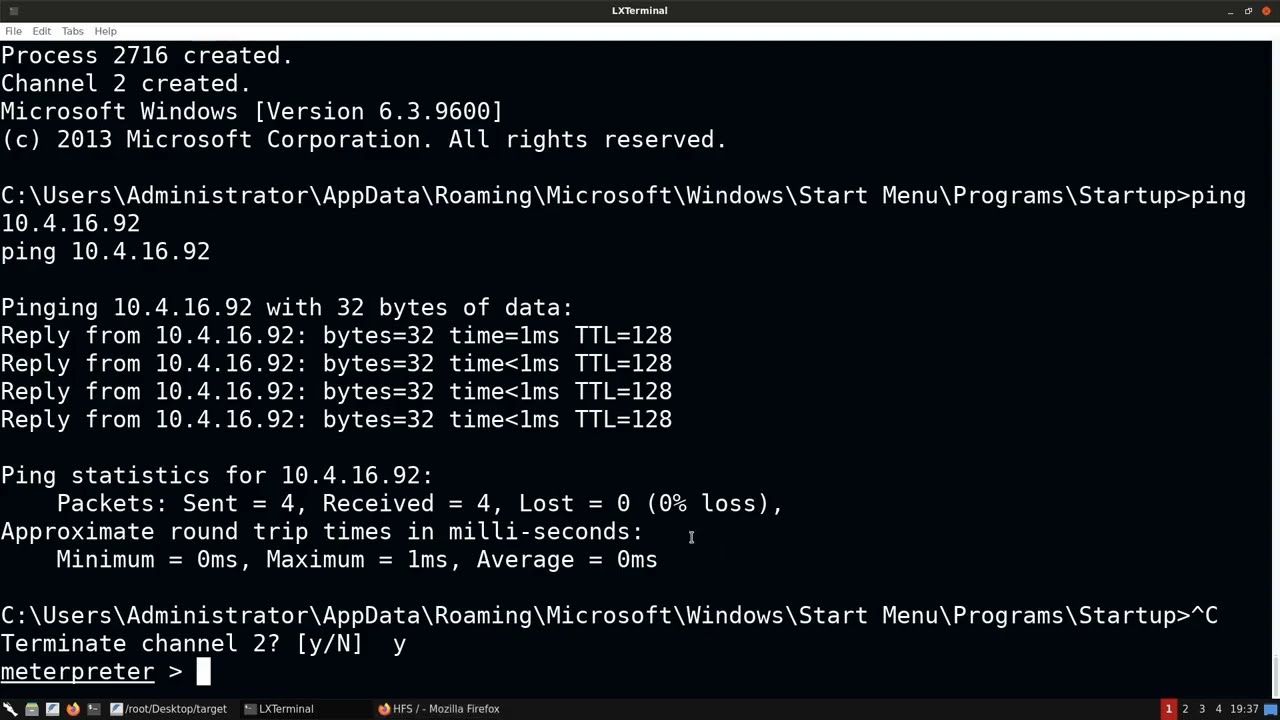

Learn Active Directory Kerberoasting | Active Directory Attack | Red Team Tactics Kerberoasting is an extremely useful attack method to establish persistence, lateral movement, or privilege escalation in a Windows Active Directory environment. This attack is caused by a user requesting a TGS for an account, typically a service account, that has a Service Principal Name (SPN) associated with it. An attacker could then use the TGS which is encrypted with the service account's NTLM password hash to crack the hash offline. #cybersecurity #ActiveDirectory kerberoasting #privilegeescalation #kerberossecurity #informationsecurity #misconfiguration #kerberosauthentication #kerberoswindows #ActiveDirectory #NetworkEnumeration #ActiveDirectoryAttacks #SecurityAuditing #RedTeaming #BlueTeaming #RedTeamTools #ActiveDirectoryPenetrationTesting #ADpentesting #ADkerberoasting #cybersecurity #activedirectory #kerberoasting #pentesting #ransomware #hacking #CyberAttack #programming #pentesting #coding #ethicalhacking #aihacking #chatgpt