Wyciąganie klucza z prostego programu zabezpieczonego hasłem скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Wyciąganie klucza z prostego programu zabezpieczonego hasłem в качестве 4k

У нас вы можете посмотреть бесплатно Wyciąganie klucza z prostego programu zabezpieczonego hasłem или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Wyciąganie klucza z prostego programu zabezpieczonego hasłem в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Wyciąganie klucza z prostego programu zabezpieczonego hasłem

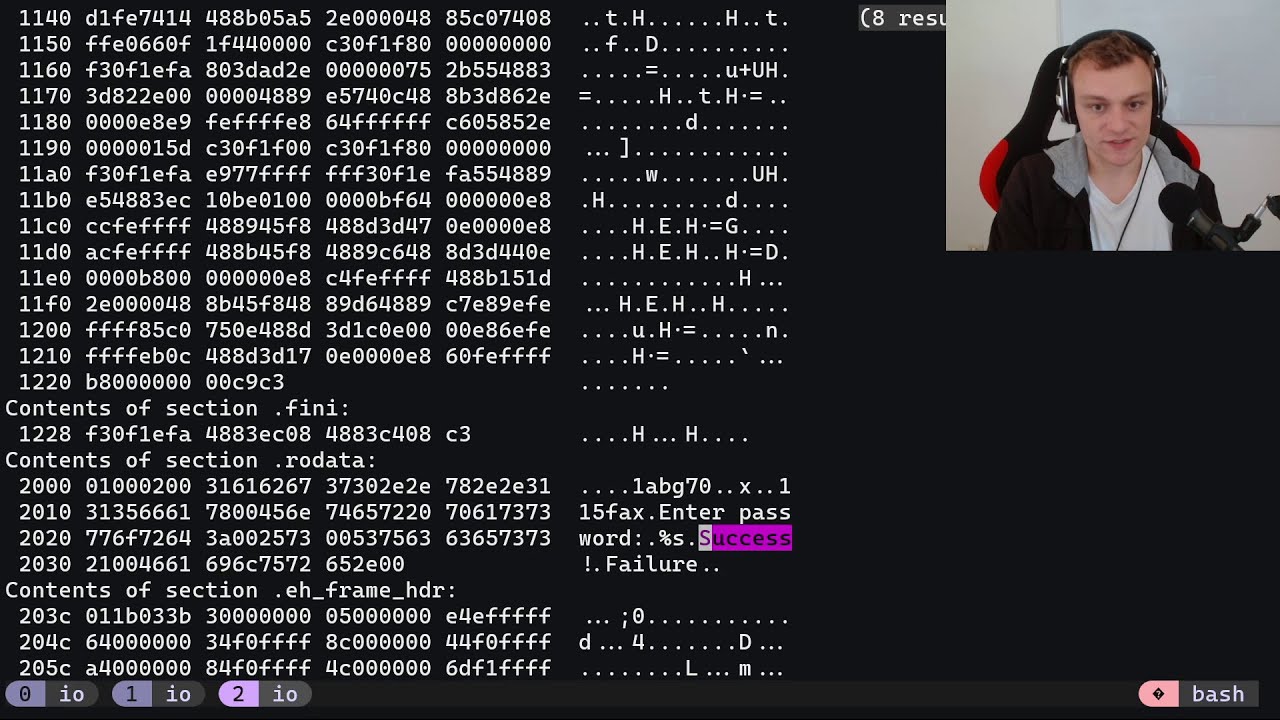

Inżynieria odwrotna, zwana też wsteczną lub programowaniem zwrotnym, bazuje na procesie badania produktu - sprzętu lub oprogramowania - by ustalić, jak został on stworzony i jak działa. W przypadku oprogramowania narzędzia i techniki inżynierii odwrotnej pozwalają odwrócić proces myślowy autora programu komputerowego. Poznawszy proces, można na przykład ulepszyć program poprzez poprawienie błędów w kodzie napisanym przez poprzednika, ale równie dobrze inżynieria wsteczna może służyć do łamania kodu oprogramowania po to, by się nim zainspirować i skonstruować własny odpowiednik. Znajomość zasad inżynierii odwrotnej otwiera przed programistą nowe horyzonty. Poszukuje się specjalistów w tym zakresie, ponieważ jednak zagadnienie jest trudne, wciąż ich brakuje. Inżynieria wsteczna bowiem jest podstawowym wektorem ataku na aplikacje chronione przez różnego rodzaju systemy zabezpieczające - każda szanująca się firma tworząca oprogramowanie, które wymaga szczególnej ochrony, powinna zatrudniać eksperta do spraw wstecznego programowania, "bodyguarda" kodu. Z procesów inżynierii odwrotnej pochodzi wiele sterowników linuksowych - przede wszystkim sterowniki kart sieciowych - stąd znajomość jej zasad przydaje się osobom pracującym nad udoskonaleniami tego systemu. Techniki zwrotnego programowania powszechnie przeprowadza się także w procesie portowania gier wideo na nowsze platformy, więc programista potrafiący programować zwrotnie ma spore szanse na znalezienie pracy w firmie produkującej gry. https://videopoint.pl/go-poradnik-hak... Żądny wiedzy? Wejdź na http://videopoint.pl/ Śledź nas na FB / videopointpl i Instagramie / videopoint_pl Subskrybuj http://bit.ly/videopoint_subskrybuj

![GOSPODARKA WOJENNA ROSJI - CZY PUTIN JUŻ PRODUKUJE CZOŁGI ZAMIAST LODÓWEK [BOJKE]](https://imager.clipsaver.ru/g2t5npoRfBA/max.jpg)

![[DEMO] RE+ASM. Wprowadzenie do inżynierii wstecznej i Asemblera.](https://imager.clipsaver.ru/4vxsgbYZC7g/max.jpg)