What is the attack life cycle? скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: What is the attack life cycle? в качестве 4k

У нас вы можете посмотреть бесплатно What is the attack life cycle? или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон What is the attack life cycle? в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

What is the attack life cycle?

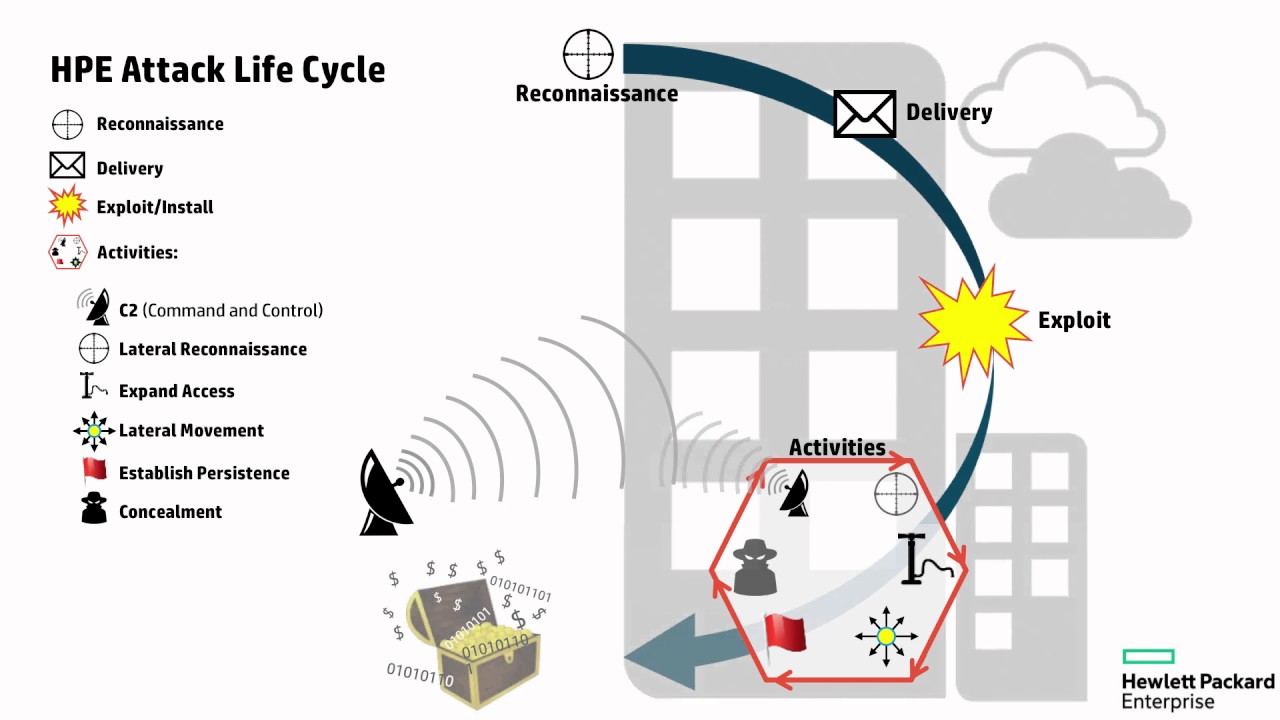

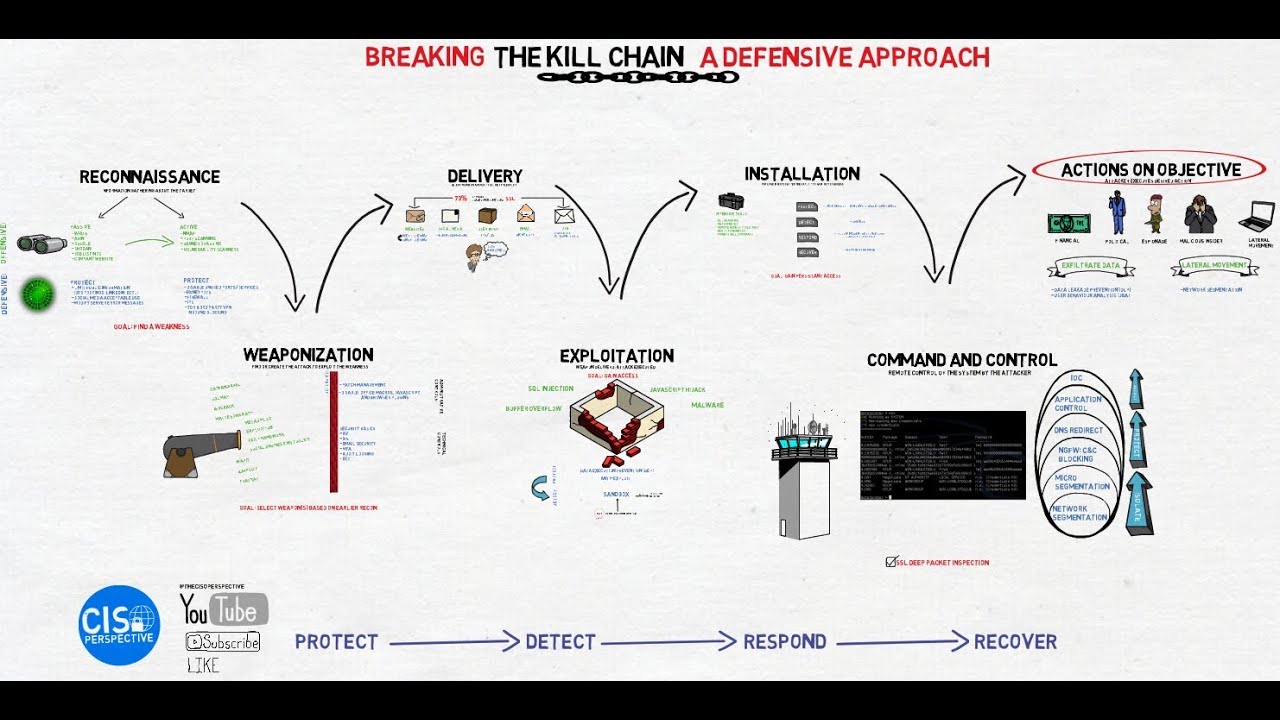

This is the fifth in the 'What is?' series covering subjects around the ArcSight solution, platform and components. In this particular video, I am covering the subject of what is the attack life cycle. The attack life cycle describes the process in which attackers typically can gain access to organizations, their networks, systems and data. Its easy to forget what is involved in a breach and the attack life cycle is an attempt to cover off the processes required and what can be used to disrupt and stop the attack.

![Vulnerability Management 101 - Best Practices for Success [Complete Webinar]](https://imager.clipsaver.ru/iYsrJLihZ-c/max.jpg)