Message Authentication using Hash Functions - Network Security скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Message Authentication using Hash Functions - Network Security в качестве 4k

У нас вы можете посмотреть бесплатно Message Authentication using Hash Functions - Network Security или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Message Authentication using Hash Functions - Network Security в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

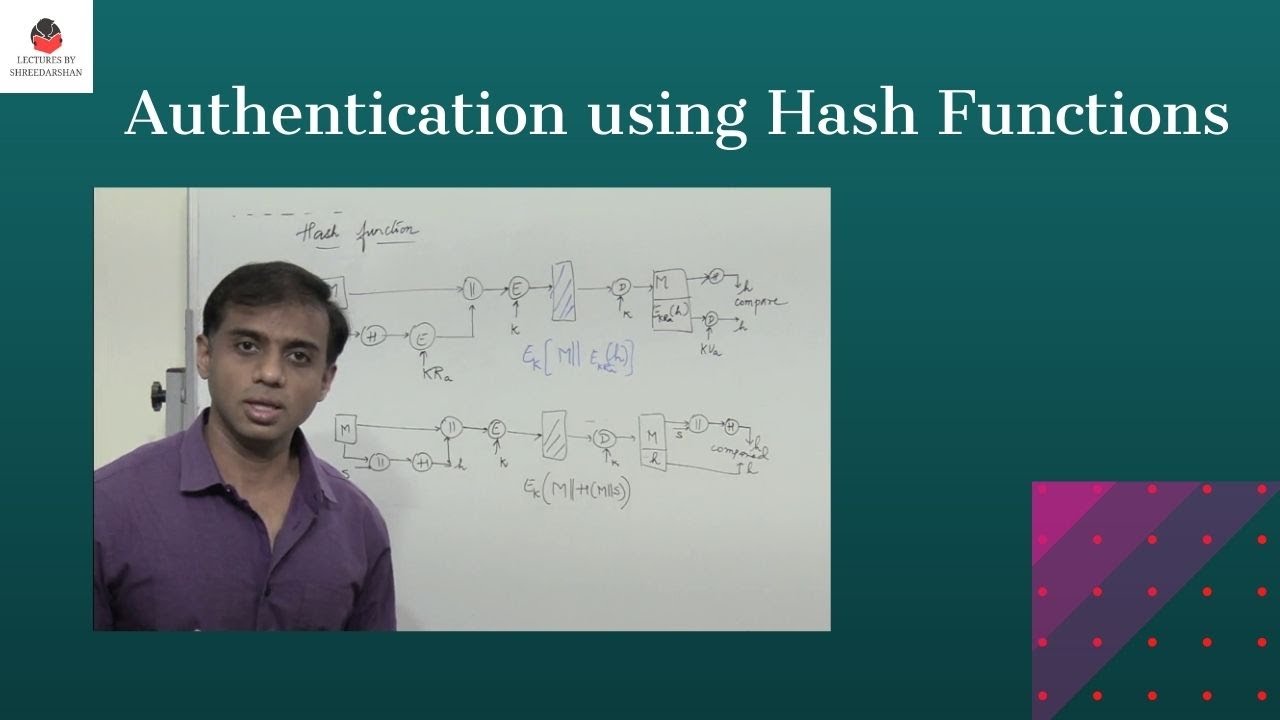

Message Authentication using Hash Functions - Network Security

Message Authentication is provided using Hash functions. Explanation of various methods of authentication using Hash functions #HashFunctions #MessageAuthentication #Cryptography #NetworkSecurity #Ciphers #SymmetricCiphers #Encryption #Decryption Do like, share and Subscribe ------------------------------------------------------------------------------- Extended Euclidean Algorithm for Modular Inverse : • Extended Euclidean Algorithm for Modular I... s DES - Key Generation: • S-DES Encryption || Simplified data encryp... s DES - Encryption : • S-DES Encryption || Simplified data encryp... Public Differences between s-DES and DES: • Differences between s-DES and DES Primitive Root : • Primitive Root - Cryptography | Number Theory Diffie Hellman Key Exchange : • Network Security - Diffie Hellman Key Exch... Euler's Totient Function [Euler's Phi Function] : • Euler's Totient Function [Euler's Phi Func... Fermat's Theorem - Explanation with example: • Fermat's Theorem - Explanation with example Route Cipher: • Route Cipher - Transposition Cipher - Expl... Four Square Cipher: • Four Square Cipher - Substitution Cipher w... caesar Cipher: • Cryptography - Caesar Cipher | Cryptography Meet in the middle attack : • Meet in the Middle attack | Double DES | E... Blowfish Algorithm : • BLOWFISH ALGORITHM in Cryptography and Net... Elliptic Curve Cryptography - 1 : • Elliptic Curve Cryptography | Find points ... Brute Force Attack : • Brute force attack in Cryptography and met... Avalanche Effect : • Avalanche Effect in Cryptography Double DES and Triple DES : • Double DES and Triple DES - Explanation a... Steganography & Cryptography : • Steganography and Cryptography - Differences Block Cipher Modes of Operation : • Block Cipher Modes of Operation : Explanat... Message Authentication using Hash Function: • Message Authentication using Hash Function... Message Authentication Codes MACs : • Network Security - Message Authentication ... Network Security - Attacks : • Network Security - Attacks (Types of attac... Authentication using Message Encryption : • Network Security - Authentication using M... RSA Algorithm : • Network Security - RSA Algorithm with example Advanced Encryption Standard : • Network Security - AES - Advanced Encrypt... Hill Cipher : • Hill Cipher - Encryption and Decryption wi... GCD of polynomials : • GCD of Polynomials | Easy Explanation with... Categories of Cryptographic Systems : • Categories of Cryptographic Systems - Types Data Encryption Standard DES : • Data Encryption Standard - DES | Cryptogra... Public Key Cryptosystems : Advantages: • Public Key Cryptosystems - Advantages over... Public Key Distribution - Part 1 : • Public Key Distribution [ Public Announc... Public Key Distribution - Part 2 : • Public Key Distribution - Public Key Auth... Vigenere Cipher: • Vigenere Cipher - Cryptography Affine Cipher : • Affine Cipher Encryption - Cryptography |... Chinese Remainder Theorem : • Видео Congruences: • Congruences - Cryptography | Explanation w... Transposition Cipher : • Transposition Cipher | Cryptography and Ne... Euclidean Algorithm for GCD : • Euclidean Algorithm to find GCD | Explanat... Playfair Cipher : • Cryptography - Playfair Cipher explained w... ===================================================================== To watch lecture videos on Cryptography: • Cryptography and Network Security To watch lecture videos on Digital Electronics: • Digital Electronics / Logic Design To watch lecture videos on 12th Maths: • CBSE - Class 12 - Mathematics To watch lecture videos on 10th Maths: • NCERT - 10th Mathematics To watch lecture videos on Vedic Maths: • Vedic Maths To watch lecture videos on Information Theory/Coding Theory: • Information Theory and Coding/Error Contro... To watch lecture videos on Electronics: • Electronics To Subscribe: / @lecturesbyshreedarshank8977 To follow my Facebook page : / lectures-by-shreedarshan-k-106595060837030 Follow Naadopaasana channel - Classical Music, Spiritual discourse channel / @naadopaasana-musicisdivine3980 Follow my Blog on Hinduism and Spiritual Significance: https://naadopaasana.co.in/ --------------------------------------------------------------------------------------- Engineering mathematics, Cryptography, Number Theory, Maths, Maths for Cryptography and network security, Network security,Engineering lectures, Lectures by Shreedarshan K,symmetric ciphers, Public key cryptosystems,Encryption, Decryption,Public Key Distribution,Public Key Authority, Public Key Certificate, Fermat's Theorem, Diffie Hellman Key Exchange, Hill Cipher ,VTU solved Examples,RSA, Ciphers Symmetric Ciphers Cryptography Network Security Polynomials Primitive root DES Data Encryption Standard Confusion Diffusion Hill Cipher Playfair Cipher Caesar Cipher Hill Cipher Steganography Triple DES Meet in the middle attack Blowfish Algorithm Eulers Theorem Chinese Remainder Theorem IDEA GCD Number Theory Extended Euclidean Algorithm for Modular Inverse