Cybersecurity Lab 100% (self-proclaimed)WR скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Cybersecurity Lab 100% (self-proclaimed)WR в качестве 4k

У нас вы можете посмотреть бесплатно Cybersecurity Lab 100% (self-proclaimed)WR или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Cybersecurity Lab 100% (self-proclaimed)WR в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Cybersecurity Lab 100% (self-proclaimed)WR

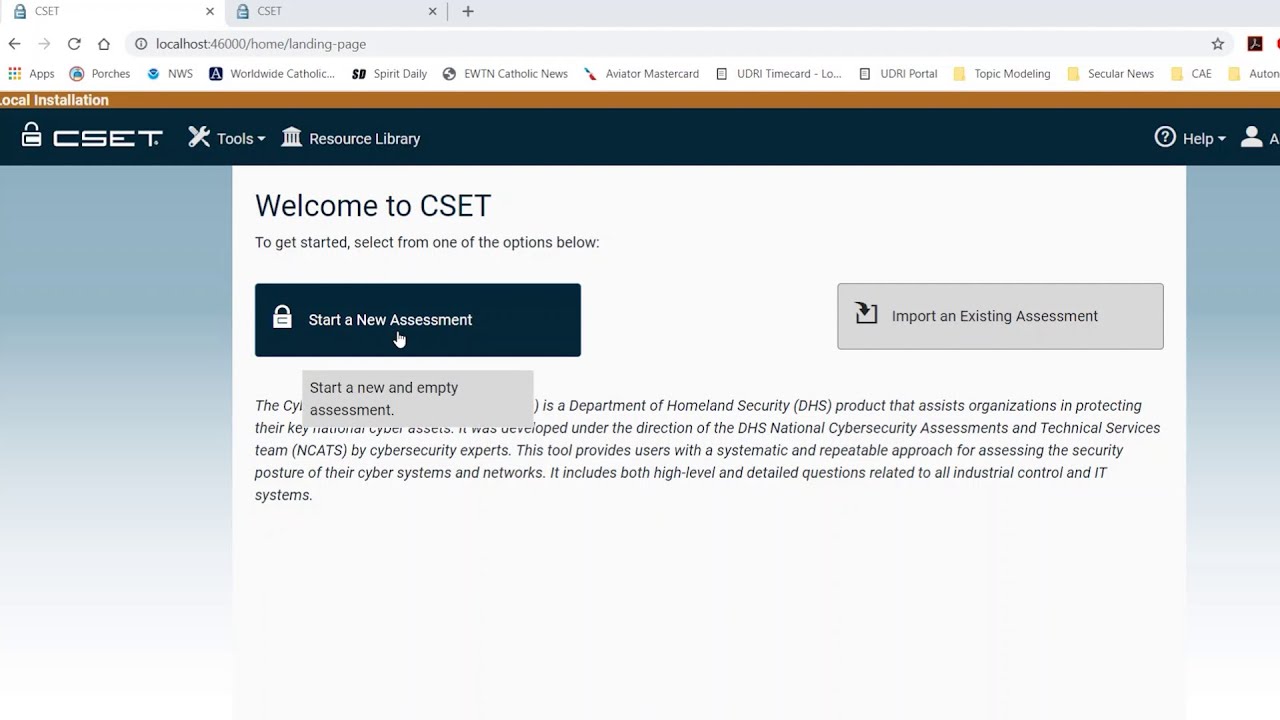

From the moment I hit play after I've selected my avatar and company(0:42) and all the way to when the final screen of game showing the rank(13:51), the total time is 13:09. I messed up horribly on the Social Challenge at level 2-3 because I forgot all about that level. I also had by notes up on the screen where you couldn't see it. You can notice me hover over it sometimes. http://www.pbs.org/wgbh/nova/labs/lab...

![Почему работает теория шести рукопожатий? [Veritasium]](https://imager.clipsaver.ru/ggI1xKzoANs/max.jpg)