Как взломать системы Windows — Havoc Framework скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Как взломать системы Windows — Havoc Framework в качестве 4k

У нас вы можете посмотреть бесплатно Как взломать системы Windows — Havoc Framework или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Как взломать системы Windows — Havoc Framework в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Как взломать системы Windows — Havoc Framework

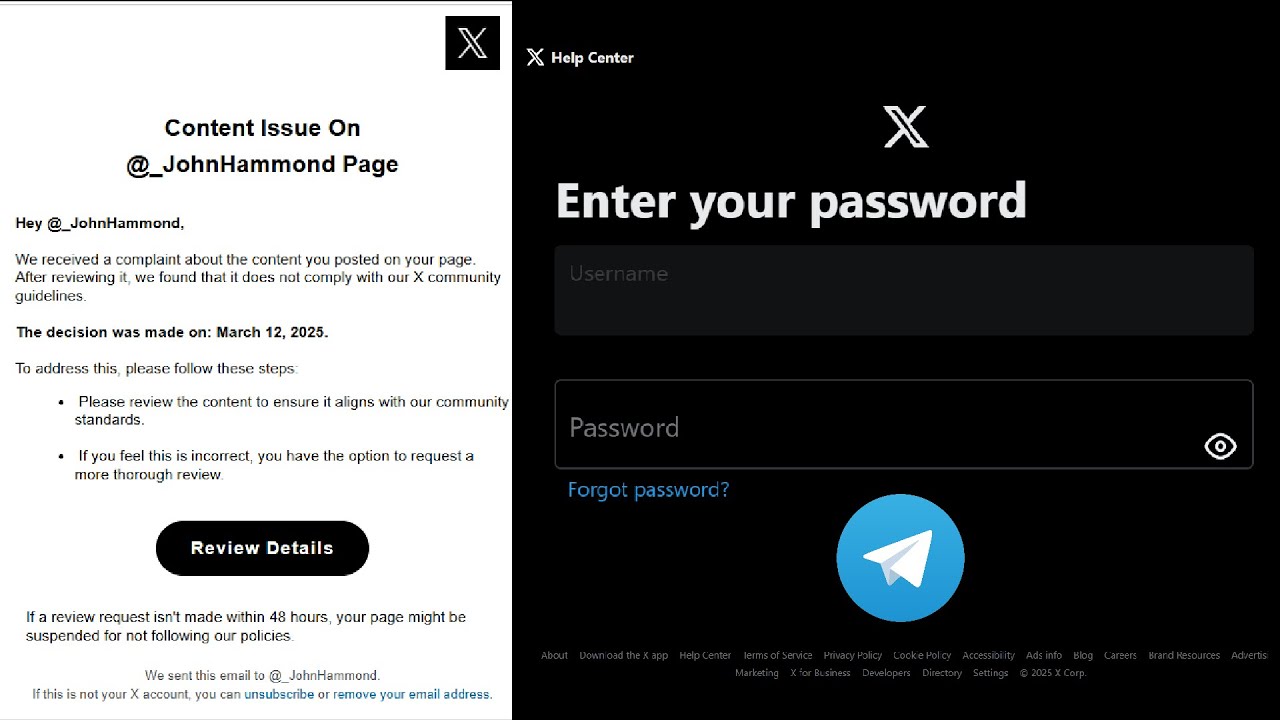

Получите БЕСПЛАТНЫЙ НАБОР ХАКЕРА на https://whoamitang.com Присоединяйтесь к Discord-серверу Ethical Hacking Learning по адресу / discord Ознакомьтесь с документацией Havoc по адресу https://havocframework.com/docs/welcome Havoc — это платформа для постэксплуатации и управления (C2), используемая в авторизованных операциях «красной команды» для имитации реального поведения злоумышленников. Она помогает специалистам по безопасности понять, как продвинутые угрозы поддерживают доступ, управляют имплантами и взаимодействуют с скомпрометированными системами в контролируемых лабораторных условиях. В этом видео я демонстрирую Havoc исключительно в образовательных целях, используя свою собственную инфраструктуру и тестовую конфигурацию, чтобы показать: Как устроены современные C2-фреймворки Почему постэксплуатация важнее первоначального доступа Как злоумышленники управляют сессиями, полезными нагрузками и операторами Что на самом деле должны искать защитники Это не «хакинг ради удовольствия». Речь идёт о понимании того, как работают реальные атаки, чтобы их можно было обнаруживать, предотвращать и нейтрализовать. Эта демонстрация проводится в контролируемой лабораторной среде и призвана помочь вам понять: Почему XSS по-прежнему опасен Как можно использовать уязвимость доверия браузера Почему важна безопасность на стороне клиента На что должны обращать внимание специалисты по кибербезопасности Этот контент предназначен исключительно для образовательных целей. Этот контент предназначен исключительно для образовательных целей, обучения основам кибербезопасности и обучения методам защиты. Ничто из показанного здесь не должно использоваться за пределами авторизованных сред. Раздел, насыщенный ключевыми словами: учебник по Metasploit, Metasploit для начинающих, Metasploit Framework для Kali Linux, учебник по взлому в Kali Linux, обучение кибербезопасности, учебник по этичному взлому, курс по тестированию на проникновение, инструменты сканирования уязвимостей, основы разработки эксплойтов, взлом Linux, кибербезопасность для начинающих, образование в области кибербезопасности, операции «красной команды», защита «синей команды», инструменты для взлома в Kali Linux, фреймворк для взлома, инструменты для тестирования на проникновение, сетевая безопасность, информационная безопасность, Infosec, модули эксплойтов Metasploit, полезные нагрузки Kali Linux, взлом для начинающих, обучение CTF, навыки кибербезопасности, безопасность Linux, сетевая разведка, анализ уязвимостей, методы киберзащиты, аудит безопасности, Whoamitang Cybersecurity, образование в области взлома, образовательный контент по взлому, легальное тестирование на проникновение, инструменты Kali Linux, кибергигиена, основы наступательной безопасности.