Ataque Man In the Middle. Explicación sencilla. Cuidado en redes públicas o compartidas скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Ataque Man In the Middle. Explicación sencilla. Cuidado en redes públicas o compartidas в качестве 4k

У нас вы можете посмотреть бесплатно Ataque Man In the Middle. Explicación sencilla. Cuidado en redes públicas o compartidas или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Ataque Man In the Middle. Explicación sencilla. Cuidado en redes públicas o compartidas в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Ataque Man In the Middle. Explicación sencilla. Cuidado en redes públicas o compartidas

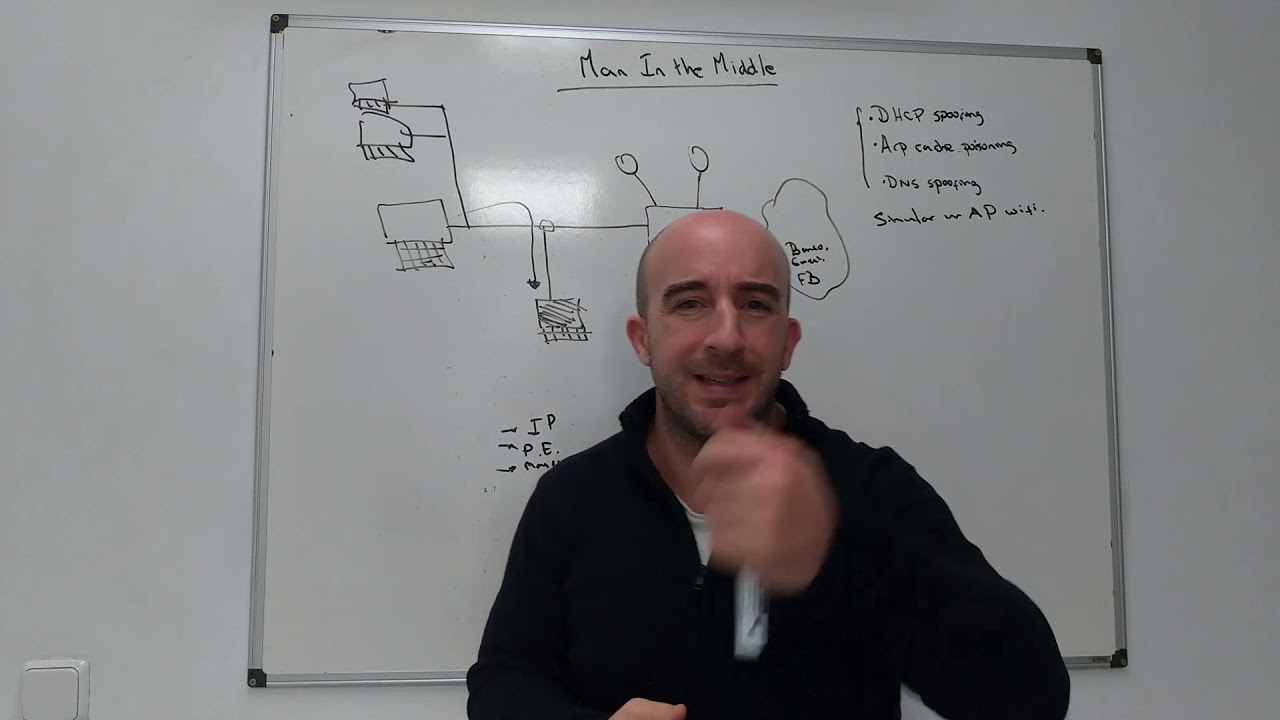

Explicamos un peligro en las redes públicas o compartidas, el ataque Man In the Middle. Explicación sencilla para que lo entienda todo el mundo. Síguenos también en: 📽️ Youtube → / smythsyses 📘 Facebook → / smythsys 📷 Instagram → / smythsys ✖ Twitter → https://x.com/smythsys 🎶 Tik tok → / smythsys 🔗 Blog → https://www.smythsys.es/blog-smythsys/ 🎓 Cursos online → https://online.smythacademy.com/

![📌[DMZ] ¿Qué es una DMZ? ► Zona DESMILITARIZADA en redes informáticas | Alberto López](https://image.4k-video.ru/id-video/YR8xaXvGcWc)