Breaking the Attack Graph: How to Leverage Graphs to Strengthen Security in a Domain Environment скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Breaking the Attack Graph: How to Leverage Graphs to Strengthen Security in a Domain Environment в качестве 4k

У нас вы можете посмотреть бесплатно Breaking the Attack Graph: How to Leverage Graphs to Strengthen Security in a Domain Environment или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Breaking the Attack Graph: How to Leverage Graphs to Strengthen Security in a Domain Environment в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Breaking the Attack Graph: How to Leverage Graphs to Strengthen Security in a Domain Environment

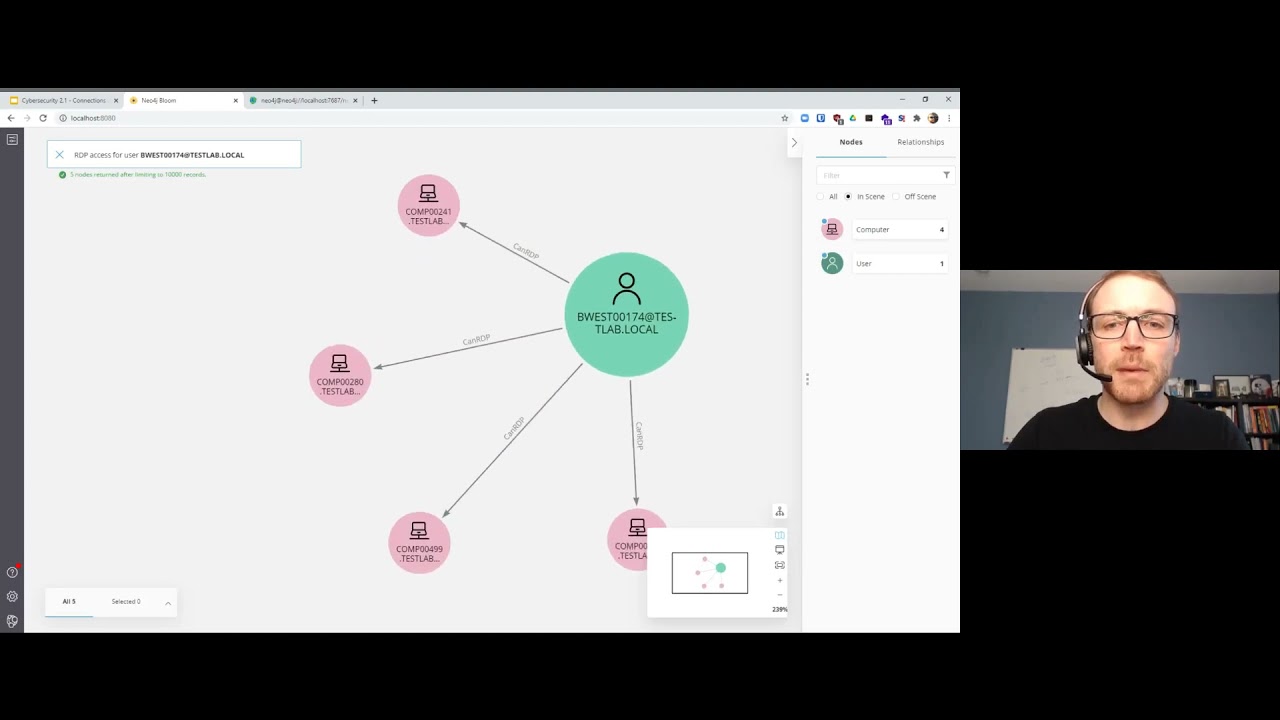

Attackers think in graphs – this has been a known fact for quite a while. Defenders have been thinking in lists for a long time - mapping the users to the resources they are allowed to access and building security systems on top of that information. However, with the constantly changing security landscape, attackers are getting more sophisticated and defenders must adapt accordingly. Therefore, defenders have also started thinking in terms of graphs, mostly to understand and detect potential attacks in large environments. By Marina Simakov Full Abstract & Presentation Materials: https://www.blackhat.com/asia-18/brie...

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)