Automation Techniques in C++ Reverse Engineering скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Automation Techniques in C++ Reverse Engineering в качестве 4k

У нас вы можете посмотреть бесплатно Automation Techniques in C++ Reverse Engineering или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Automation Techniques in C++ Reverse Engineering в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Automation Techniques in C++ Reverse Engineering

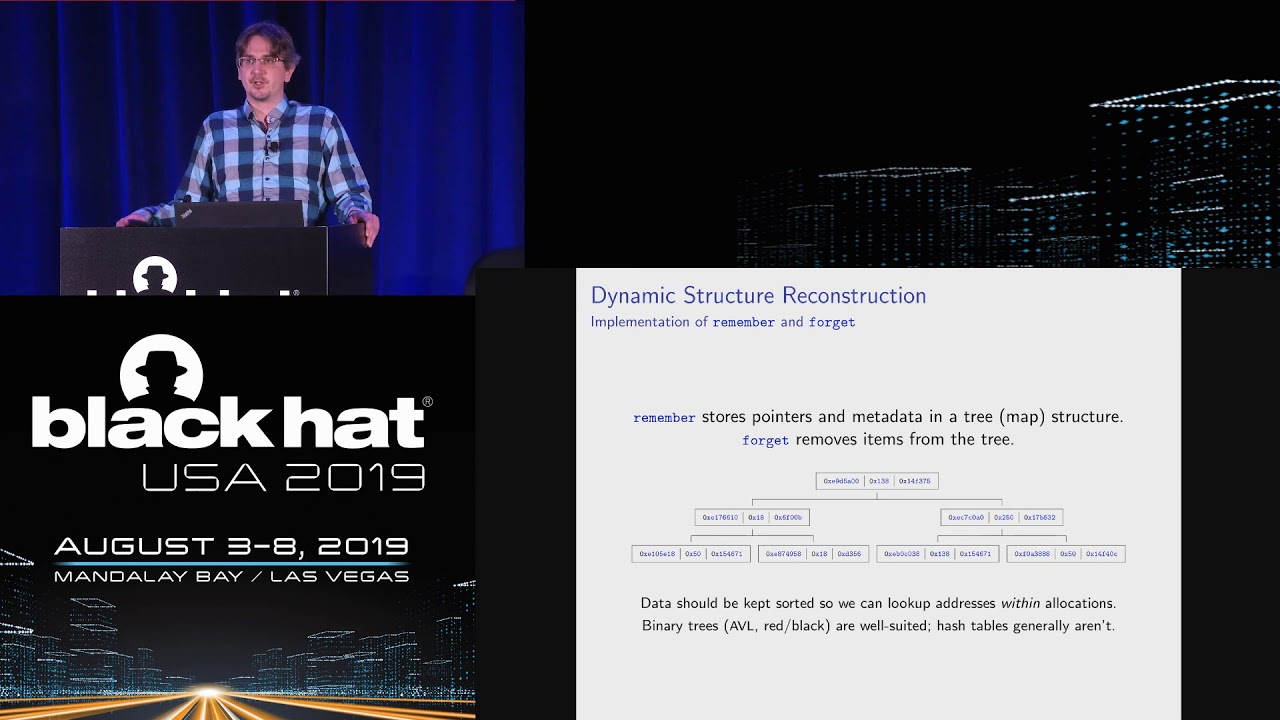

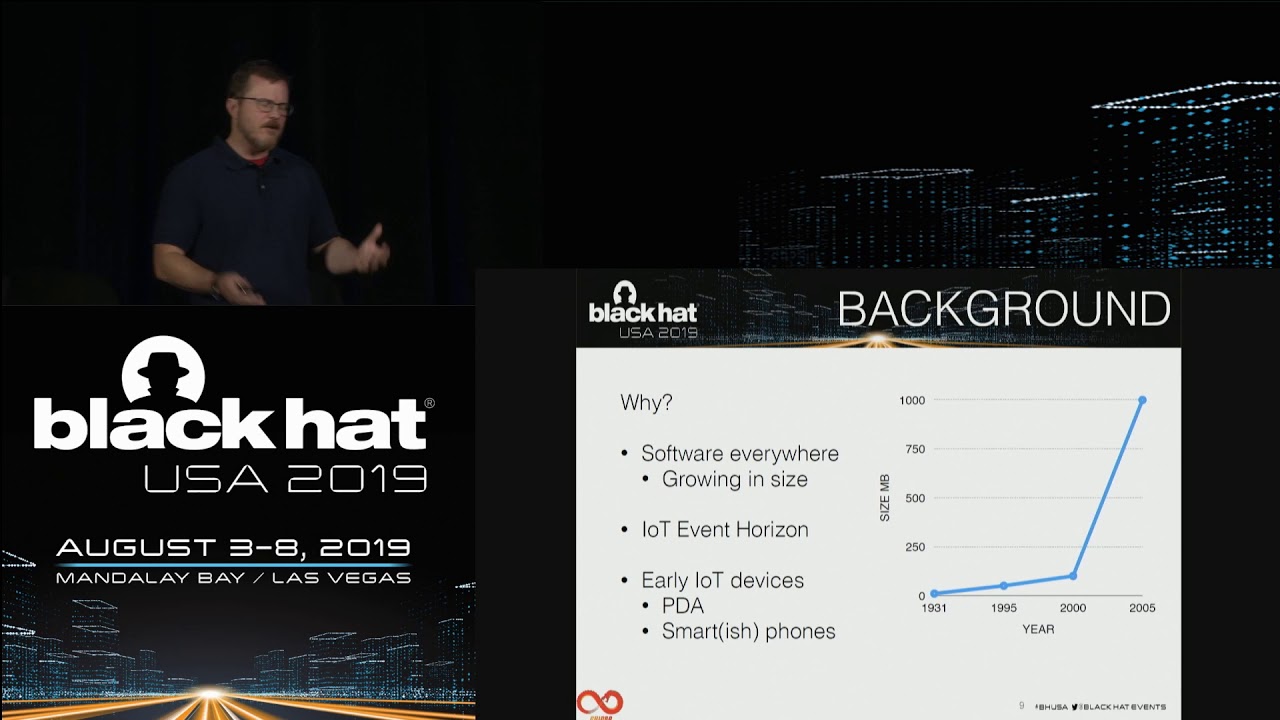

This presentation will discuss several generic, automated dynamic analysis techniques based on DLL injection for type analysis while reverse engineering C++ code. We focus on discovering the locations where structures are used within a C++ program throughout execution, as well as determining the types of function arguments. By Rolf Rolles Full Abstract & Presentation Materials: https://www.blackhat.com/us-19/briefi...

![Пожалуй, главное заблуждение об электричестве [Veritasium]](https://imager.clipsaver.ru/6Hv2GLtnf2c/max.jpg)