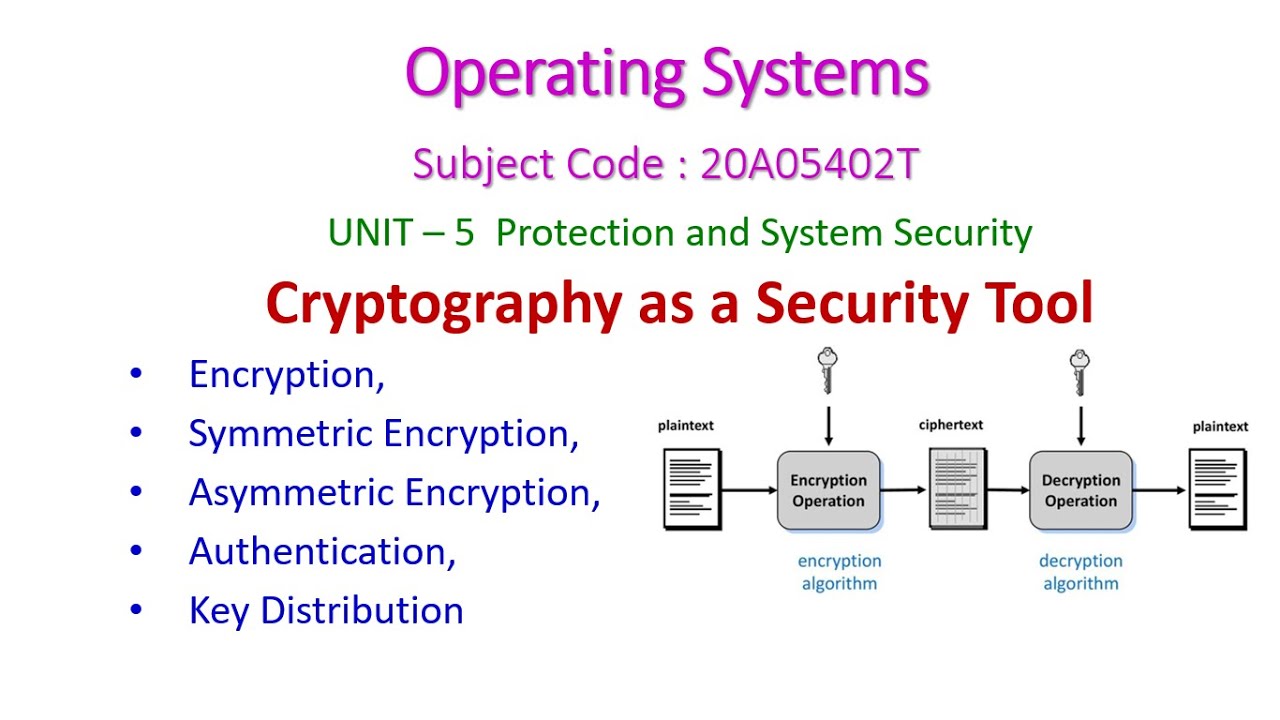

Cryptography as a Security Tool-Operating Systems-20A05402T-UNIT – 5 Protection and System Security скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Cryptography as a Security Tool-Operating Systems-20A05402T-UNIT – 5 Protection and System Security в качестве 4k

У нас вы можете посмотреть бесплатно Cryptography as a Security Tool-Operating Systems-20A05402T-UNIT – 5 Protection and System Security или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Cryptography as a Security Tool-Operating Systems-20A05402T-UNIT – 5 Protection and System Security в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Cryptography as a Security Tool-Operating Systems-20A05402T-UNIT – 5 Protection and System Security

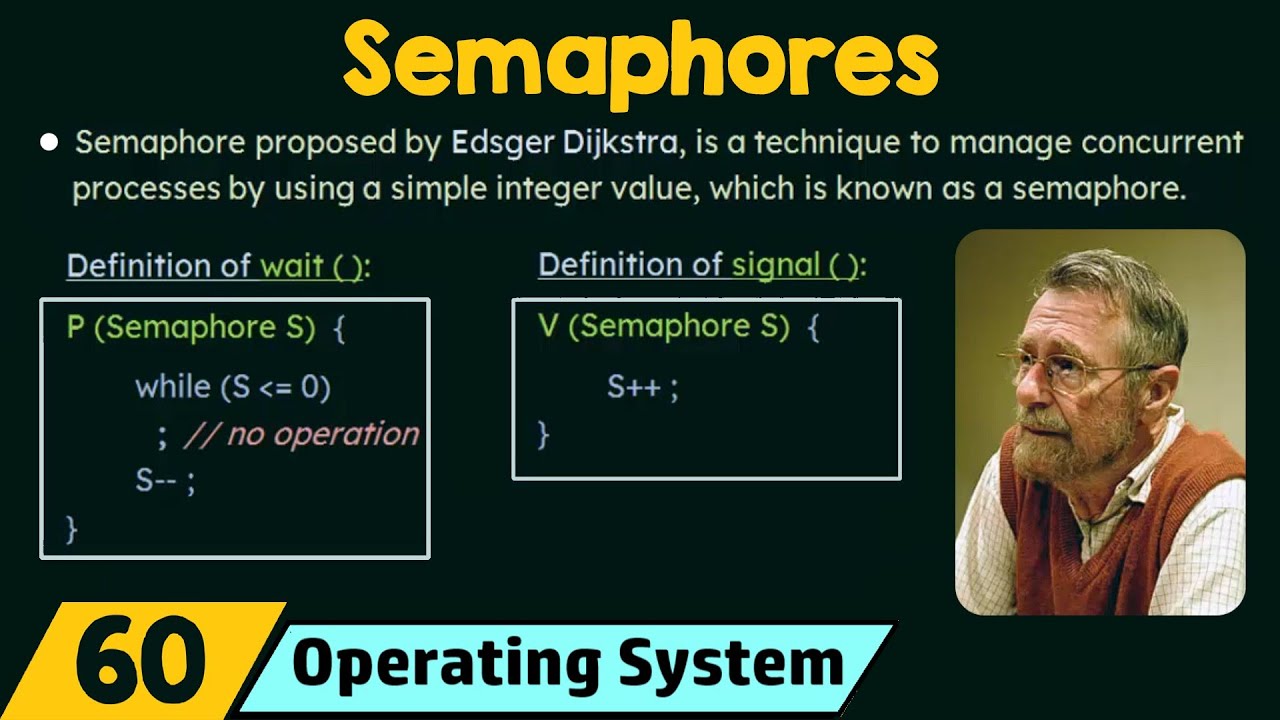

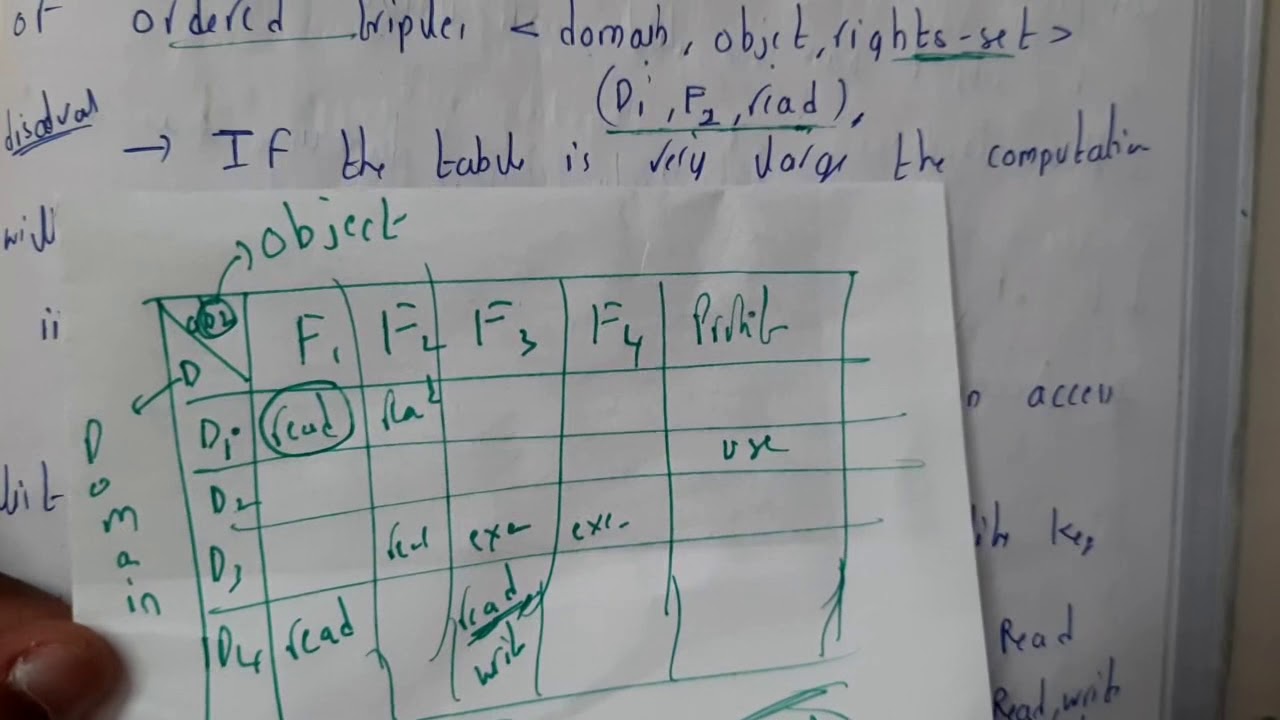

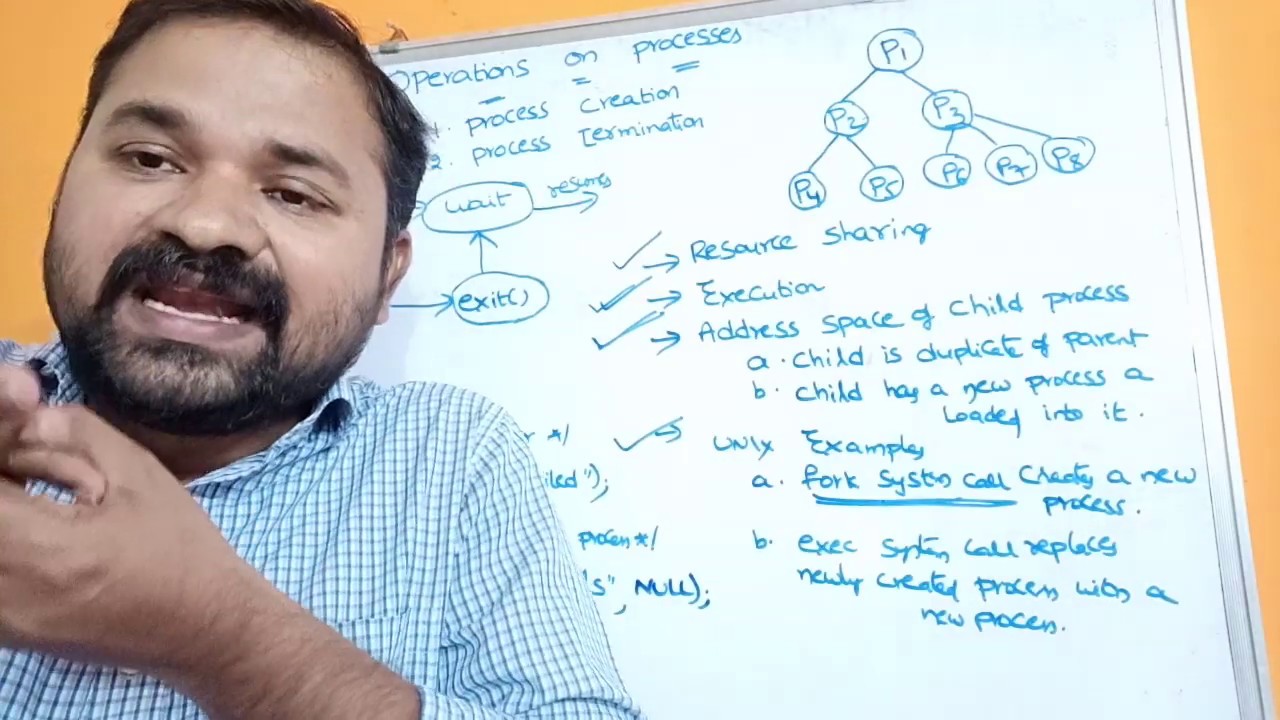

UNIT – 5 Protection and System Security Cryptography as a Security Tool Encryption, Symmetric Encryption, Asymmetric Encryption Authentication Key Distribution Subscribe this channel, comment and share with your friends. For Syllabus, Text Books, Materials and Previous University Question Papers and important questions Follow me on Blog : https://dsumathi.blogspot.com/ Facebook Page : https://www.facebook.com/profile.php?... Instagram : / dsumathiphd