Еволюція російських кібероперацій: від руйнівних атак до операцій на базі штучного інтелекту (ХНУРЕ) скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Еволюція російських кібероперацій: від руйнівних атак до операцій на базі штучного інтелекту (ХНУРЕ) в качестве 4k

У нас вы можете посмотреть бесплатно Еволюція російських кібероперацій: від руйнівних атак до операцій на базі штучного інтелекту (ХНУРЕ) или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Еволюція російських кібероперацій: від руйнівних атак до операцій на базі штучного інтелекту (ХНУРЕ) в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

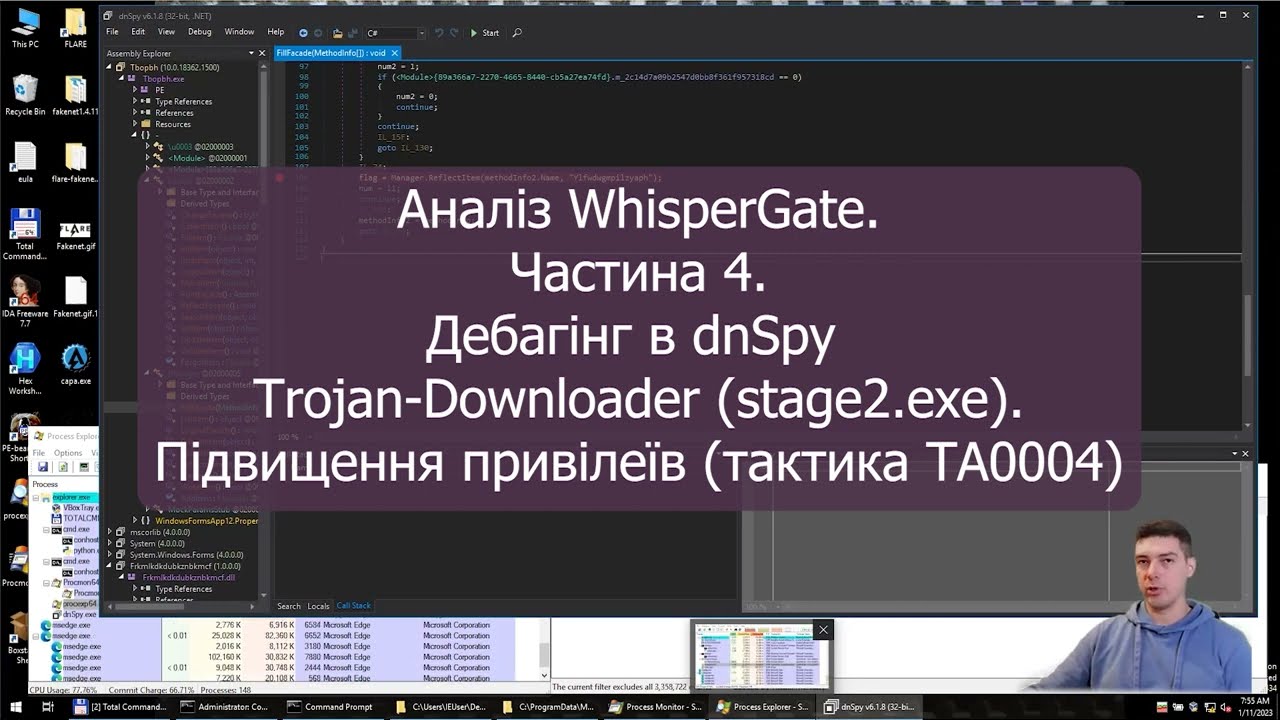

Еволюція російських кібероперацій: від руйнівних атак до операцій на базі штучного інтелекту (ХНУРЕ)

У липні 2025 року CERT-UA повідомив про новаторську кібероперацію APT28 (також відомої як Fancy Bear / Forest Blizzard), в якій зловмисники застосували LLM (Qwen 2.5-Coder-32B-Instruct) для генерації системних команд на льоту. В атаці використовувався інструмент на основі Python, LAMEHUG, який автономно видавав команди розвідки та збирав конфіденційні документи, минаючи традиційні антивірусні сигнатури та виявлення на основі поведінки [CERT-UA, 2025]. У цій лекції розглянемо еволюцію тактик та технік російської військової розвідки (Sanworm/Voodoo Bear та Ember Bear) починаючи з 2015 року. І як ШІ також можно використовувати для кіберзахисту.