Exploiting IDOR Like a Pro: Detailed Tutorial with Demo | Voice Explained скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Exploiting IDOR Like a Pro: Detailed Tutorial with Demo | Voice Explained в качестве 4k

У нас вы можете посмотреть бесплатно Exploiting IDOR Like a Pro: Detailed Tutorial with Demo | Voice Explained или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Exploiting IDOR Like a Pro: Detailed Tutorial with Demo | Voice Explained в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Exploiting IDOR Like a Pro: Detailed Tutorial with Demo | Voice Explained

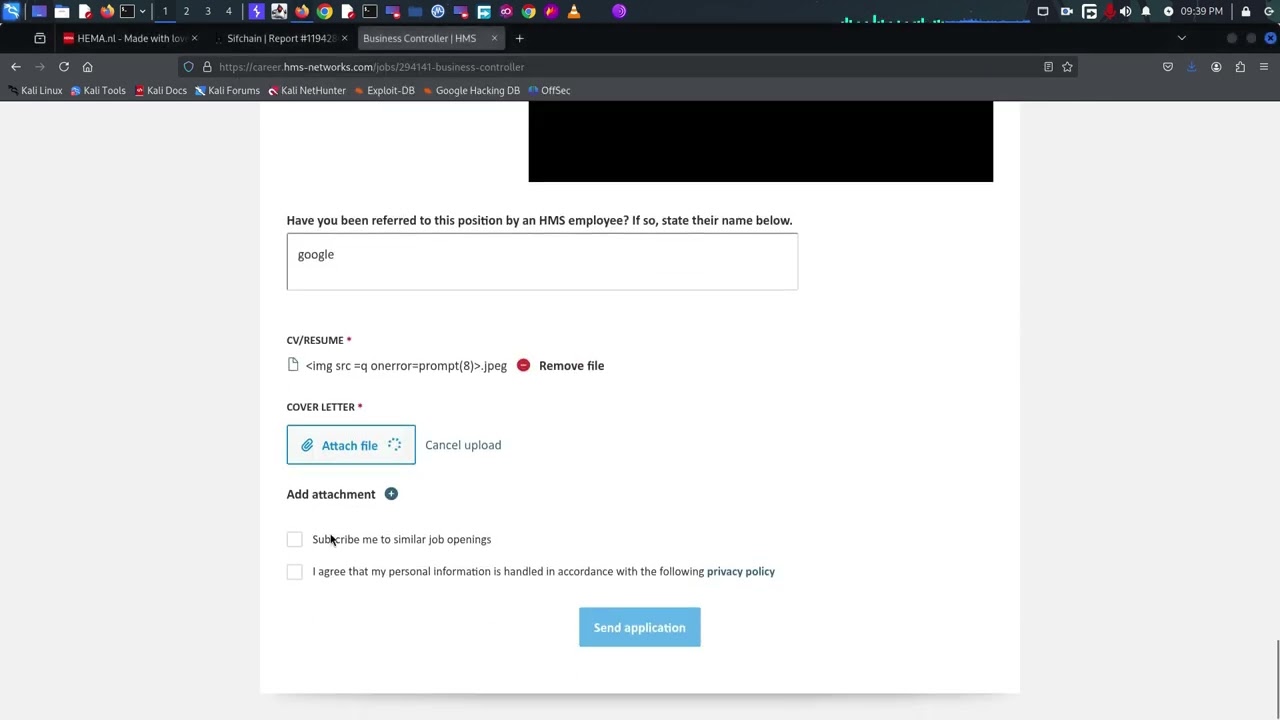

Unlock the secrets of Insecure Direct Object Reference (IDOR) vulnerabilities in this comprehensive tutorial. We’ll dive deep into how IDOR flaws occur, how to identify them in real-world applications, and demonstrate a practical exploitation scenario step by step. Perfect for security enthusiasts, ethical hackers, and developers looking to secure their applications against this critical vulnerability. Don’t just learn the theory—see IDOR exploitation in action! Follow NullSecX for more content