Explaining the Anatomy of Cyber Attacks | Cyber Security скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Explaining the Anatomy of Cyber Attacks | Cyber Security в качестве 4k

У нас вы можете посмотреть бесплатно Explaining the Anatomy of Cyber Attacks | Cyber Security или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Explaining the Anatomy of Cyber Attacks | Cyber Security в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Explaining the Anatomy of Cyber Attacks | Cyber Security

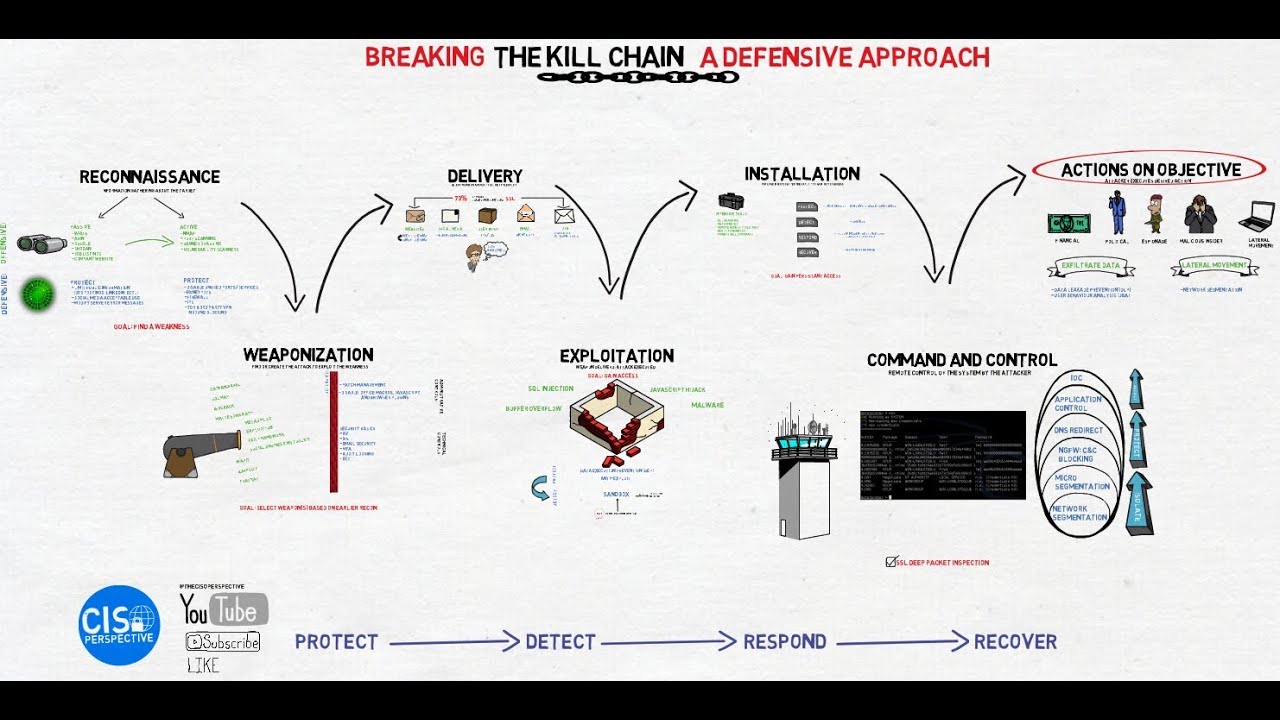

Welcome to ZBNetworks! In this insightful video, we delve into the intricate world of cyber attacks, breaking down their anatomy to unravel the complexities behind these digital threats. Cyber attacks are pervasive in today's interconnected landscape, posing serious risks to individuals, businesses, and even nations. Our expert team at ZBNetworks is here to demystify these threats and empower you with knowledge. Join us as we dissect the anatomy of cyber attacks, exploring their different forms, techniques, and stages. From phishing and malware to DDoS attacks and social engineering, we'll navigate through the various methods used by cybercriminals to infiltrate networks and compromise security. Moreover, we'll shed light on the motivations driving these attacks, whether it's financial gain, espionage, activism, or sheer disruption. Understanding the motives behind cyber attacks is crucial in fortifying defenses and devising effective cybersecurity strategies. Throughout the video, we'll offer valuable insights and practical tips on how individuals and organizations can bolster their defenses against these evolving threats. From implementing robust security measures to fostering a culture of cybersecurity awareness, we aim to equip our viewers with actionable steps to safeguard their digital assets. At ZBNetworks, we're passionate about educating and empowering our audience to navigate the ever-evolving landscape of cybersecurity. Join us on this educational journey to gain a deeper understanding of cyber attacks and learn how to fortify your defenses against them. Don't forget to like, share, and subscribe to ZBNetworks for more informative content on cybersecurity, technology trends, and digital innovation. Let's work together to stay ahead in the fight against cyber threats! #CyberSecurity #CyberAttacks #ZBNetworks #Technology #CyberThreats #InfoSec #DigitalSecurity