Assessing CI/CD Like a Security Architect скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Assessing CI/CD Like a Security Architect в качестве 4k

У нас вы можете посмотреть бесплатно Assessing CI/CD Like a Security Architect или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Assessing CI/CD Like a Security Architect в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Assessing CI/CD Like a Security Architect

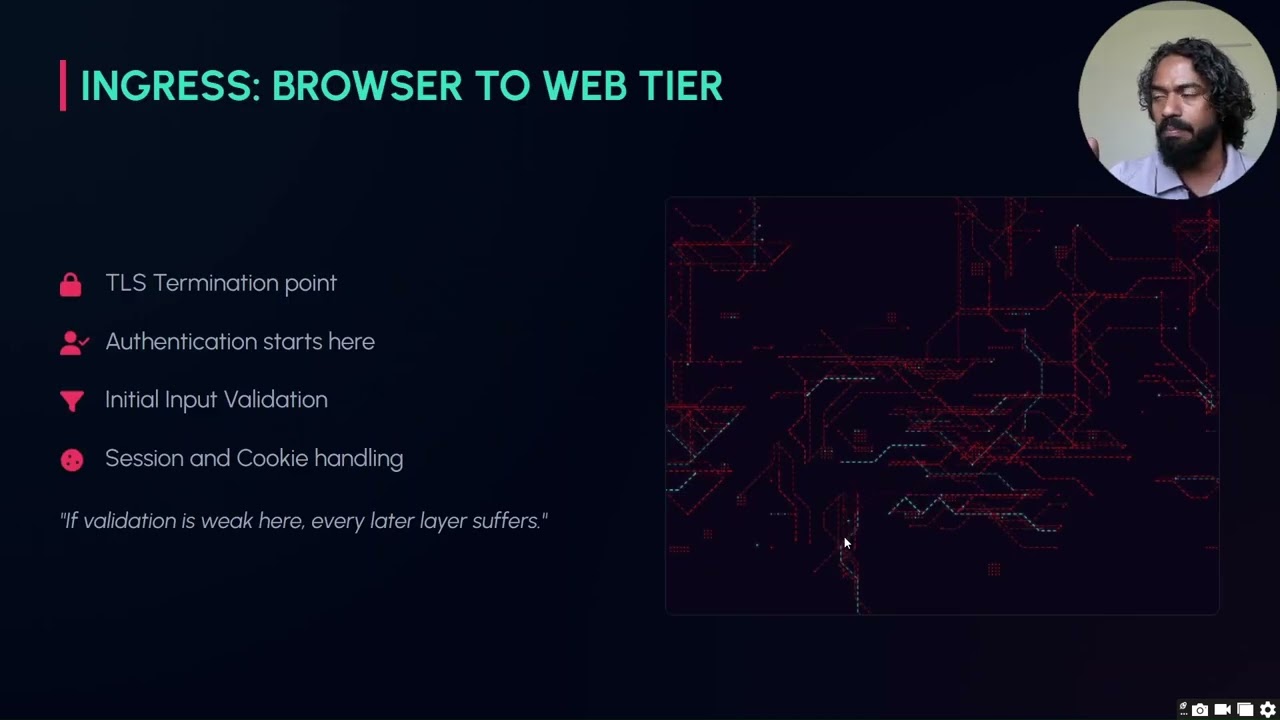

This episode of the Security Architect Playbook focuses on CI/CD and Software Supply Chain Security Architecture. Not tools. Not hardening guides. Not compliance theater. This is a layer-by-layer architecture assessment showing how a security architect evaluates: Developer and pipeline identities Source control trust boundaries CI/CD pipeline privileges Build environment isolation Secrets handling Artifact signing and promotion Deployment trust into Kubernetes or cloud platforms Visibility and audit gaps Most security incidents don’t start in production. They start earlier, quietly, inside pipelines that were over-trusted. If you design, review, or secure modern platforms, this session is meant to change how you think about CI/CD. 📌 Part of the Security Architect Playbook series @Secureterminus