How to find Low Hanging Bugs on Login Page | Bug Bounty Tips 🔥🔥 скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How to find Low Hanging Bugs on Login Page | Bug Bounty Tips 🔥🔥 в качестве 4k

У нас вы можете посмотреть бесплатно How to find Low Hanging Bugs on Login Page | Bug Bounty Tips 🔥🔥 или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How to find Low Hanging Bugs on Login Page | Bug Bounty Tips 🔥🔥 в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

How to find Low Hanging Bugs on Login Page | Bug Bounty Tips 🔥🔥

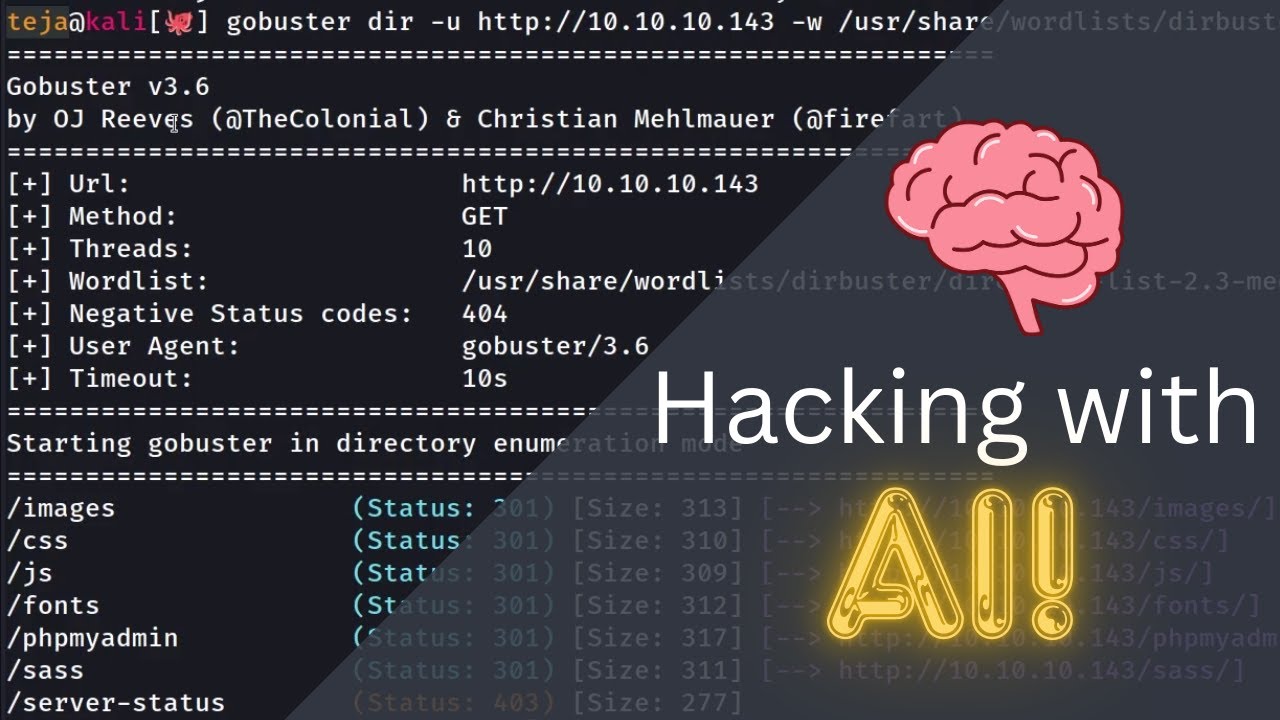

In this video I am going to discuss about some low hanging bugs which you can find on login page of any web application or website. This are some very common vulnerabilities which many beginners in fact overlook. The vulnerabilities are as follow: 1) Improper Output Neutralization 2) Use of External-Controlled Format String 3)Information Disclosure(Stack Trace, Version, 4)Session Fixation 5)Unsafe Reflection 6)Trust Boundary Violation 7)Directory Traversal Download Items 🔴 ** BE MY FRIEND ** 🌟Web: 🌟Instagram(Personal): / thecyberzeel 🌟Instagram(Spin The Hack): / spinthehack 🌟Twitter: / thecyberzeel 🔴 ** ABOUT THE CHANNEL ** At Spin The Hack I document my career and teach you what I learn in easiest explanation. Spin The Hack is one of the leading Indian educational enterprise aimed at helping people learn and understand cybersecurity in better and simplest way. At Spin The Hack, We serve the best possible Cybersecurity and Penetration Testing content through our website and YouTube Channel, help students grasp all the concept that matter and are related to field. ‼This channel focuses only on education and doesn't promote anything that is unethical. On this channel, I explore the field of Cybersecurity so that it helps the audience to learn and earn at the same time. 🌟Penetration Testing Videos in Hindi 🌟Bug Bounty Hunting Videos in Hindi 🌟Tips and Tricks related to Cybersecurity in Hindi 🌟Forensics Coverage and Tutorials in Hindi 🌟 Useful Cybersecurity News in Hind ________________________________________ For Business Inquiry-: contact@spinthehack.in ________________________________________ 🔴STOP: Before Starting This video, Keep in mind that this video is just for Educational purposes and nothing illegal is promoted here. We, along with YouTube, are not responsible for any kind of action taken by you using this video.🔴

![Server Side Template Injection - SSTI Vulnerability | Detailed Explanation and Practical🔥🔥[Hindi]](https://imager.clipsaver.ru/MebIE0ec6J8/max.jpg)

![Day-25 Let's Find Low Hanging Fruits Vulnerabilities - Bug Bounty Free Course [Hindi]](https://imager.clipsaver.ru/8Z-EB5jzFG8/max.jpg)