Hacking Phases || Reconnaissance | Scanning | Gaining and Maintaining Access | All in Hindi скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Hacking Phases || Reconnaissance | Scanning | Gaining and Maintaining Access | All in Hindi в качестве 4k

У нас вы можете посмотреть бесплатно Hacking Phases || Reconnaissance | Scanning | Gaining and Maintaining Access | All in Hindi или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Hacking Phases || Reconnaissance | Scanning | Gaining and Maintaining Access | All in Hindi в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Hacking Phases || Reconnaissance | Scanning | Gaining and Maintaining Access | All in Hindi

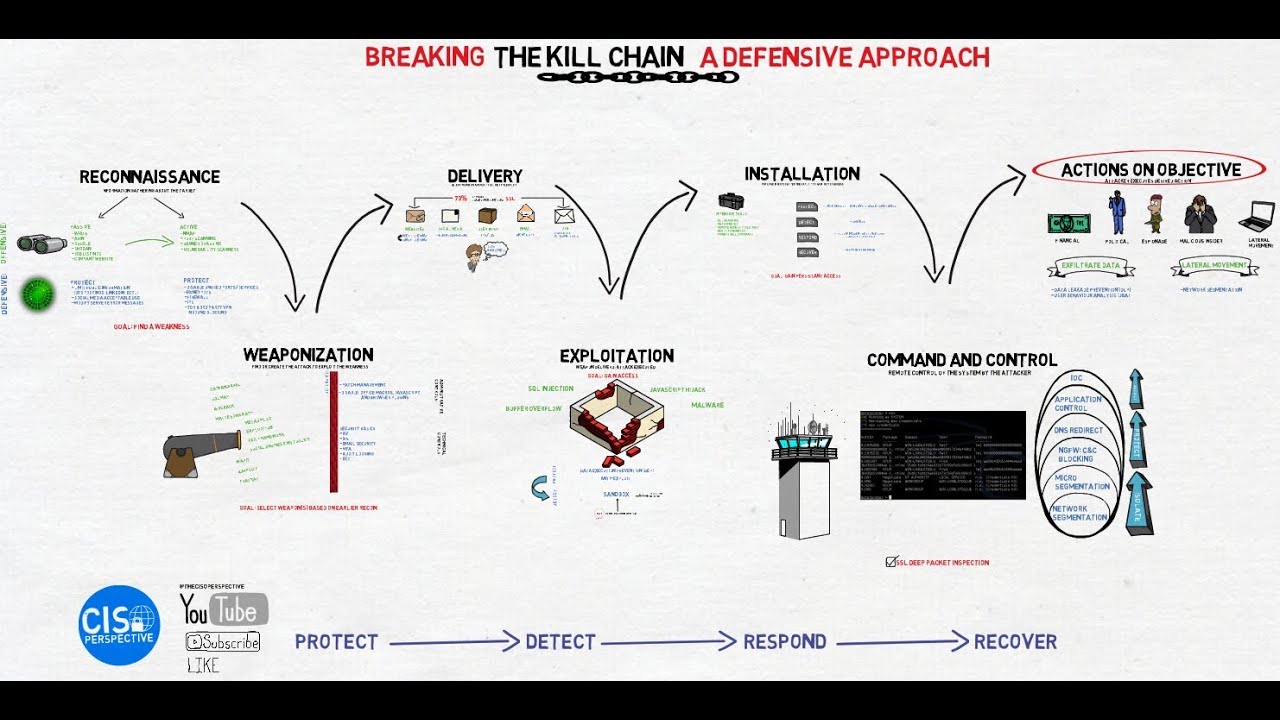

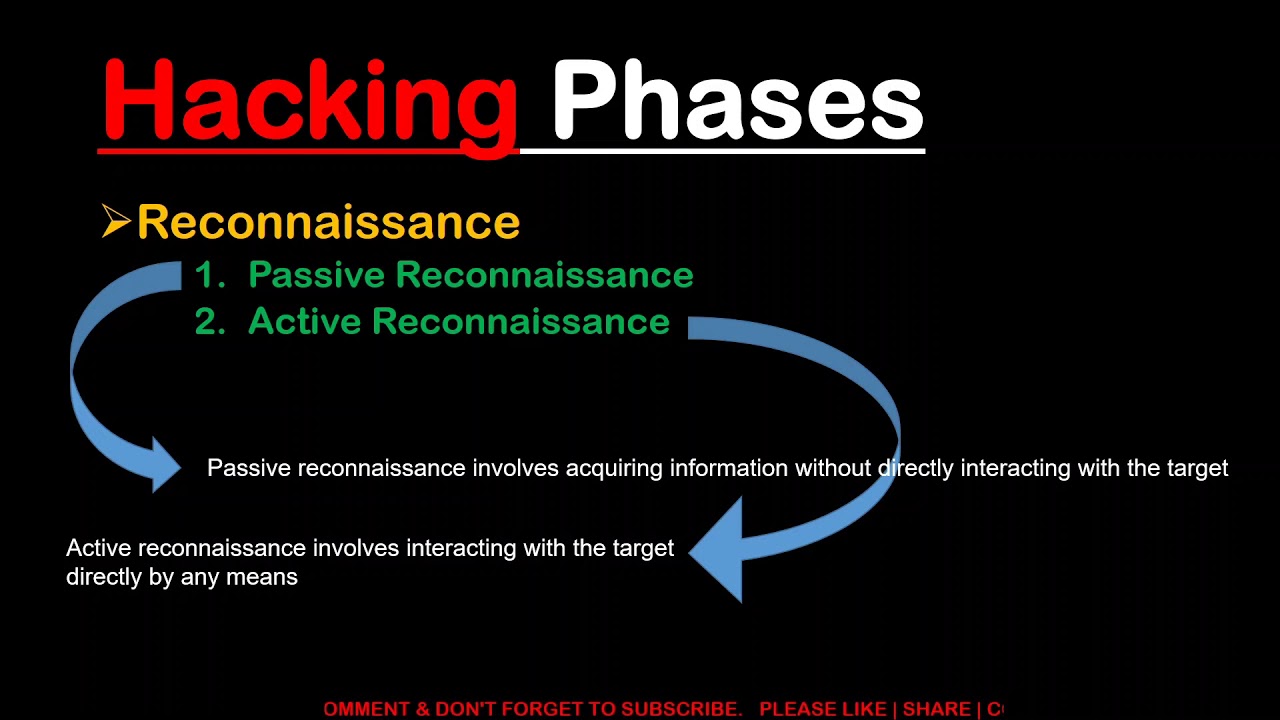

Welcome to another exciting episode from Cyberwings Security! Hacking is a complex process that involves multiple phases. In this video, we will discuss the five common phases of hacking in detail: Reconnaissance: The first phase of hacking is reconnaissance, where the attacker gathers information about the target system. This information can be obtained from a variety of sources, such as public records, social media, and website scraping. Scanning: Once the attacker has gathered enough information about the target system, they will begin scanning it for vulnerabilities. This involves using a variety of tools to identify open ports, running services, and known vulnerabilities. Gaining Access: Once the attacker has identified a vulnerability, they will attempt to exploit it to gain access to the target system. This can be done in a variety of ways, such as SQL injection, cross-site scripting, and password attacks. Maintaining Access: Once the attacker has gained access to the target system, they will need to maintain that access in order to achieve their goals. This may involve installing malware, creating backdoors, or escalating their privileges. Covering Tracks: Once the attacker has completed their goals, they will need to cover their tracks to avoid detection. This may involve deleting log files, disabling security features, or destroying evidence. This video will provide you with a comprehensive overview of the hacking phases, as well as examples and demonstrations of how each phase is carried out. Whether you are a security professional, a network administrator, or simply curious about how hacking works, this video is for you. Keywords: hacking, hacking phases, reconnaissance, scanning, gaining access, maintaining access, covering tracks, ethical hacking, penetration testing, cybersecurity Call to Action: Subscribe to our channel for more informative videos on cybersecurity and hacking. Connect with me: 📷 Instagram: / rahulkumar_2620 💼 LinkedIn: / rahul-kumar-b35794165 📟 Join me on WhatsApp: https://whatsapp.com/channel/0029VaDX... 🌐 Website: 📡 Telegram Channel: - https://t.me/Channel_CWS 👍 If you find this video helpful, don't forget to give it a thumbs up and share it with your network. Subscribe to our channel for more insightful content on ethical hacking, digital forensics, and penetration testing. 🔔 Hit the notification bell to stay updated whenever we release new videos! Have questions or ideas for future topics? Drop them in the comments below. #cybersecurity #ethicalhacking #digitalforensics #penetrationtesting #CyberwingsSecurity #InfoSec #OnlineSafety #DataProtection #CyberAwareness #CybersecurityExplained #TechTips #LearnCybersecurity #HackerSkills #CyberEducation #CyberTech #SecurityTools #CyberLearning #ITSecurity #CyberThreats #cybersecuritycareers #cybersecuritytips #cybersecurityforbeginners