Обход Android RASP: Скрытая нативная инструментация с помощью Renef (Часть 2) скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: Обход Android RASP: Скрытая нативная инструментация с помощью Renef (Часть 2) в качестве 4k

У нас вы можете посмотреть бесплатно Обход Android RASP: Скрытая нативная инструментация с помощью Renef (Часть 2) или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон Обход Android RASP: Скрытая нативная инструментация с помощью Renef (Часть 2) в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

Обход Android RASP: Скрытая нативная инструментация с помощью Renef (Часть 2)

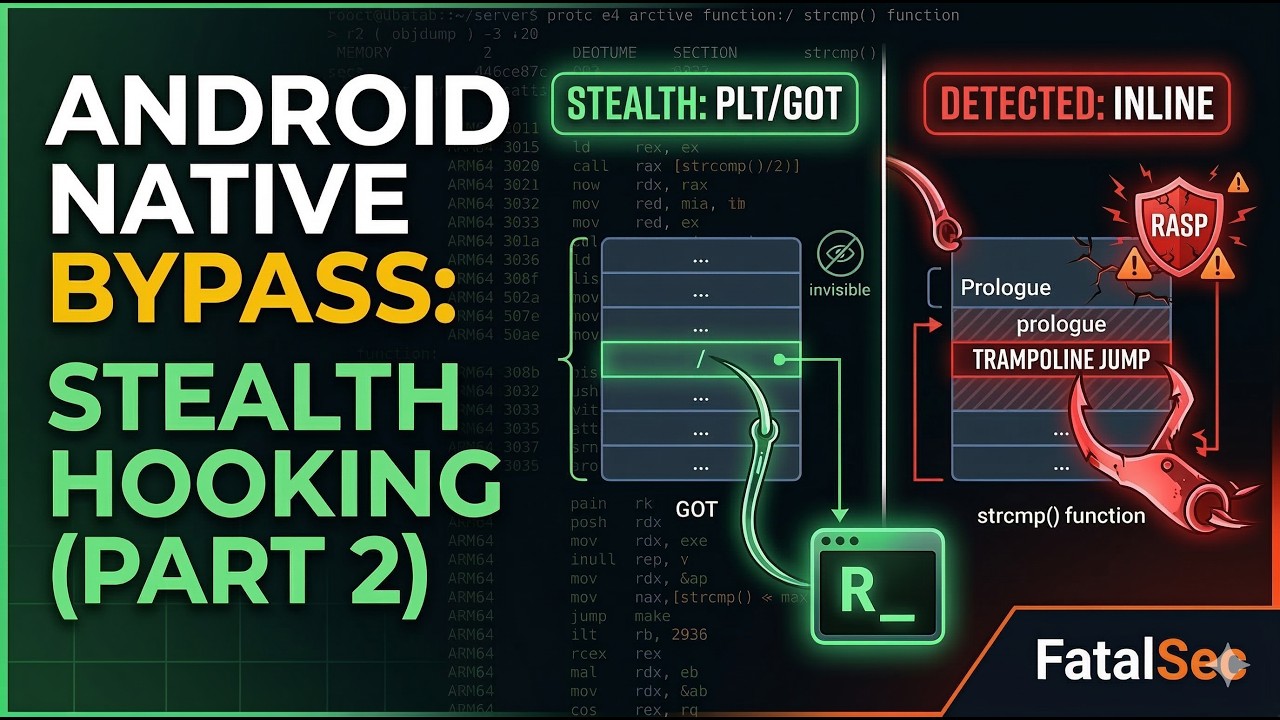

В первой части мы рассмотрели перехват вызовов на уровне Java с использованием динамической инструментальной среды Renef. Сегодня мы углубимся в перехват вызовов нативных функций. Современные решения для самозащиты приложений во время выполнения (RASP), такие как GarudaDefender, активно отслеживают нативную память и таблицы символов. Стандартные встроенные перехватчики (trampoline hooks), которые изменяют первые несколько байтов пролога функции, являются шумными и легко обнаруживаются. В этом видео мы рассмотрим гораздо более скрытый подход: перехват PLT/GOT. Нацеливаясь на глобальную таблицу смещений (GOT), а не на саму функцию, мы можем точно перехватывать вызовы библиотек, таких как libc.so (например, strcmp()), не вызывая срабатывания сигналов тревоги о нарушении целостности памяти. 🔍 Что вы узнаете из этого видео: • Архитектурные различия между встроенными перехватчиками (trampolines) и перехватчиками PLT/GOT. • Почему агрессивные решения RASP обнаруживают стандартные инструменты инструментальной обработки. • Как использовать Renef для поиска PLT/GOT в памяти. • Написание пользовательского скрипта на Lua для скрытого перехвата функции strcmp() внутри libc.so. • Живая демонстрация обхода встроенных проверок GarudaDefender на предмет несанкционированного доступа. Упомянутые инструменты и ресурсы: • Фреймворк Renef: https://github.com/Ahmeth4n/renef • GarudaDefender (целевое приложение): https://github.com/kikyps/GarudaDefender • Обход проверки целостности библиотеки: • Bypass Integrity Checks for Android System...