XXE Injection 6 | Exploiting Blind XXE to Retrieve Data via Error Messages скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: XXE Injection 6 | Exploiting Blind XXE to Retrieve Data via Error Messages в качестве 4k

У нас вы можете посмотреть бесплатно XXE Injection 6 | Exploiting Blind XXE to Retrieve Data via Error Messages или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон XXE Injection 6 | Exploiting Blind XXE to Retrieve Data via Error Messages в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

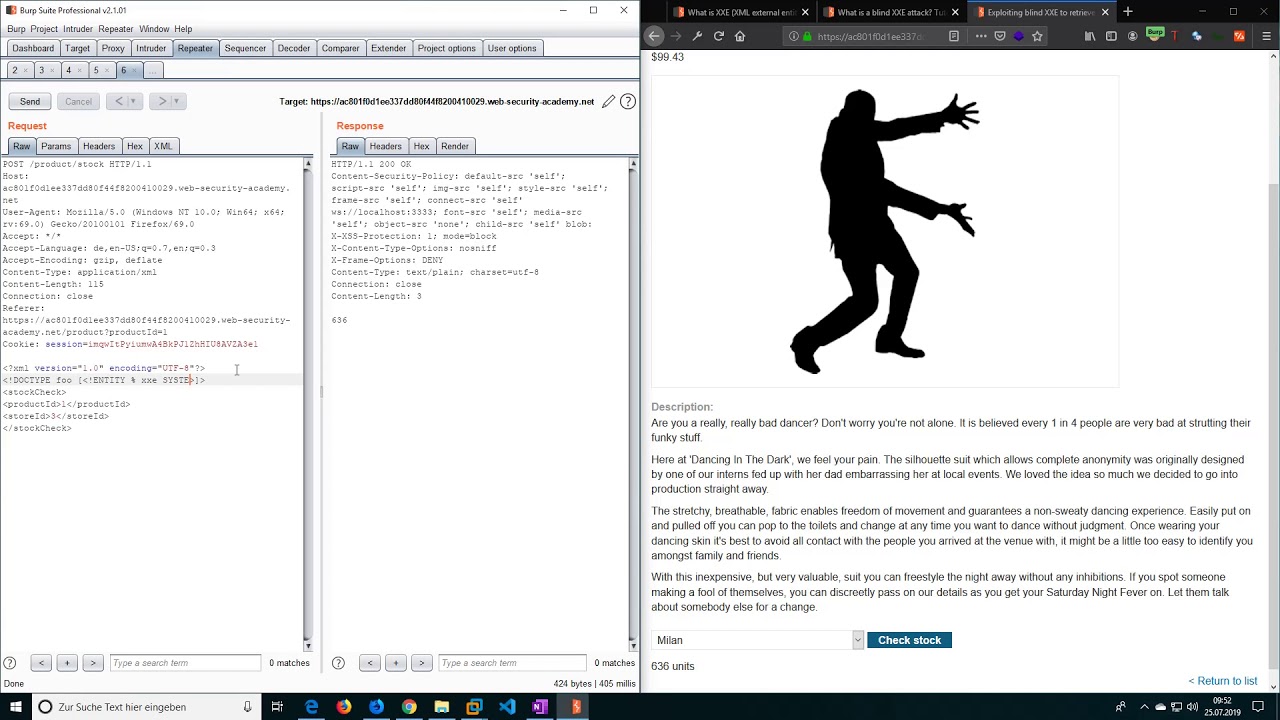

XXE Injection 6 | Exploiting Blind XXE to Retrieve Data via Error Messages

Sharing is caring! If you enjoyed this video, help more learners by sharing it. If you find our content valuable, you can also support us through a donation. Your generosity powers our mission! https://www.hmcyberacademy.com/donate This video is for Educational purposes only. https://portswigger.net/web-security/... https://portswigger.net/web-security/... Socials: Linkedin: / hmcyberacademy Twitter: / hmcyberacademy Telegram Channel: https://t.me/hmcyberacademy Telegram Group: https://t.me/+a9nwT9mdgeJhMDA1 #hmcyberacademy #portswigger #Cybersecurity #EthicalHacking #HackingLab #SecurityChallenge #CTF (Capture The Flag) #Infosec #WebSecurity #CyberChallenge #BugBounty #CaptureTheFlag #HackingChallenge #HackMe #SecurityTraining #password #informationDisclosure #WebSockets #bugbounty #bugbountyhunter #bugbountytips #bugbounty #bugbountyhunter #bugbountytips #xml #vulnerability #ssrf