How Hackers Hide Data Inside Pictures | Steganography - Kali Linux скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: How Hackers Hide Data Inside Pictures | Steganography - Kali Linux в качестве 4k

У нас вы можете посмотреть бесплатно How Hackers Hide Data Inside Pictures | Steganography - Kali Linux или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон How Hackers Hide Data Inside Pictures | Steganography - Kali Linux в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

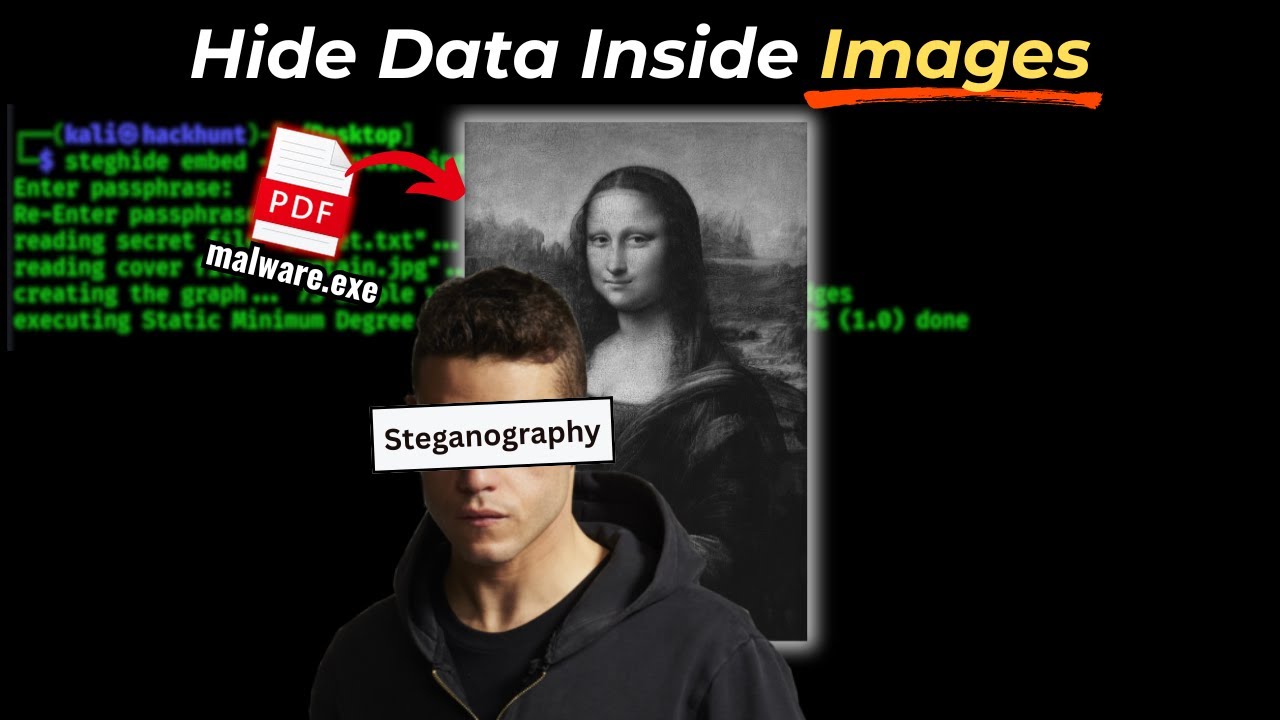

How Hackers Hide Data Inside Pictures | Steganography - Kali Linux

📝 Free Ethical Hacking Cheatsheet (2025 Update) 👉 https://zwire.news/subscribe 🔥 Top 5 Free Cybersecurity Certificates to Land Your First Job (2025 Update) 💼🚀 🔹 Google Cybersecurity Professional Certificate 👉 https://imp.i384100.net/o4vxLn 🔹 IBM Cybersecurity Analyst Professional Certificate 👉 https://imp.i384100.net/e100Yg 🔹 (ISC)² Certified in Cybersecurity Specialization 👉 https://imp.i384100.net/raKPgQ 🔹 Microsoft Cybersecurity Analyst Professional Certificate 👉 https://imp.i384100.net/kOKqRz 🔹 University of Maryland - Cybersecurity for Everyone 👉 https://imp.i384100.net/APONKj ❗All Certificates are free to enroll in now. If you wait, you might have to pay later. 📝 Note: Some of the links above may be affiliate links. I only recommend certificates that are highly respected and widely recognized in the industry, and I’ve personally completed them myself. My goal is to save you time and money while helping you land your first job. If you enroll through these links, you’ll often get the best available discounts or even free options, and I may earn a small commission at no extra cost to you. ------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- 🔍 How Hackers Hide Data Inside Pictures | Steganography - Kali Linux In this video, we dive into steganography—the technique of hiding data inside images! Learn how to use Steghide in Kali Linux to conceal sensitive files inside pictures without leaving a trace. This method is widely used in ethical hacking and cyber security to securely transfer information. 🚀 What You'll Learn: ✅ What is steganography and how it works ✅ How to hide files inside pictures using Steghide ✅ How to extract hidden data from images Disclaimer: This video is for educational purposes only