WIP: Sandboxing APT скачать в хорошем качестве

Повторяем попытку...

Скачать видео с ютуб по ссылке или смотреть без блокировок на сайте: WIP: Sandboxing APT в качестве 4k

У нас вы можете посмотреть бесплатно WIP: Sandboxing APT или скачать в максимальном доступном качестве, видео которое было загружено на ютуб. Для загрузки выберите вариант из формы ниже:

-

Информация по загрузке:

Скачать mp3 с ютуба отдельным файлом. Бесплатный рингтон WIP: Sandboxing APT в формате MP3:

Если кнопки скачивания не

загрузились

НАЖМИТЕ ЗДЕСЬ или обновите страницу

Если возникают проблемы со скачиванием видео, пожалуйста напишите в поддержку по адресу внизу

страницы.

Спасибо за использование сервиса ClipSaver.ru

WIP: Sandboxing APT

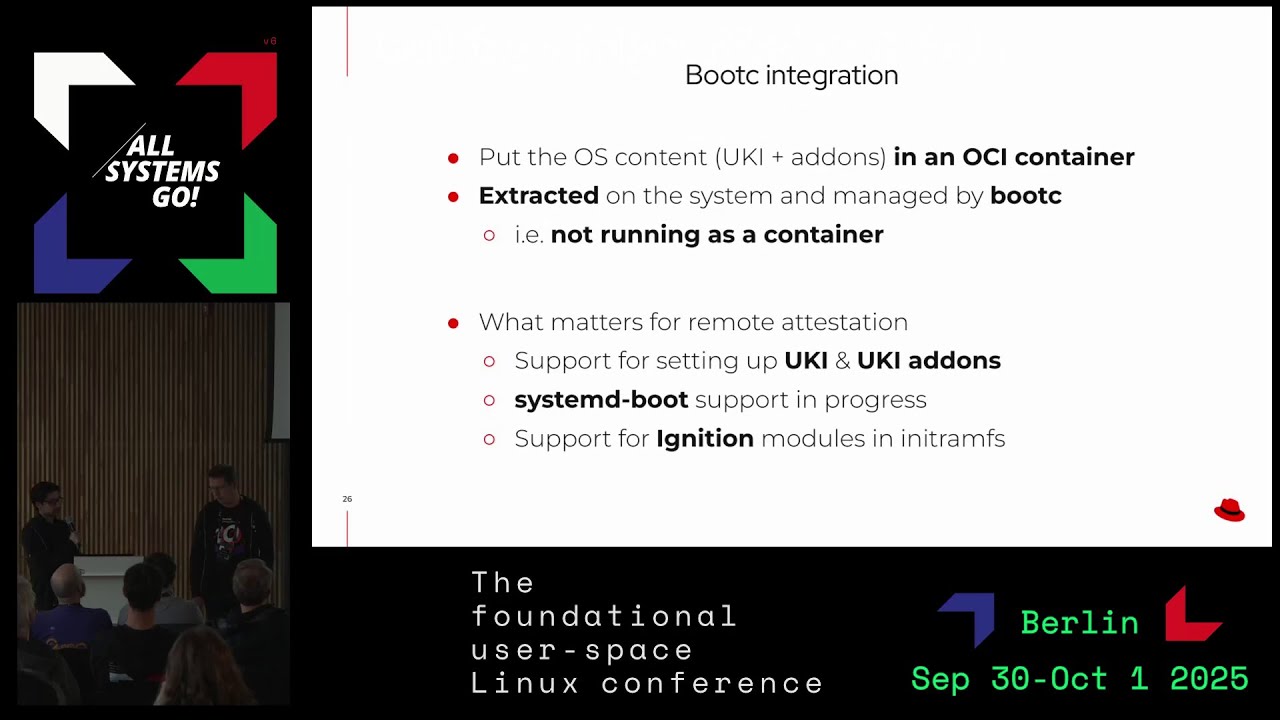

https://media.ccc.de/v/all-systems-go... A short case study on where we are with sandboxing APT; what gaps there are and what technologies we looked at. Downloading packages, verifying packages, installing packages, protecting user data from snoopy or broken maintainer scripts. A package manager has a lot of places that can need some sort of sandboxing. APT currently employs a minimal sandbox using a separate user for downloading, and optionally seccomp. This talk will explore that, the caveats and some more avenues like landlock, running apt in systemd isolation (useful for our apt-based .service units), file descriptor passing into sandbox. Julian Andres Klode https://cfp.all-systems-go.io/all-sys... #asg2023

![МЕДИНСКИЙ о сложных ПЕРЕГОВОРАХ в Женеве 😁 [Пародия]](https://imager.clipsaver.ru/-58AYEDJvxg/max.jpg)